WordPress, tehdit aktörleri tarafından savunmasız sitelerde rastgele PHP kodu yürütmek için başka bir hatayla birleştirilerek kullanılabilecek kritik bir güvenlik açığına yönelik bir yama içeren 6.4.2 sürümünü yayınladı.

WordPress, “Çekirdekte doğrudan yararlanılamayan bir uzaktan kod yürütme güvenlik açığı; ancak güvenlik ekibi, özellikle çok siteli kurulumlarda bazı eklentilerle birleştirildiğinde yüksek önem potansiyeli olduğunu düşünüyor.” söz konusu.

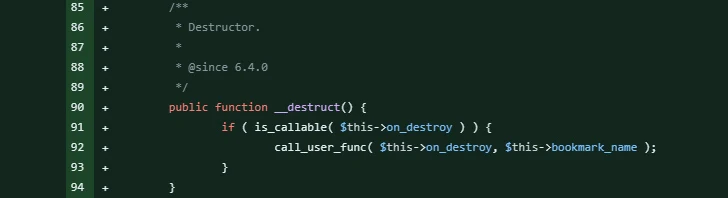

WordPress güvenlik şirketi Wordfence’e göre, sorun Blok düzenleyicide HTML ayrıştırmayı geliştirmek için sürüm 6.4’te tanıtılan WP_HTML_Token sınıfına dayanmaktadır.

Rastgele kod yürütmek ve hedeflenen sitenin kontrolünü ele geçirmek için iki sorunu zincirlemek amacıyla başka herhangi bir eklenti veya temada bulunan PHP nesne enjeksiyonu güvenlik açığından yararlanma yeteneğine sahip bir tehdit aktörü.

“Eğer bir POP [property-oriented programming] zincir Wordfence, hedef sistemde yüklü ek bir eklenti veya tema aracılığıyla mevcutsa, saldırganın rastgele dosyaları silmesine, hassas verileri almasına veya kod yürütmesine olanak sağlayabilir. kayıt edilmiş daha önce Eylül 2023’te.

Patchstack tarafından yayınlanan benzer bir öneride şirket, bir sömürü zincirinin ortaya çıktığını söyledi. hazır 17 Kasım itibarıyla GitHub’da ve PHP Genel Gadget Zincirlerine eklendi (PHPGGC) proje. Kullanıcıların, sitelerinin en son sürüme güncellendiğinden emin olmak için sitelerini manuel olarak kontrol etmeleri önerilir.

Patchstack CTO’su Dave Jong, “Geliştiriciyseniz ve projelerinizden herhangi biri serileştirme işlevine yönelik işlev çağrıları içeriyorsa, bunu json_encode ve json_decode PHP işlevlerini kullanarak JSON kodlama/kod çözme gibi başka bir şeyle değiştirmenizi kesinlikle öneririz.” söz konusu.