Étiquette : violation de données

Adopter le cloud : révolutionner la gestion des accès à privilèges avec One Identity PAM Essentials

Alors que les cybermenaces se profilent à chaque coin de rue et que les comptes à privilèges deviennent des cibles privilégiées, l’importance de la mise en œuvre d’une solution robuste…

Le nouveau cheval de Troie bancaire CHAVECLOAK cible les utilisateurs brésiliens via des tactiques de phishing

Les utilisateurs du Brésil sont la cible d’un nouveau cheval de Troie bancaire appelé CHAVEMANTEAU qui se propage via des e-mails de phishing contenant des pièces jointes PDF. « Cette attaque…

Prévention des fuites de données à l’ère du cloud computing : une nouvelle approche

11 mars 2024L’actualité des hackersCybersécurité/Sécurité du navigateur Alors que la transition de l’infrastructure informatique vers des solutions basées sur le cloud célèbre son 10e anniversaire, il devient évident que les…

Magnet Goblin Hacker Group exploite des exploits d’un jour pour déployer Nerbian RAT

11 mars 2024RédactionSécurité du jour zéro/des points de terminaison Un acteur menaçant motivé par des raisons financières appelé Aimant Gobelin intègre rapidement des vulnérabilités de sécurité d’un jour dans son…

Exploit de preuve de concept publié pour la vulnérabilité OpenEdge du logiciel Progress

11 mars 2024RédactionSécurité/Vulnérabilité du réseau Des détails techniques et un exploit de preuve de concept (PoC) ont été mis à disposition pour une faille de sécurité critique récemment révélée dans…

Microsoft confirme que des pirates russes ont volé le code source et certains secrets de clients

09 mars 2024RédactionCyberattaque/intelligence sur les menaces Microsoft a révélé vendredi que l’acteur malveillant soutenu par le Kremlin, connu sous le nom de Blizzard de minuit (alias APT29 ou Cozy Bear)…

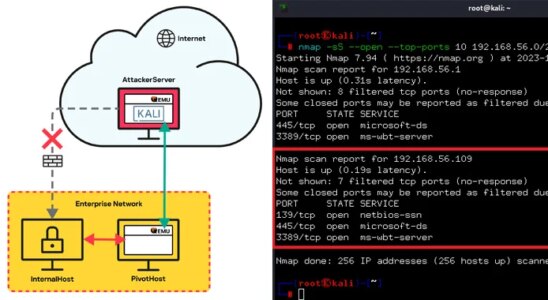

L’émulateur QEMU exploité comme outil de tunneling pour pénétrer le réseau de l’entreprise

08 mars 2024RédactionSécurité des points finaux/Sécurité du réseau Des acteurs menaçants ont été observés tirant parti de QEMU émulateur matériel open source comme logiciel de tunneling lors d’une cyberattaque ciblant…

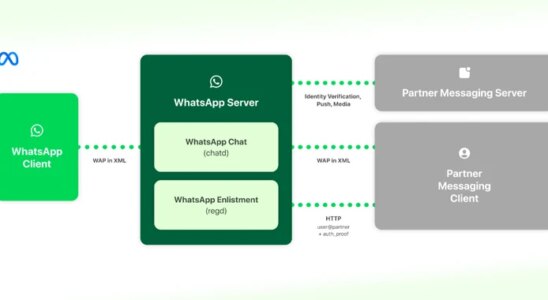

Meta détaille l’interopérabilité de WhatsApp et Messenger pour se conformer aux réglementations DMA de l’UE

08 mars 2024RédactionInteropérabilité / Chiffrement Meta a fourni des détails sur la manière dont elle entend mettre en œuvre l’interopérabilité de WhatsApp et Messenger avec des services de messagerie tiers…

Secrets Sensei : relever les défis de la gestion des secrets

08 mars 2024L’actualité des hackersGestion des secrets / Contrôle d’accès Dans le domaine de la cybersécurité, les enjeux sont colossaux et la gestion des secrets est au cœur de celle-ci,…

Cisco publie un correctif pour un bug de piratage VPN de haute gravité dans Secure Client

08 mars 2024RédactionSécurité/Vulnérabilité du réseau Cisco a publié des correctifs pour corriger une faille de sécurité de haute gravité affectant son logiciel Secure Client qui pourrait être exploitée par un…