Siber güvenlik araştırmacıları, Google Workspace’in alan çapındaki yetkilendirmesinde “ciddi bir tasarım hatası” olduğunu açıkladı (DWD) ayrıcalık yükseltmeyi kolaylaştırmak ve süper yönetici ayrıcalıkları olmadan Workspace API’lerine yetkisiz erişim elde etmek için tehdit aktörleri tarafından istismar edilebilecek bir özellik.

Siber güvenlik firması Hunters, “Bu tür bir istismar, Gmail’den e-postaların çalınmasına, Google Drive’dan veri sızmasına veya hedef alandaki tüm kimlikler üzerinde Google Workspace API’leri içindeki diğer yetkisiz işlemlere yol açabilir.” söz konusu The Hacker News ile paylaşılan teknik bir raporda.

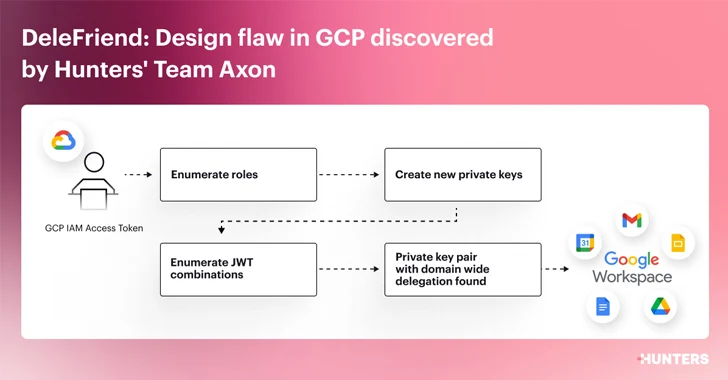

Bu tarihe kadar aktif olan tasarım zayıflığına kod adı verildi DeleArkadaş Google Cloud Platform (GCP) ve Google Workspace’teki mevcut yetkilendirmeleri süper yönetici ayrıcalıklarına sahip olmadan yönetebilme yeteneği nedeniyle.

Google’a göre alan adı çapında yetki verme, üçüncü taraf ve dahili uygulamaların bir kuruluşun Google Workspace ortamındaki kullanıcı verilerine erişmesine olanak tanıyan “güçlü bir özelliktir”.

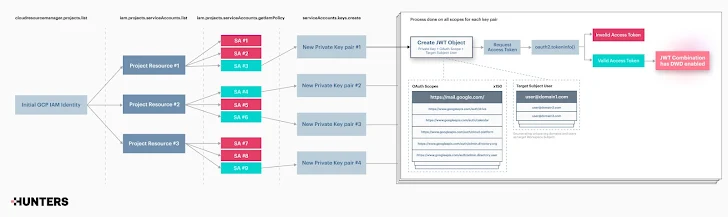

Güvenlik açığı, etki alanı temsilci yapılandırmasının, hizmet hesabı kimlik nesnesiyle ilişkili belirli özel anahtarlar tarafından değil, hizmet hesabı kaynak tanımlayıcısı (OAuth ID) tarafından belirlenmesinden kaynaklanmaktadır.

Sonuç olarak, hedef bir GCP projesine daha az ayrıcalıklı erişime sahip potansiyel tehdit aktörleri, “farklı OAuth kapsamlarından oluşan çok sayıda JSON web belirteci (JWT) oluşturabilir; hesapta etki alanı çapında yetkilendirme etkin.”

Başka bir deyişle, alan çapında yetki verme iznine sahip ilgili bir GCP hizmet hesabı kaynağına yeni özel anahtarlar oluşturma erişimi olan bir IAM kimliği, yeni bir özel anahtar oluşturmak için kullanılabilir ve bu anahtar, API çağrıları gerçekleştirmek için kullanılabilir. Alandaki diğer kimlikler adına Google Workspace.

Kusurun başarıyla kullanılması, hassas verilerin Gmail, Drive, Takvim ve diğerleri gibi Google hizmetlerinden sızmasına olanak tanıyabilir. Avcılar da var hazır DWD yanlış yapılandırmalarını tespit etmek için kullanılabilecek bir kavram kanıtı (PoC).

Hunters güvenlik araştırmacısı Yonatan Khanashvili, “Alan çapında yetkilendirmeyi kötüye kullanan kötü niyetli aktörlerin potansiyel sonuçları ciddi” dedi. “Bireysel OAuth izninde olduğu gibi yalnızca tek bir kimliği etkilemek yerine, mevcut yetkilendirmeyle DWD’den yararlanmak, Workspace etki alanındaki her kimliği etkileyebilir.