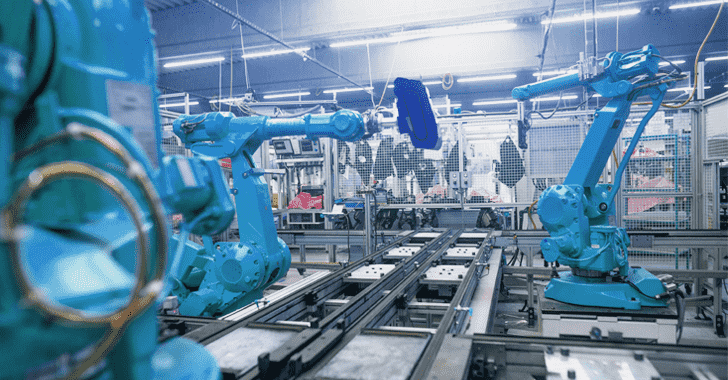

Dijitalleştirme girişimleri, bir zamanlar yalıtılmış olan Operasyonel Teknoloji (OT) ortamlarını Bilgi Teknolojisi (IT) muadilleriyle birleştiriyor. Fabrika zeminindeki bu dijital dönüşüm, makinelerin dijital sistemlere ve verilere bağlanmasını hızlandırdı. OT’yi BT’ye bağlayan endüstriyel cihaz ve makineleri yönetmek ve izlemek için kullanılan donanım ve yazılıma, dijital sistemleri ve verileri yönetmek ve izlemek için bilgisayar sistemleri eklendi.

Bu tür bağlantı üretkenliği artırır, işletme maliyetlerini azaltır ve süreçleri hızlandırır. Ancak bu yakınsama, kuruluşların güvenlik riskini de artırarak üreticileri saldırılara karşı daha duyarlı hale getirdi. Aslında, yalnızca 2022’de, 338’i doğrulanmış veri ifşasıyla birlikte, üretim sistemlerinde 2.337 güvenlik ihlali meydana geldi (Verizon, 2022 DBIR Raporu).

Fidye Yazılımı: Üreticiler İçin Büyüyen Bir Tehdit

Saldırıların doğası da değişti. Geçmişte, casusluk odaklı saldırganlar, Fikri Mülkiyet (IP) ve sırları çalmak için üretim şirketlerini hedef almış olabilir. Ancak bugün, fidye yazılımı saldırıları ve çalınan kimlik bilgilerini içeren saldırılar çok daha yaygın.

2022 yılında üretim en çok hedeflenen sektör fidye yazılımı saldırıları için fidye yazılımı saldırılarında %87 artış önceki yıldan. Bunun nedeni, üretimin aksama süresinden hoşlanmamasıdır. Veya Verizon’un 2022 Veri İhlali Sektörü Raporunda belirttiği gibi, üretim “kullanılabilirliğin üretkenliğe eşit olduğu bir sektördür.”

Riski anlamasına rağmen, birçok üretim şirketi henüz bir saldırıyla başa çıkmaya hazır değil. Güvenlik Puan Kartına göreİncelenen üretim şirketlerinin %48’i, neredeyse yarısı güvenlik alanında C, D veya F notu aldı. Bunun yüksek bir bedeli var: IBM’in “Veri İhlalinin Maliyeti” raporuna göre, kritik bir altyapı veri ihlalinin ortalama maliyeti 4,82 milyon dolar.

Dünyanın en büyük meyve ve sebze üreticilerinden biri olan Dole Company’ye yönelik fidye yazılımı saldırısı gibi son zamanlarda yaşanan yüksek profilli olaylar, bu saldırıların ne kadar felç edici olabileceğini göstermiştir. Şirket, Kuzey Amerika’daki üretim tesislerini geçici olarak kapatmak zorunda kaldı.

AğustosdaLüksemburg merkezli iki şirket fidye yazılımı ile saldırıya uğradı. Saldırganlar müşteri portallarını ele geçirdi ve sistemlerden verileri sızdırdı. Ve tabii ki, kritik altyapıya yönelik siber saldırıların poster çocuğu olan rezil Colonial Pipeline olayı. Bunlar sadece birkaç örnek ve çok daha fazlası var.

Üreticiler kendilerini korumak için ne yapabilir?

Saldırı Yüzeyinin Maruz Kalmasını Azaltmak İçin Üreticilerin Bugün Atabileceği 5 Adım

Siber saldırı riskini azaltmak, fabrika sahasının kesintisiz olarak çalışmaya devam etmesini sağlamak için çok önemlidir. İşte sizin gibi üreticilerin siber güvenlik riskini azaltmak için atabilecekleri beş adım:

1 — Tekrar Tekrar Test Edin

Kuruluşunuzun ağını ve altyapısını düzenli olarak test etmek ve değerlendirmek, güvenlik durumunuza ilişkin gerçek zamanlı görünürlük sağlar. Test edip tekrar (ve tekrar) test ederek, saldırganlar tarafından istismar edilebilecek gerçek güvenlik açıklarını tespit edebileceksiniz. Ayrıca, güvenlik kontrollerinizin etkinliğini değerlendirebilecek ve güvenlik programınızı ve yığınınızı ayarlayabilmeniz için iyileştirme alanlarını belirleyebileceksiniz. Saldırıları önleyerek her zaman üretken olmanızı sağlayabileceğiniz ve operasyonel aksama sürelerini proaktif olarak ortadan kaldırabileceğiniz için bu size rekabet avantajı da sağlayacaktır.

En yaygın saldırı türlerini ve tekniklerini test ettiğinizden emin olmak için MITRE ATT&CK ve OWASP gibi endüstri standardı çerçeveler kullanın.

2 — Güvenlik Süreçlerinizi Otomatikleştirin

Otomasyon, zaman ve kaynakların optimum kullanımına izin verir. Bu tür bir verimlilik, çabalarınızı kolaylaştırmaya ve güvenlik tehditlerini belirlemek ve bunlara yanıt vermek için gereken zaman ve çabayı azaltmaya yardımcı olur. Bu nedenle, aldığınız güvenlik önlemlerini otomatikleştirmeniz önerilir. Örneğin, ağınızın testini otomatikleştirin.

Otomasyon ayrıca hataları önlemek için standardizasyon, tutarlılık ve doğruluk yaratır. Sonuç olarak, güvenlik uygulamalarınızın kapsamını uygun maliyetli bir şekilde ölçeklendirebilecek ve artırabileceksiniz. Ek olarak, otomatik sistemlerin kullanımı genellikle kolaydır ve bir düğmeye tıklamayla kontrol sağlar. Bu, platformun işi yapmasına izin vererek herhangi bir kullanıcının riski kolayca ortaya çıkarmasını sağlar. Otomasyon araçlarınızı ve platformlarınızı seçerken, programın tasarım gereği güvenli olduğundan emin olun. Kesinti süresine neden olmayan ve güvenilebilecek bir çözüm uygulayın.

3 — Düşmanca Bir Bakış Açısı Alın

Hiç kimse ‘bir üretici gibi’ sizden daha iyi düşünmese de konu güvenlik olduğunda ‘saldırgan şapkanızı’ takmanın zamanı geldi. Bilgisayar korsanları, ağınızdan yararlanmanın herhangi bir yolunu arıyor ve bunu yapmak için bir başucu kitabı beklemiyorlar. Alışılmışın dışında düşünmeye ve farklı bakış açıları ve analiz yöntemleri uygulamaya çalışın. Bir bilgisayar korsanı gibi düşünmek, alabileceğiniz en iyi saldırıdır.

Düşman bakış açısını benimseyerek, saldırı zinciri doğrulamaları yoluyla güvenlik açıklarını ve zayıflıkları proaktif olarak belirleyebilir ve istismar edilmeden önce bunları azaltabilirsiniz. Uzun vadede, bir saldırgan gibi düşünmek, bir saldırı olasılığını veya meydana gelmesi durumunda patlama yarıçapını en aza indirmek için daha iyi güvenlik stratejileri geliştirmenize yardımcı olabilir.

4 — Gerçek Riske Göre Yama Uygulamaya Öncelik Verin

İş etkisine dayalı güvenlik açığı iyileştirmesinin önceliklendirilmesi, en uygun maliyetli yoldur riski azaltmak ve maruziyeti azaltmak için Bir siber saldırıya.. İş operasyonlarınız üzerinde en büyük etkiye sahip olabilecek, kanıta dayalı testlere dayalı olarak kritik güvenlik açıklarını ve tehditleri yamalayarak başlayın. Varsayımda bulunmayın, hangi güvenlik açıklarının sizin için gerçek etkiye sahip “öldürme zincirleri” yarattığını görmek için testlerinizi inceleyin. Senve önce onları düzeltmeye devam edin.

Önceliklendirme ayrıca çok fazla güvenlik uyarısının neden olduğu “gürültüden” kurtulmanıza yardımcı olur. Küçük şirketler bile, çözmeleri gereken güvenlik araçlarından yönetilemez miktarda uyarı alır.

5 — Güvenlik Duruşunuzu Kıyaslayın

Saldırı yüzeyinizi düzenli ve sık aralıklarla sürekli olarak test ederek, güvenlik duruşunuzu sürekli olarak kıyaslayabilirsiniz. Bu, güvenliği çeşitli şekillerde artırmaya yardımcı olur:

- Endüstri standartlarına ve en iyi uygulamalara kıyasla güvenlik önlemlerinizin etkinliğini ölçün.

- Başarılı iyileştirmenin sonucu olan iyileştirme alanlarını gösterin.

- Endüstri yönetmeliklerine ve standartlarına uygunluğu gösterin.

- Daha bilinçli kararlar verebilmek için güvenlik duruşunuz ve stratejiniz hakkında değerli bilgiler edinin.

Otomatik Güvenlik Doğrulaması Üreticilere Nasıl Yardımcı Olur?

Otomatik Güvenlik Doğrulama programı, bir kuruluşun saldırı yüzeyini doğrularken bağlam ve doğruluk sağlar. Aracı veya ön kurulum gerektirmeyen minimum kurulumla, üretim şirketlerindeki güvenlik ve BT ekipleri, tıpkı gerçek hayattaki bir saldırganın yapacağı gibi, en zarar verici güvenlik açıklarını belirlemek için tüm saldırı yüzeylerini güvenli bir şekilde zorlayabilir. Bu, ekiplerin güvenlik çalışmalarını ölçeklendirmesine ve IT-OT saldırı yüzeyinde maruz kalmayı en aza indirmesine önemli ölçüde olanak tanır.

Ziyaret etmek pentera.io Otomatik Güvenlik Doğrulaması hakkında daha fazla bilgi edinmek için.