Siber güvenlik araştırmacıları, Hindistan’daki bankacılık kullanıcılarını hedef alan beş farklı kötü amaçlı yazılım dağıtan “büyük kimlik avı kampanyaları” konusunda uyarıyor.

Trend Micro, “Hedeflenen banka müşterileri, ülkede bulunan ve potansiyel olarak milyonlarca müşteriyi etkileyen en tanınmış bankalardan bazıları da dahil olmak üzere yedi bankanın hesap abonelerini içeriyor.” söz konusu Bu hafta yayınlanan bir raporda.

Hedeflenen bankalardan bazıları arasında Axis Bank, ICICI Bank ve Hindistan Devlet Bankası (SBI) yer alıyor.

Bulaşma zincirlerinin hepsinin ortak bir giriş noktası vardır, çünkü potansiyel kurbanları sözde vergi iadesi almak veya kredi kartı ödül puanları kazanmak için kişisel bilgilerini ve kredi kartı bilgilerini girmeye teşvik eden bir kimlik avı bağlantısı içeren SMS mesajlarına güvenirler.

Elibomi, FakeReward, AxBanker, IcRAT ve IcSpy sağlayan smishing saldırıları, Microsoft, Cyble ve K7 Laboratuvarları geçtiğimiz yıl boyunca.

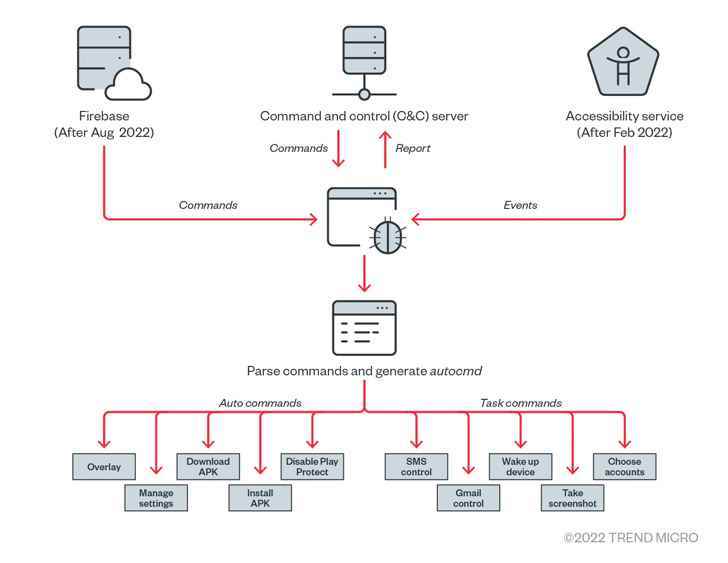

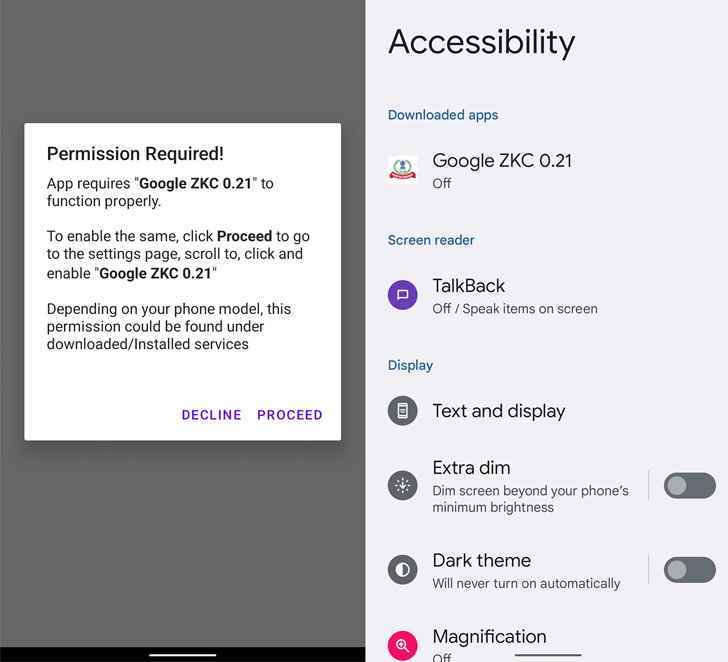

Elibomi, ilk belgelenmiş Eylül 2021’de McAfee tarafından, kişisel verileri çalmak, ekran görüntüleri almak ve hatta Android’in erişilebilirlik API izinlerini kötüye kullanarak kilit ekranı kodunu veya desenini yakalamak ve güvenliği ihlal edilen cihazların kontrolünü ele geçirmesini sağlamak üzere tasarlanmıştır.

Mobil kötü amaçlı yazılım çok sayıda revizyondan geçti ve Drinik adlı yeni bir Elibomi varyantı, 18 farklı bankanın kullanıcılarını hedeflemek için Hindistan Gelir Vergisi Departmanını taklit ettiğini gözlemledi.

Araştırmacılar, “Elibomi, kullanıcıların kimlik bilgilerini çalmak için banka uygulamaları gibi diğer uygulamalarda bir kaplamaya sahip olmak yerine, mevcut pencereye kullanıcılardan kaçınma tekniği olarak bir görünüm ekleyerek bir kaplama uygular.” Dedi.

Benzer bir şekilde, FakeReward ve AxBanker bankacılık truva atları bir kez yüklendikten sonra kurbandan SMS’lere ve bildirimlere erişim izni vermesini ister ve bu izinler daha sonra gelen SMS mesajlarını sızdırmak için kullanılır. AxBanker ayrıca kredi kartı bilgilerini sifonlamak için sahte sayfalar görüntüler.

Uygulamaların kendileri, başarılı bir saldırı olasılığını artırmak ve kullanıcıyı “anında ödül puanları” almak için kötü amaçlı uygulamayı indirmesi için kandırmak için marka logolarını yeniden kullanmanın yanı sıra, meşru muadillerine benzer alan adlarına sahip kimlik avı web siteleri aracılığıyla teslim edilir. “

Trend Micro, çalınan veriler ve kimlik avı temalarındaki benzerliğe rağmen, tüm bu kötü amaçlı yazılım ailelerini tek bir tehdit aktörüne bağlayan somut bir kanıt olmadığını söyledi.

“Hindistan dışında başka hiçbir müşteri bu kötü amaçlı yazılım aileleri tarafından hedef alınmamış olsa da, ülkedeki kimlik avı kampanyaları önemli ölçüde arttı ve giderek daha fazla ustalaşıyor. tespit kaçırma,” Trend Micro kaydetti.

“Bu artışın olası bir nedeni, artan sayıda yeni tehdit aktörünün Hindistan yeraltı pazarına girmesi, onlarla birlikte karlı iş modelleri getirmesi ve öğrenmek, fikir alışverişinde bulunmak ve bağlantı kurmak için diğer kötü niyetli oyuncularla etkileşime girmesidir.”