Şimdiye kadar 2022, şifrelerin henüz ölmediğini doğruladı. Onlar da yakında olmayacaklar. Microsoft ve Apple parolasız kimlik doğrulama yöntemlerini desteklese de, çoğu uygulama ve web sitesi bu seçeneği çok uzun bir süre kaldırmayacaktır.

Bir düşünün, üçüncü taraf kimlik sağlayıcıları, devlet hizmetleri, eski uygulamalar ve hatta SaaS sağlayıcıları ile entegre etmek istemediğiniz dahili uygulamalar, yeni entegrasyonlara yatırım yapmak veya mevcut kimlik doğrulama yöntemlerini kısıtlamak istemeyebilir. Ne de olsa, çevrimiçi işletmeler kullanıcı çekişiyle ilgileniyor ve güvenlik genellikle sürtüşme getiriyor. Örneğin, birkaç gün önce, Kickstarter milyonlarca şifre sıfırlama gönderdi Parola olmadan sosyal oturum açma kullanan kişiler de dahil olmak üzere “giriş sürecini basitleştiren” e-postalar.

Birçok kurumsal bileşenden parolaları kaldırabilmenize rağmen, üçüncü taraf sağlayıcıların, devlet portallarının, iş tedarikçilerinin ve SaaS hizmetlerinin büyük bir kısmı yine de birincil olarak parola tabanlı hesaplara güvenecektir. Gartner’ın dijital tedarik zinciri riskinin 2022’nin en büyük zorluklarından biri olduğuna inanmasına şaşmamalı.

Altyapınızın veya bulut ayak izinin herhangi bir parçası parola kullandığı sürece, bunlar eninde sonunda ucuz ve kolay saldırı vektörü olacak ve bu da 2022’de de ihlallerin %80’ine yol açacaktır.

Şifrelerin korunması neden zordur?

Çevrimiçi parola kullanımı çoğu kuruluş tarafından tamamen izlenmez. Kurumsal LDAP (Active Directory) parolalarının çevrimiçi hizmetlerde yeniden kullanılmasını veya aynı parolaların birden çok web hesabında paylaşılmasını önleyecek açık bir politika yoktur. Parola yöneticileri isteğe bağlıdır ve BT dışı çalışanların çoğu için üretkenlik için bir ek yük olduğundan, tüm çalışanlar ve hesaplarda nadiren kullanılabilir veya kullanılır.

Önemli hesapların şifreleri çevrimiçi hizmetlerde yeniden kullanıldığında veya tarayıcılar arasında kaydedilip senkronize edildiğinde, bunların nasıl ve nerede saklandığını söylemek mümkün değildir. Ve ihlal edildiklerinde, sızdırılan parolalar hesapların ele geçirilmesine, kimlik bilgilerinin doldurulmasına, iş e-postasının ele geçirilmesine ve diğer birçok kötü saldırı vektörüne yol açacaktır.

Raporlara göre, tarayıcılar arasında senkronize edilen kaydedilmiş bir VPN şifresi kullanılarak ihlal edilen Cisco ile son zamanlarda durum tam olarak buydu. Bu süreçte MFA’nın da tehlikeye atılması gerekmesine rağmen, yalnızca kimlik doğrulama sürecimizde yer alan tüm faktörleri korumak mantıklıdır.

İşleri daha da kötüleştirmek için, korelasyon için tüm kamuya açık sosyal verilerle, kişisel hesaplarda parolanın yeniden kullanılması (kurumsal parolalarla özel e-postaların kullanılması) da yıkıcı ve izlenmeyen bir güvenlik açığı olabilir. Sonuçta, insanlar çok yaratıcı değiller şifreleri ile geliyor.

Peki, parola sızıntılarını nasıl önleyebilir ve parolayla ilgili tehditler hakkında endişelenmeyi nasıl bırakabilirsiniz?

Neyse ki, bir tedavi var. Web tabanlı hesapların çoğu bireysel olarak oluşturulur ve Gölge BT ayak izinizin büyük bir bölümünü oluşturur, bu nedenle eğitim kesinlikle bunun bir parçası olmalıdır. Ancak tek zor çözüm, çevrimiçi olarak oluşturulan ve kullanılan tüm hesaplarda parola hijyenini titizlikle kontrol etmektir.

Tarayıcı, şifre kullanımı sürecinde açık metin görünürlüğünün elde edilebildiği tek noktadır. Neredeyse tüm dahili ve harici hizmetlere ve kaynaklara ağ geçidi sağlayan ve hesaplarınızı savunmak için izlenmeyen en büyük boşluğu sağlayan bir numaralı uygulamanızdır.

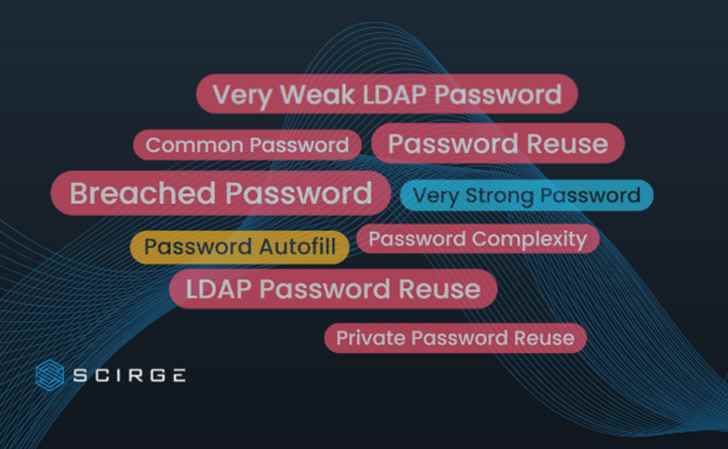

Scirge, uç nokta bileşeni olarak bir tarayıcı uzantısı kullanır çalışanlar için şeffaftır. Herhangi bir kullanıcı eylemi olmadan özelleştirilebilir şifre hijyen kontrolleri sağlar. Bu, tüm parolaların yeterli karmaşıklık ve güç açısından kontrol edilmesiyle sonuçlanır. Ayrıca, her bir parolayı yeniden kullanmak, paylaşmak ve hatta özel kara listelerle veya ihlal edildiği bilinen parolalarla karşılaştırmak için güvenli karmaları kullanılır.

AD/LDAP parolanızı çevrimiçi olarak yeniden mi kullanıyorsunuz? Anladım. Özel bir hesap için güvenli kurumsal şifrelerinizi mi kullanıyorsunuz? Scirge bunu görebilir.

Scirge, PII verilerinden ödün vermeden, kurumsal hesapları ve hatta ayrıntılı, merkezi olarak yönetilen politikalara dayalı özel parola yeniden kullanımını izlemenize olanak tanır. Tüm parola karmaları ve göstergeleri, %100 kontrolünüz altında olduğunuz site sunucunuzda saklanır. 25’in üzerinde gösterge, düşük şifre hijyenine sahip riskli hesapları ve çalışanları ortaya çıkarır ve yüksek düzeyde hedeflenmiş ve kişiselleştirilmiş eğitim bildirimlerine izin verir.

Hepsinden öte, Scirge, tüm uygulama ve hesap kullanımlarının kişisel envanterlerini oluşturarak, eski çalışan hesaplarına ayrıldıktan sonra bile erişebilecekleri görünürlük sağlar. Hedefli kimlik avı girişimlerini azaltmak için yüksek ayrıcalık veya hizmet e-postası kullanımı belirlenebilir. Scirge ayrıca tarayıcıda kayıtlı hesapları toplayabilir ve dahili tehditleri tespit edebilir. Kuruluştaki diğer kişilere ait hesapları kullanan biri, uyumluluk, görev ayrılığı ve diğer güvenlik amaçları için anında tespit edilir.

Daha fazlasını öğrenmek mi istiyorsunuz? Daha fazlasını öğrenmek için buraya tıklayınveya ücretsiz bir değerlendirme için buradan kaydolun.