Adobe Perşembe günü, Adobe Commerce ve Magento Açık Kaynağını etkileyen aktif olarak yararlanılan bir sıfır gün tavsiyesini, rastgele kod yürütme elde etmek için silah haline getirilebilecek yeni keşfedilen bir kusuru düzeltmek için güncelledi.

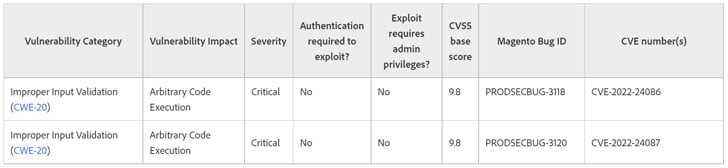

olarak izlendi CVE-2022-24087sorun – CVE-2022-24086 gibi – CVSS güvenlik açığı puanlama sisteminde 9,8 olarak derecelendirilmiştir ve “Yanlış Giriş Doğrulaması” kötü amaçlı kodun yürütülmesine neden olabilecek hata.

Şirket, “CVE-2022-24086 için gerekli ek güvenlik korumalarını keşfettik ve bunları gidermek için bir güncelleme yayınladık (CVE-2022-24087),” şirket dedim gözden geçirilmiş bir bültende. “Adobe, bu güncellemede (CVE-2022-24087) ele alınan sorunla ilgili herhangi bir açıktan yararlanmanın farkında değildir.”

Daha önce olduğu gibi, Adobe Commerce ve Magento Açık Kaynak sürümleri 2.4.3-p1 ve önceki ve 2.3.7-p2 ve önceki sürümleri CVE-2022-24087’den etkilenir, ancak 2.3.0 ila 2.3.3 sürümlerinin savunmasız olmadığını belirtmekte fayda var. .

“Yeni bir yama var [sic] önceden doğrulanmış uzaktan kod yürütmeyi azaltmak için Magento 2 için yayınlandı,” güvenlik araştırmacısı Blaklisyanında kusur keşfetmekle kredilendirilen eboda, tweetledi. “İlk yama ile yama yaptıysanız, BU, güvenli olmak için YETERLİ DEĞİLDİR. Lütfen tekrar güncelleyin!”

Bant dışı güncelleme, siber güvenlik firması Positive Technologies olarak geliyor ifşa Kimliği doğrulanmamış bir kullanıcıdan uzaktan kod yürütme elde etmek için CVE-2022-24086 için bir istismar oluşturmayı başardı, bu da müşterilerin olası istismarı önlemek için düzeltmeleri uygulamak için hızlı hareket etmesini zorunlu hale getirdi.