VMWare, etkilenen sistemlerin kontrolünü ele geçirmek için bir tehdit aktörü tarafından silahlandırılabilecek “önemli” bir güvenlik açığını gidermek için İş İstasyonu, Fusion ve ESXi ürünlerine güncellemeler gönderdi.

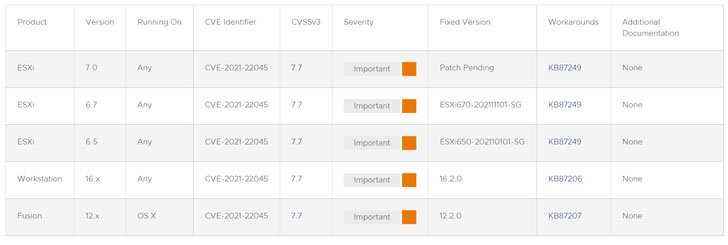

Sorun, şu şekilde izlenen bir yığın taşması güvenlik açığıyla ilgilidir: CVE-2021-22045 (CVSS puanı: 7.7) — başarıyla kullanılırsa, rastgele kodun yürütülmesine neden olur. Şirket, kusuru bildirdiği için Clarified Security güvenlik araştırmacısı Jaanus Kääp’e güvendi.

VMware, “CD-ROM aygıt öykünmesiyle sanal bir makineye erişimi olan kötü niyetli bir aktör, diğer sorunlarla birlikte bu güvenlik açığından yararlanarak sanal bir makineden hiper yöneticide kod yürütebilir.” söz konusu 4 Ocak’ta yayınlanan bir danışma belgesinde.

Hata, ESXi 6.5, 6.7 ve 7.0 sürümlerini etkiler; İş istasyonu sürümleri 16.x; ve Fusion sürümleri 12.x, şirket henüz ESXi 7.0 için bir yama yayınlamadı. Bu arada şirket, tavsiye olası herhangi bir istismarı önlemek için tüm çalışan sanal makinelerdeki tüm CD-ROM/DVD cihazlarını devre dışı bırakmaları —

- vSphere Web İstemcisini kullanarak bir vCenter Sunucu sisteminde oturum açın.

- Sanal makineye sağ tıklayın ve Ayarları Düzenle’ye tıklayın.

- CD/DVD sürücüsünü seçin ve “Bağlandı” ve “Açılışta bağlan”ın işaretini kaldırın ve bağlı ISO’ları çıkarın.

VMware’in işletmeler arasında yaygın olarak dağıtılan sanallaştırma çözümleriyle, ürünlerinin tehdit aktörlerinin savunmasız ağlara karşı çok sayıda saldırı düzenlemesi için popüler bir seçim olarak ortaya çıkması şaşırtıcı değil. Sızma riskini azaltmak için kuruluşların gerekli güncellemeleri uygulamak için hızlı hareket etmeleri önerilir.

.

siber-2