Santa Barbara’daki California Üniversitesi’nden bir grup akademisyen, akıllı sözleşmeleri incelemek ve durum tutarsızlığı hatalarını azaltmak için “ölçeklenebilir bir teknik” dediği şeyi göstererek bu süreçte Ethereum blok zincirinde 47 sıfır gün güvenlik açığı keşfetti.

Akıllı sözleşmeler programlar Sözleşmenin kodlanmış şartlarına göre önceden belirlenmiş koşullar karşılandığında otomatik olarak yürütülen blok zincirinde saklanır. Merkezi bir otoriteye ihtiyaç duymadan anonim taraflar arasında güvenilir işlem ve anlaşmaların yapılmasına izin verirler.

Başka bir deyişle, kodun kendisi, yürütmenin tüm yönlerini kontrol eden ve hem izlenebilir hem de geri döndürülemez olan işlemlerin değişmez bir kanıtsal denetim izini sağlayan program ile temsil ettiği “anlaşmanın” nihai hakemi olmayı amaçlar.

Bu aynı zamanda, koddaki güvenlik açıklarının büyük kayıplara yol açabileceği anlamına gelir; DAO ve daha yakın zamanda, monoX, düşmanların yasadışı olarak fon sifonu çekmek için yasal boşluklardan yararlandığı, son birkaç yılda akıllı sözleşmelerin hızla benimsenmesi göz önüne alındığında feci sonuçlara yol açabilecek bir senaryo.

Araştırmacılar, “Akıllı sözleşmeler kolayca yükseltilebilir olmadığından, sözleşmenin kaynak ön dağıtımını denetlemek ve hatasız bir sözleşme dağıtmak, geleneksel yazılım durumunda olduğundan daha da önemlidir.” kağıt.

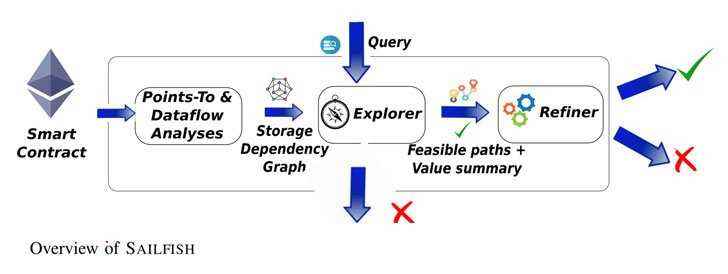

Saldırganın işlemlerin yürütme sırasını değiştirmesine veya işlemi devralmasına izin veren akıllı sözleşmelerdeki durum tutarsızlığı güvenlik açıklarını yakalamayı amaçlayan Sailfish’e girin. kontrol akışı tek bir işlem içinde (yani, yeniden giriş).

Araç aşağıdaki gibi çalışır. Akıllı bir sözleşme verildiğinde, Sailfish sözleşmeyi bir sözleşmeye dönüştürür. bağımlılık grafiğiarasındaki kontrol ve veri akışı ilişkilerini yakalayan depolama değişkenleri ve bir akıllı sözleşmenin durum değiştiren talimatları, onu kullanarak, en az biri bir yazma işlemi olan iki farklı yürütme yolunun aynı depolama değişkeni üzerinde çalışıp çalışmadığını belirlemek için grafik sorguları olarak uygulanan tehlikeli erişimi tanımlayarak potansiyel kusurları tanımlar.

Araştırmacılar, Sailfish’i aşağıdakilerden elde edilen 89.853 sözleşme üzerinden değerlendirdi: eter tarama, Ether’i boşaltmak ve hatta uygulamaya özel meta verileri bozmak için kullanılabilecek 47 sıfır gün kusurunu tanımlar. Bu, aynı zamanda, bir ev sahibinin birden fazla aktif listeye sahip olabileceği şekilde kötüye kullanılabilecek bir konut izleyici uygulayan savunmasız bir sözleşmeyi de içerir.

Çalışmanın bulguları IEEE Güvenlik ve Gizlilik Sempozyumu’nda paylaşılacaktır (S&P) Mayıs 2022’de yapılacak.

Bu, sorunlu akıllı sözleşmelerin akademinin dikkatini ilk kez çekmesi değil. Eylül 2020’de Çinli araştırmacılar tasarlanmış Her bir hata için bir tespit kriteri sağlamak amacıyla akıllı sözleşmelerdeki bilinen zayıflıkları kategorize etmek için bir çerçeve.

.

siber-2