Des chercheurs en cybersécurité ont découvert une nouvelle opération d’influence ciblant l’Ukraine qui exploite les spams pour propager la désinformation liée à la guerre.

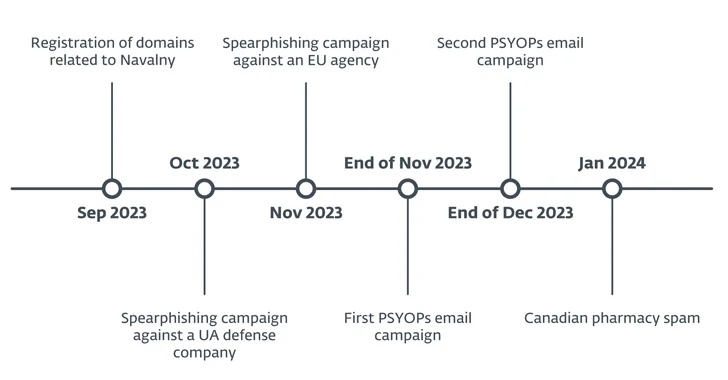

L’activité a été liée à des acteurs menaçants alignés sur la Russie par la société de cybersécurité slovaque ESET, qui a également identifié une campagne de spear phishing visant une entreprise de défense ukrainienne en octobre 2023 et une agence de l’Union européenne en novembre 2023 dans le but de récolter les informations de connexion Microsoft. en utilisant de fausses pages de destination.

L’opération Texonto, comme l’ensemble de la campagne a été nommée, n’a pas été attribuée à un acteur malveillant spécifique, bien que certains de ses éléments, en particulier les attaques de spear phishing, se chevauchent avec COLDRIVER, qui a l’habitude de récolter des informations d’identification via de fausses connexions. pages.

L’opération de désinformation s’est déroulée en deux vagues en novembre et décembre 2023, les courriers électroniques comportant des pièces jointes au format PDF et du contenu lié aux interruptions de chauffage, aux pénuries de médicaments et aux pénuries alimentaires.

La vague de novembre a ciblé pas moins de quelques centaines de destinataires en Ukraine, parmi lesquels le gouvernement, les sociétés énergétiques et les particuliers. On ne sait pas actuellement comment la liste de cibles a été créée.

« Ce qui est intéressant à noter, c’est que l’e-mail a été envoyé à partir d’un domaine se faisant passer pour le ministère de la Politique agraire et de l’alimentation de l’Ukraine, alors que le contenu concerne la pénurie de médicaments et que le PDF utilise à mauvais escient le logo du ministère de la Santé de l’Ukraine », ESET dit dans un rapport partagé avec The Hacker News.

« C’est peut-être une erreur de la part des attaquants ou, du moins, cela montre qu’ils ne se sont pas souciés de tous les détails. »

La deuxième campagne de désinformation par courrier électronique, lancée le 25 décembre 2023, se distingue par le fait qu’elle étend son ciblage au-delà de l’Ukraine pour inclure les ukrainiens d’autres pays européens, car tous les messages sont en ukrainien.

Ces messages, tout en souhaitant à leurs destinataires de joyeuses fêtes de fin d’année, adoptaient également un ton plus sombre, allant jusqu’à suggérer qu’ils s’ampurent un bras ou une jambe pour éviter un déploiement militaire. « Quelques minutes de douleur, mais ensuite une vie heureuse ! », indique l’e-mail.

ESET a déclaré que l’un des domaines utilisés pour propager les e-mails de phishing en décembre 2023, infonotification[.]com, également engagé dans l’envoi de centaines de messages indésirables à partir du 7 janvier 2024, redirigeant les victimes potentielles vers un faux site Web de pharmacie canadienne.

On ne sait pas exactement pourquoi ce serveur de messagerie a été réutilisé pour propager une arnaque pharmaceutique, mais on soupçonne que les acteurs de la menace ont décidé de monétiser leur infrastructure pour obtenir un gain financier après avoir réalisé que leurs domaines avaient été détectés par les défenseurs.

« L’opération Texonto montre encore une autre utilisation des technologies pour tenter d’influencer la guerre », a déclaré la société.

Cette évolution intervient alors que Meta, dans son rapport trimestriel sur les menaces contradictoires, a déclaré avoir supprimé trois réseaux sur ses plates-formes en provenance de Chine, du Myanmar et d’Ukraine qui se livraient à un comportement inauthentique coordonné (CIB).

Bien qu’aucun des réseaux ne soit originaire de Russie, la société d’analyse des médias sociaux Graphika a déclaré que les volumes de publications par les médias contrôlés par l’État russe ont diminué de 55 % par rapport aux niveaux d’avant-guerre et que l’engagement a chuté de 94 % par rapport à il y a deux ans.

« Les médias d’État russes se concentrent davantage sur les contenus d’infodivertissement non politiques et les récits d’autopromotion sur la Russie depuis le début de la guerre », peut-on lire. dit. « Cela pourrait refléter un effort hors plateforme plus large visant à répondre aux besoins du public russe après que plusieurs pays occidentaux ont bloqué les points de vente en 2022. »