Les acteurs de la menace exploitent l’accès aux machines Windows et macOS infectées par des logiciels malveillants pour fournir une application de serveur proxy et les utiliser comme nœuds de sortie pour rediriger les demandes de proxy.

Selon AT&T Alien Labs, la société anonyme qui propose le service proxy exploite plus de 400 000 nœuds de sortie proxy, bien qu’il ne soit pas immédiatement clair combien d’entre eux ont été cooptés par des logiciels malveillants installés sur des machines infectées à l’insu de l’utilisateur et sans interaction.

« Bien que le site Web proxy prétende que ses nœuds de sortie proviennent uniquement d’utilisateurs qui ont été informés et ont accepté l’utilisation de leur appareil », a déclaré la société de cybersécurité. dit il a trouvé des preuves où « les auteurs de logiciels malveillants installent le proxy en silence dans les systèmes infectés ».

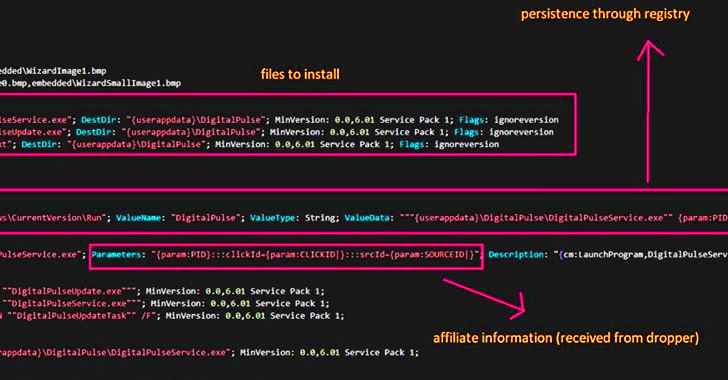

Plusieurs familles de logiciels malveillants ont été observées fournissant le proxy aux utilisateurs à la recherche de logiciels et de jeux piratés. Le logiciel proxy, écrit dans le langage de programmation Go, est capable de cibler à la fois Windows et macOS, le premier étant capable d’échapper à la détection en utilisant une signature numérique valide.

En plus de recevoir des instructions supplémentaires d’un serveur distant, le proxy est configuré pour recueillir des informations sur les systèmes piratés, y compris les processus en cours d’exécution, l’utilisation du processeur et de la mémoire, et l’état de la batterie. De plus, l’installation du logiciel proxy s’accompagne du déploiement d’éléments malveillants ou publicitaires supplémentaires.

« La monétisation des logiciels malveillants propageant des serveurs proxy via un programme d’affiliation est gênante, car elle crée une structure formelle pour augmenter la vitesse à laquelle cette menace se propagera », a déclaré le chercheur en sécurité Ofer Caspi.

La divulgation s’appuie sur découvertes antérieures d’AT&T dans lequel les machines macOS compromises par le logiciel publicitaire AdLoad sont regroupées dans un botnet proxy résidentiel géant, ce qui soulève la possibilité que les opérateurs d’AdLoad mènent une campagne de paiement par installation.

AdLoad est l’une des plus grandes souches de logiciels publicitaires connues ciblant macOs. Connu pour se faire passer pour des lecteurs vidéo populaires et d’autres applications largement utilisées, Adload détourne les navigateurs et oblige les victimes à visiter des sites Web potentiellement malveillants, permettant aux cybercriminels de profiter de ces stratagèmes.

« La nature omniprésente d’AdLoad, qui infecte potentiellement des milliers d’appareils dans le monde, indique que les utilisateurs d’appareils MacOS sont une cible lucrative pour les adversaires derrière ce malware et sont trompés pour télécharger et installer des applications indésirables », a déclaré la société.

« La montée en puissance des logiciels malveillants fournissant des applications proxy en tant qu’investissement lucratif, facilitée par des programmes d’affiliation, met en évidence la nature rusée des tactiques des adversaires. Ces proxys, installés en secret via des offres séduisantes ou des logiciels compromis, servent de canaux pour des gains financiers non autorisés. »

Le développement intervient alors que les systèmes macOS sont de plus en plus une cible prisée, le dark web étant témoin d’une augmentation de 1 000 % des acteurs de la menace faisant la publicité de souches de voleurs d’informations et d’outils sophistiqués capables de contourner les fonctions de sécurité de macOS, à savoir Gatekeeper et Transparency, Consent and Control (TCC). depuis 2019.

« En 2022 et au premier semestre 2023, l’activité de ciblage macOS s’est intensifiée », Accenture dit dans un rapport publié ce mois-ci.

« Une combinaison de l’utilisation croissante de macOS dans les environnements d’entreprise, des revenus potentiels élevés des acteurs de la menace désireux et capables de cibler macOS et de la demande croissante d’outils et de produits macOS suggère que cette tendance se poursuivra. »

La société roumaine de cybersécurité Bitdefender, dans son propre rapport sur le paysage des menaces macOS, a déclaré que les utilisateurs de Mac ont été principalement ciblés par trois menaces clés au cours de l’année écoulée : les chevaux de Troie (51,8 %), les applications potentiellement indésirables (25,3 %) et les logiciels publicitaires (22,6 %).

« EvilQuest reste le malware le plus courant ciblant les Mac à 52,7 % », a-t-il déclaré. noté. « Les chevaux de Troie conçus pour exploiter les vulnérabilités non corrigées présentent un réel danger pour les utilisateurs qui reportent généralement l’installation des derniers correctifs de sécurité d’Apple. »