Fransız yargı makamları, Europol ile işbirliği yaparak, PlugX adı verilen bilinen bir kötü amaçlı yazılımın bulaştığı bilgisayarları temizlemek için “dezenfeksiyon operasyonu” başlattı.

Paris Savcılığı, Parquet de Paris, söz konusu Girişimin 18 Temmuz’da başlatıldığı ve “birkaç ay” sürmesinin beklendiği belirtildi.

Fransa, Malta, Portekiz, Hırvatistan, Slovakya ve Avusturya’da bulunan yaklaşık yüz mağdurun temizleme çalışmalarından yararlandığı belirtildi.

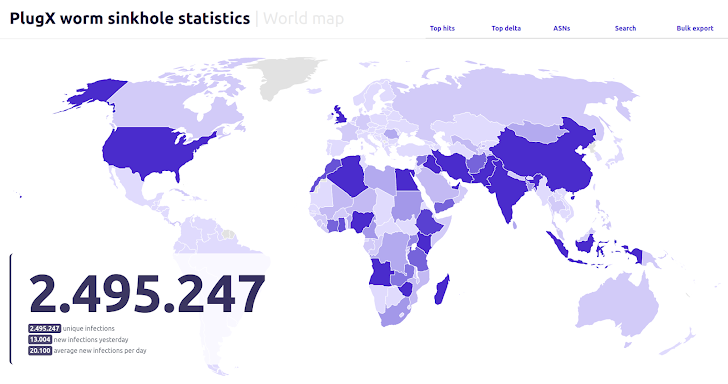

Gelişme, Fransız siber güvenlik firması Sekoia’nın Eylül 2023’te IP adresini edinmek için 7$ harcayarak PlugX trojanına bağlı bir komuta ve kontrol (C2) sunucusunu çökerttiğini açıklamasından yaklaşık üç ay sonra geldi. Ayrıca, yaklaşık 100.000 benzersiz genel IP adresinin ele geçirilen etki alanına günlük olarak PlugX istekleri gönderdiğini belirtti.

PlugX (diğer adıyla Korplug), en azından 2008’den beri Çin bağlantılı tehdit aktörleri tarafından Gh0st RAT ve ShadowPad gibi diğer kötü amaçlı yazılım aileleriyle birlikte yaygın olarak kullanılan bir uzaktan erişim trojanıdır (RAT).

Kötü amaçlı yazılımlar genellikle DLL yan yükleme teknikleri kullanılarak tehlikeye atılmış ana bilgisayarlarda başlatılır ve tehdit aktörlerinin keyfi komutlar yürütmesine, dosya yüklemesine/indirmesine, dosyaları numaralandırmasına ve hassas verileri toplamasına olanak tanır.

“Bu arka kapı ilk olarak Zhao Jibin (diğer adıyla WHG) tarafından geliştirildi ve zaman içinde farklı varyantlarda gelişti,” Sekoia söz konusu Nisan ayının başlarında. “PlugX oluşturucusu, çoğu Çin Devlet Güvenlik Bakanlığı’na bağlı ön şirketlere atfedilen birkaç saldırı seti arasında paylaşıldı.”

Yıllar geçtikçe, yayılmasına olanak tanıyan solucan benzeri bir bileşen de eklendi. enfekte USB sürücülerhava boşluklu ağları etkin bir şekilde atlatarak.

PlugX’i silmek için bir çözüm geliştiren Sekoia, USB dağıtım mekanizmasına sahip kötü amaçlı yazılımın varyantlarının, tehlikeye atılan iş istasyonlarından kendisini kaldırmak için bir kendi kendini silme komutu (“0x1005”) ile birlikte geldiğini, ancak şu anda USB aygıtlarından kendisini kaldırmanın bir yolu olmadığını söyledi.

“Birincisi, solucanın hava boşluklu ağlarda var olma yeteneği var, bu da bu enfeksiyonları bizim erişimimiz dışında kılıyor,” dedi. “İkincisi ve belki de daha dikkat çekici olanı, PlugX solucanı, bir iş istasyonuna bağlı olmadan uzun bir süre boyunca enfekte USB aygıtlarında bulunabilir.”

Şirket, kötü amaçlı yazılımın sistemlerden uzaktan silinmesinin beraberinde getireceği hukuki zorlukları göz önünde bulundurarak, kararı ulusal Bilgisayar Acil Durum Müdahale Ekipleri’ne (CERT’ler), kolluk kuvvetlerine (LEA’lar) ve siber güvenlik yetkililerine bıraktığını belirtti.

“Sekoia.io’dan gelen bir raporun ardından, Fransız yargı makamları tarafından PlugX solucanı tarafından kontrol edilen botnet’i ortadan kaldırmak için bir dezenfeksiyon operasyonu başlatıldı. PlugX dünya çapında birkaç milyon kurbanı etkiledi,” dedi Sekoia The Hacker News’e. “Sekoia.io TDR ekibi tarafından geliştirilen bir dezenfeksiyon çözümü Europol aracılığıyla ortak ülkelere önerildi ve şu anda dağıtılıyor.”

“Uzun süredir devam eden kötü niyetli siber faaliyetlere karşı harekete geçmek amacıyla Fransa’da (Paris Cumhuriyet Savcılığı’nın J3 bölümü, Polis, Jandarma ve ANSSI) ve uluslararası alanda (Europol ve üçüncü ülkelerin polis kuvvetleri) faaliyet gösteren aktörlerle yaptığımız verimli işbirliğinden memnuniyet duyuyoruz.”