Çoğu operatör gibi biz de Gerçekten Geçen ay, dünyanın en büyük güvenlik şirketlerinden biri olan LockBit’i aksatan uluslararası kolluk kuvvetleriyle ilgili haberlerden keyif aldım. en karlı fidye yazılımı çeteleri.

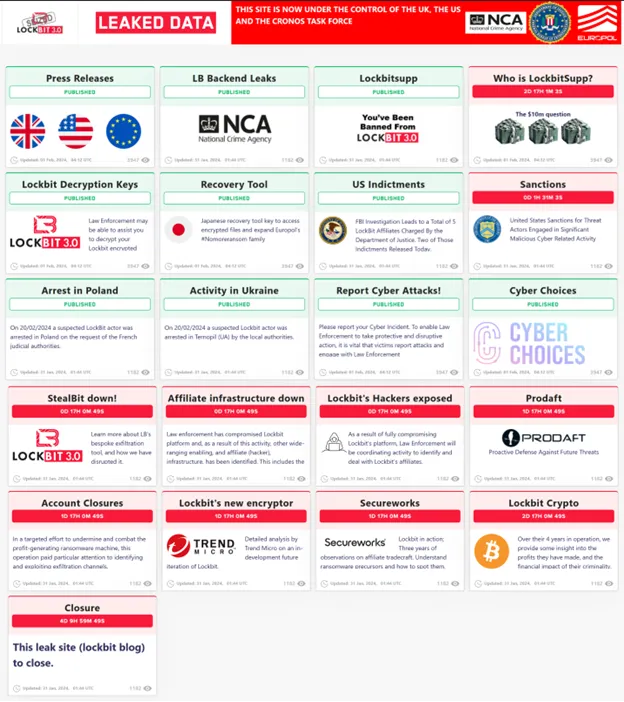

Fidye yazılımı son 10 yılda küresel bir sorun haline geldi; modern fidye yazılımı çeteleri karmaşık işletmeler olarak etkili bir şekilde faaliyet gösteriyor. Geçtiğimiz yıl boyunca birçok hükümet ve özel şirket bu çeteleri çökertmek için işbirliği yaptı. İlgili koordinasyon kuruluşları Cronos Operasyonu Çetenin operasyonlarıyla ilgili ayrıntıları yayınlamak için LockBit’in kendi altyapısını kullandı. Örneğin, LockBit’in sızıntı sitesi Yayından kaldırma işlemini duyurmak için kullanıldı: birden fazla ülkede tutuklamalar, şifre çözme anahtarlarının mevcut olması, aktörler hakkında bilgiler vb. Bu taktik yalnızca LockBit’i utandırmaya hizmet etmiyor; aynı zamanda çetenin bağlı kuruluşlarına ve diğer fidye yazılımı çetelerine yönelik etkili bir uyarıdır.

Emniyet güçlerinin gerçekleştirdiği faaliyetleri özetleyen, yayından kaldırma sonrası LockBit sızıntı sitesinin ekran görüntüsü. (Kaynak: Aaron Walton.)

LockBit’e karşı yapılan bu etkinlik büyük bir kazanımı temsil ediyor ancak fidye yazılımı önemli bir sorun olmaya devam ediyor. LockBit’ten bile. Fidye yazılımlarına karşı daha iyi mücadele edebilmek için siber güvenlik topluluğunun öğrenilen bazı dersleri dikkate alması gerekiyor.

Suçlulara Asla Güvenmeyin

Birleşik Krallık Ulusal Suç Ajansı’na (NCA) göre, bir kurbanın LockBit’e ödeme yaptığı ancak çetenin söz verdiği gibi verileri sunucularından silmediği durumlar vardı.

Bu alışılmadık bir durum değil elbette. Pek çok fidye yazılımı çetesi, ister dosyaların şifresini çözmek için bir yöntem sağlamak olsun, ister çalınan verileri (silmek yerine) depolamaya devam etmek olsun, söylediklerini yapmazlar.

Bu, fidye ödemenin en önemli risklerinden birinin altını çiziyor: Mağdur, bir suçlunun pazarlığın üzerine düşeni yerine getireceğine güveniyor. LockBit’in söz verildiği gibi verileri silmediğinin ortaya çıkması grubun itibarına ciddi şekilde zarar verir. Fidye yazılımı gruplarının güvenilir görünmeleri gerekir; aksi takdirde kurbanlarının onlara ödeme yapması için hiçbir neden kalmaz.

Kuruluşların bu olasılıklara hazırlıklı olması ve planlı olması önemlidir. Kuruluşlar hiçbir zaman şifre çözmenin mümkün olacağını varsaymamalıdır. Bunun yerine, verilerinin tehlikeye girmesi durumunda kapsamlı felaket kurtarma planlarının ve prosedürlerinin oluşturulmasına öncelik vermeliler.

Bağlantı Kurmak için Bilgi Paylaşın

Amerika Birleşik Devletleri’nin FBI, Siber Güvenlik ve Altyapı Güvenlik Ajansı (CISA) ve Gizli Servis gibi kolluk kuvvetleri her zaman saldırganların taktikleri, araçları, ödemeleri ve iletişim yöntemleriyle ilgilenmektedir. Bu ayrıntılar, aynı saldırganın veya aynı taktikleri veya araçları kullanan bir saldırganın hedef aldığı diğer kurbanları belirlemelerine yardımcı olabilir. Toplanan bilgiler arasında mağdurlar, mali kayıplar, saldırı taktikleri, araçlar, iletişim yöntemleri ve ödeme talepleri hakkında bilgiler yer alıyor ve bu bilgiler kolluk kuvvetlerinin fidye yazılımı gruplarını daha iyi anlamasına yardımcı oluyor. Bu bilgiler aynı zamanda suçlular yakalandıklarında onlara karşı suç duyurusunda bulunulurken de kullanılıyor. Kolluk kuvvetleri kullanılan tekniklerdeki kalıpları görebilirse, suç örgütünün daha eksiksiz bir resmini ortaya çıkarabilir.

Hizmet olarak fidye yazılımı (RaaS) durumunda, kurumlar iki yönlü bir saldırı uyguluyor: hem çetenin idari personelini hem de bağlı kuruluşlarını sekteye uğratıyor. İdari personel genellikle veri sızıntısı sitesinin yönetiminden sorumluyken, bağlı kuruluşlar fidye yazılımının dağıtılmasından ve ağların şifrelenmesinden sorumludur. İdari personel suçlulara izin verir ve onlar görevden alınmadıkça diğer suçlulara da izin vermeye devam eder. İdari personelin aksaması durumunda bağlı kuruluşlar diğer fidye yazılımı çeteleri için çalışacak.

Bağlı kuruluşlar satın aldıkları veya yasa dışı olarak eriştikleri altyapıyı kullanır. Bu altyapı hakkındaki bilgiler araçları, ağ bağlantıları ve davranışları aracılığıyla açığa çıkar. Yöneticilerle ilgili ayrıntılar fidye süreci aracılığıyla açığa çıkıyor: Fidye sürecinin gerçekleşebilmesi için yönetici bir iletişim yöntemi ve bir ödeme yöntemi sağlıyor.

Bu önem bir kuruluş için hemen değerli görünmese de kolluk kuvvetleri ve araştırmacılar, arkalarındaki suçlular hakkında daha fazla bilgi edinmek için bu ayrıntılardan yararlanabilirler. LockBit vakasında kolluk kuvvetleri, grubun altyapısının ve bazı bağlı kuruluşların aksamasını planlamak için geçmiş olaylardan elde edilen ayrıntıları kullanabildi. Saldırı mağdurlarının ve müttefik kurumların yardımıyla toplanan bu bilgiler olmasaydı Cronos Operasyonu muhtemelen mümkün olmazdı.

Kuruluşların yardım etmek için mağdur olmalarına gerek olmadığını unutmamak önemlidir. Hükümetler özel kuruluşlarla çalışmaya isteklidir. ABD’de kuruluşlar, kritik ve güncel bilgileri paylaşmak üzere küresel çapta ortaklıklar kurmak üzere Ortak Siber Savunma İşbirliği’ni (JCDC) oluşturan CISA ile işbirliği yaparak fidye yazılımlarına karşı mücadeleye katılabilirler. JCDC, devlet kurumları ve kamu kuruluşları arasında çift yönlü bilgi paylaşımını kolaylaştırır.

Bu işbirliği hem CISA’nın hem de kuruluşların trendleri takip etmesine ve saldırgan altyapısını belirlemesine yardımcı oluyor. LockBit’in ortadan kaldırılmasının da gösterdiği gibi, bu tür bir işbirliği ve bilgi paylaşımı, kolluk kuvvetlerine en güçlü saldırgan gruplara karşı bile kritik bir avantaj sağlayabilir.

Fidye Yazılımlarına Karşı Birleşik Cephe Gösterin

Diğer fidye yazılımı çetelerinin bir uyarı olarak LockBit’e karşı harekete geçmesini umut edebiliriz. Ancak bu arada, fidye yazılımı tehdidi henüz bitmediği için kendi ağlarımızı güvence altına alma ve izleme, bilgi paylaşma ve işbirliği yapma konularında dikkatli olmaya devam edelim. Fidye yazılımı çeteleri, kurbanları izole edildiklerine inandıklarında bundan yararlanır; ancak kuruluşlar ve kolluk kuvvetleri bilgi paylaşımı için el ele çalıştığında, hep birlikte rakiplerinin bir adım önünde kalabilirler.