Go tabanlı yeni bir kötü amaçlı yazılım yükleyicisi çağrıldı Uğursuzluk Yükleyici Tehdit aktörleri tarafından Formbook ve halefi XLoader gibi sonraki aşama yüklerini sunmak için kullanılıyor.

ifşa Siber güvenlik firmaları Palo Alto Networks Unit 42 ve Symantec’ten geliyor; her ikisi de kimlik avı saldırıları yoluyla JinxLoader’ın konuşlandırılmasına yol açan çok adımlı saldırı dizilerini vurguladı.

“Kötü amaçlı yazılım League of Legends karakterine saygı duruşunda bulunuyor Uğursuzlukreklam posterinde karakterin yer aldığı ve [command-and-control] oturum açma paneli, Symantec söz konusu. “JinxLoader’ın birincil işlevi basittir; kötü amaçlı yazılım yüklemek.”

Ünite 42 açıklığa kavuşmuş Kasım 2023’ün sonlarında kötü amaçlı yazılım hizmetinin ilk reklamı yapıldı hackforumlarda[.]net olarak 30 Nisan 2023’te ayda 60 ABD Doları, yılda 120 ABD Doları veya ömür boyu 200 ABD Doları ücret karşılığında.

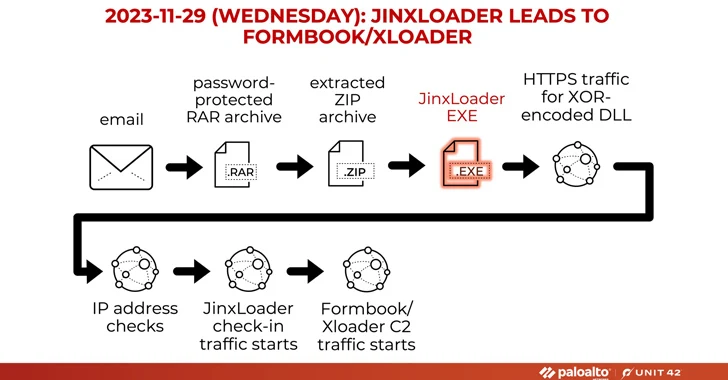

Saldırılar, Abu Dhabi Ulusal Petrol Şirketi’nin (ADNOC) kimliğine bürünen kimlik avı e-postalarıyla başlıyor ve alıcıları, açıldıktan sonra Formbook veya XLoader için bir ağ geçidi görevi gören JinxLoader yürütülebilir dosyasını bırakan parola korumalı RAR arşiv eklerini açmaya teşvik ediyor.

Bu gelişme, ESET’in enfeksiyonlarda ani bir artış olduğunu ortaya çıkarması ve Rugmi adlı başka bir acemi yükleyici kötü amaçlı yazılım ailesinin geniş bir yelpazedeki bilgi hırsızlarını yayması için ortaya çıkmasıyla ortaya çıktı.

Bu aynı zamanda DarkGate ve PikaBot’un yanı sıra TA544 (nam-ı diğer Narwal Spider) olarak bilinen bir tehdit aktörünün dağıtımını yapan kampanyalarda da bir artış yaşandığı bir dönemde gerçekleşti. yararlanarak Remcos RAT veya SystemBC kötü amaçlı yazılımını dağıtmak için IDAT Loader adı verilen yeni yükleyici kötü amaçlı yazılım çeşitleri.

Üstelik Meduza Hırsızı’nın arkasındaki tehdit aktörleri de piyasaya sürülmüş Kötü amaçlı yazılımın, tarayıcı tabanlı kripto para birimi cüzdanları için genişletilmiş desteğe ve geliştirilmiş bir kredi kartı (CC) yakalayıcıya sahip, karanlık ağdaki güncellenmiş bir sürümü (sürüm 2.2).

Hırsızlık amaçlı kötü amaçlı yazılımların siber suçlular için kazançlı bir pazar olmaya devam ettiğinin bir işareti olarak araştırmacılar ayrıca Vortex Stealer olarak bilinen ve tarayıcı verilerini, Discord belirteçlerini, Telegram oturumlarını, sistem bilgilerini ve 2’den küçük dosyaları sızdırabilen yeni bir hırsız ailesi keşfettiler. MB boyutunda.

Symantec, “Çalınan bilgiler arşivlenecek ve Gofile veya Anonfiles’a yüklenecek; kötü amaçlı yazılım aynı zamanda web kancalarını kullanarak bunları yazarın Discord’una da gönderecek.” söz konusu. “Aynı zamanda bir Telegram botu aracılığıyla Telegram’a gönderim yapma yeteneğine de sahip.”