Portekizce dilinde bir casus yazılım WebDetetive adlı yazılım, son yıllarda çoğunluğu Brezilya olmak üzere Güney Amerika’da 76.000’den fazla Android telefonun güvenliğini ihlal etmek için kullanıldı. WebDetetive aynı zamanda son aylarda saldırıya uğrayan en son telefon casus yazılım şirketidir.

TechCrunch tarafından görülen tarihsiz bir notta isimsiz bilgisayar korsanları, WebDetetive’in sunucularını tehlikeye atmalarına ve kullanıcı veritabanlarına erişmelerine olanak tanıyan çeşitli güvenlik açıklarını nasıl bulduklarını ve bu açıklardan yararlandıklarını açıkladılar. Bilgisayar korsanları, casus yazılım üreticisinin web kontrol panelindeki (kurbanlarının çalınan telefon verilerine erişmek için istismarcılar tarafından kullanılan) diğer kusurlardan yararlanarak, her müşterinin e-posta adresi de dahil olmak üzere tüm kontrol paneli kayıtlarını numaralandırdıklarını ve indirdiklerini söyledi.

Bilgisayar korsanları, kontrol paneline erişimin aynı zamanda kurban cihazları casus yazılım ağından tamamen silmelerine olanak tanıdığını ve cihazın yeni veri yüklemesini önlemek için sunucu düzeyindeki bağlantıyı etkili bir şekilde kestiğini söyledi. “Ki bunu kesinlikle yaptık. Çünkü yapabiliriz. Çünkü #fuckstalkerware,” diye yazdı bilgisayar korsanları notta.

Not, casus yazılımın web panosundan alınan 1,5 gigabayttan fazla veriyi içeren bir önbelleğe dahil edildi. Bu veriler, her müşterinin oturum açtığı IP adresi ve satın alma geçmişi gibi bilgileri içeriyordu. Veriler ayrıca her müşterinin ele geçirdiği her cihazı, telefonun hangi casus yazılım sürümünü çalıştırdığını ve casus yazılımın kurbanın telefonundan topladığı veri türlerini de listeliyordu.

Önbellek, kurbanların telefonlarından çalınan içerikleri içermiyordu.

DDoSırlarıSızan ve açığa çıkan veri kümelerini kamu yararına indeksleyen, kar amacı gütmeyen bir şeffaflık topluluğu olan WebDetetive verilerini aldı ve analiz için TechCrunch ile paylaştı.

Toplamda veriler, WebDetetive’in ihlal anında bugüne kadar 76.794 cihazı tehlikeye attığını gösterdi. Veriler ayrıca 74.336 benzersiz müşteri e-posta adresi içeriyordu; ancak WebDetetive, kaydolurken müşterinin e-posta adreslerini doğrulamaz ve bu da casus yazılımın müşterilerinin anlamlı bir şekilde analiz edilmesini engeller.

WebDetetive ihlalinin arkasında kimin olduğu bilinmiyor ve bilgisayar korsanları iletişim bilgileri vermiyor. TechCrunch, bilgisayar korsanlarının kurbanların cihazlarını ağdan sildiği iddiasını bağımsız olarak doğrulayamadı, ancak TechCrunch, önbellekteki çeşitli cihaz tanımlayıcılarını WebDetetive sunucusundaki halka açık bir uç noktayla eşleştirerek çalınan verilerin gerçekliğini doğruladı.

WebDetetive, bir kişinin telefonuna, genellikle telefonun şifresini bilen biri tarafından, rızası olmadan yerleştirilen bir tür telefon izleme uygulamasıdır.

Uygulama yerleştirildikten sonra telefonun ana ekranındaki simgesini değiştirerek casus yazılımın tespit edilmesini ve kaldırılmasını zorlaştırır. WebDetetive daha sonra bir kişinin telefonunun içeriğini, mesajları, arama kayıtları, telefon görüşmesi kayıtları, fotoğraflar, telefonun mikrofonundan ortam kayıtları, sosyal medya uygulamaları ve gerçek zamanlı kesin konum verileri dahil olmak üzere gizlice sunucularına yüklemeye başlar.

Bu sözde “takip yazılımı” (veya eş yazılımı) uygulamalarının kurbanın kişisel ve hassas telefon verilerine geniş erişimi olmasına rağmen, casus yazılımlar herkesin bildiği gibi sorunludur ve kalitesiz kodlamalarıyla bilinir, bu da kurbanların zaten çalınmış olan verilerini daha fazla risk altına sokar. anlaşmak.

WebDetetive, OwnSpy’la tanışın

WebDetetive hakkında gözetim yeteneklerinin ötesinde çok az şey biliniyor. Casus yazılım üretmenin ve başkalarının yasa dışı gözetlenmesini kolaylaştırmanın getirdiği itibar ve yasal riskler göz önüne alındığında, casus yazılım üreticilerinin gerçek dünyadaki kimliklerini gizlemeleri veya karartmaları alışılmadık bir durum değildir. WebDetetive’de de durum farklı değil. Web sitesi, WebDetetive’in kimin sahibi olduğunu veya işlettiğini listelememektedir.

Ancak ihlal edilen verilerin kendisi WebDetetive’in yöneticileri hakkında birkaç ipucu ortaya çıkarsa da, köklerinin büyük bir kısmı yaygın olarak kullanılan bir başka telefon casusluk uygulaması olan OwnSpy’a kadar uzanıyor.

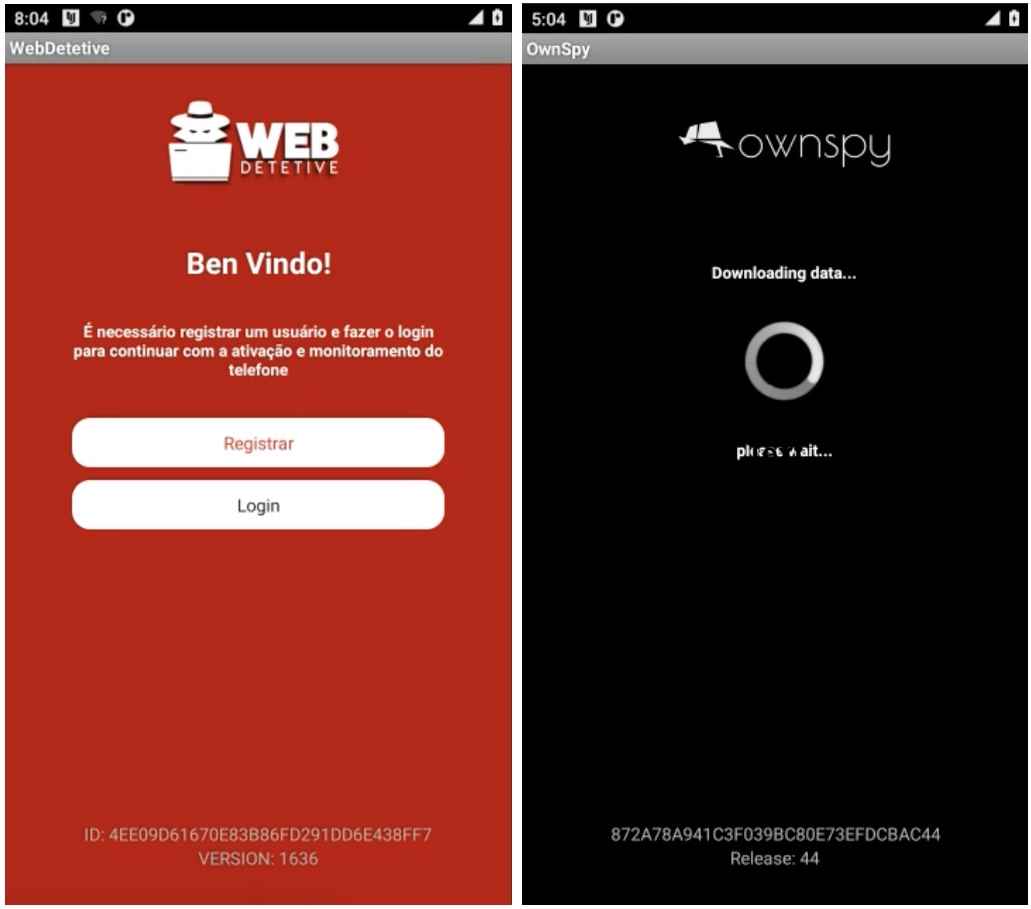

TechCrunch, WebDetetive Android uygulamasını kendi web sitesinden indirdi (çünkü hem Apple hem de Google, stalkerware uygulamalarını uygulama mağazalarından yasakladı) ve uygulamayı sanal bir cihaza yerleştirdi, böylece uygulamayı herhangi bir gerçek veri vermeden yalıtılmış bir sanal alanda analiz etmemize olanak tanıdı. mesela konumumuz. WebDetetive uygulamasına hangi verilerin girip çıktığını anlamak için bir ağ trafiği analizi yaptık ve bunun OwnSpy casus yazılımının büyük ölçüde yeniden paketlenmiş bir kopyası olduğunu tespit ettik. WebDetetive’in kendisini tanımlamak için sunucuya gönderdiği kullanıcı aracısı, sanal cihazımızın sahte verilerini WebDetetive sunucularına yüklemesine rağmen hala kendisinden OwnSpy olarak bahsediyordu.

Android’de çalışan WebDetetive (solda) ve OwnSpy’ın (sağda) yan yana fotoğraf karşılaştırması. Resim Kredisi: TechCrunch

OwnSpy İspanya’da geliştirilmiştir. Mobil YeniliklerAntonio Calatrava tarafından yönetilen Madrid merkezli bir şirket. Web sitesine göre OwnSpy en az 2010’dan beri faaliyet gösteriyor ve 50.000 müşteriye sahip olduğunu iddia ediyor, ancak OwnSpy’ın bugüne kadar kaç cihazı ele geçirdiği bilinmiyor.

OwnSpy ayrıca, OwnSpy’ın kârdan pay alması karşılığında başkalarının uygulamayı tanıtarak veya “müşterilerinize yeni bir ürün” sunarak komisyon almasına olanak tanıyan bir ortaklık modeli de işletiyor. arşivlenmiş bir kopya bağlı kuruluşlarının web sitesinden. OwnSpy ve WebDetetive arasında başka hangi operasyonel bağlantıların (varsa) mevcut olduğu açık değildir. Calatrava, yorum talebine yanıt vermedi veya WebDetetive yöneticilerine iletişim bilgisi sağlamadı.

Calatrava’ya e-posta göndermemizden kısa bir süre sonra OwnSpy’ın bilinen altyapısının bir kısmı çevrimdışı oldu. TechCrunch tarafından OwnSpy uygulamasının ayrı bir ağ trafiği analizi, OwnSpy’ın casus yazılım uygulamasının artık çalışmadığını tespit etti. WebDetetive’in uygulaması çalışmaya devam ediyor.

Yıkıcı saldırı mı?

WebDetetive, son aylarda verilere zarar veren bir saldırının hedefi olan ikinci casus yazılım üreticisidir. Polonyalı geliştirici Rafal Lidwin tarafından geliştirilen bir casus yazılım uygulaması olan LetMeSpy, kurbanların çalınan telefon verilerini LetMeSpy sunucularından açığa çıkaran ve silen bir saldırının ardından kapandı. Lidwin olayla ilgili soruları yanıtlamayı reddetti.

En azından TechCrunch’ın sayımına göre bir düzine casus yazılım şirketi Son yıllarda kalitesiz kodlama ve kolayca istismar edilebilen güvenlik açıkları nedeniyle mağdurların çalınan telefon verileri açığa çıktı, döküldü veya başka bir şekilde daha fazla risk altına girme riskiyle karşı karşıya kaldı.

TechCrunch, yorum yapmak için WebDetetive yöneticilerine ulaşamadı. WebDetetive’in destek e-posta adresine casus yazılım oluşturucunun yedekleri olup olmadığı da dahil olmak üzere veri ihlaliyle ilgili gönderilen bir e-posta geri dönmedi. Casus yazılım üreticisinin müşterileri veya mağdurları veri ihlali konusunda bilgilendirip bilgilendirmeyeceği veya bunu yapacak veri veya kayıtlara hâlâ sahip olup olmadığı açık değil.

Yıkıcı saldırılar, nadir de olsa, casus yazılım kurbanları için istenmeyen ve tehlikeli sonuçlara yol açabilir. Casus yazılım, genellikle casus yazılım uygulaması çalışmayı durdurursa veya kurbanın telefonundan kaldırılırsa istismarcıyı uyarır ve bir güvenlik planı olmadan bağlantının kesilmesi, casus yazılım kurbanlarını güvensiz bir duruma sokabilir. Stalkerware’e Karşı KoalisyonTakip yazılımı mağdurlarını ve hayatta kalanları desteklemek için çalışan web sitesinde, telefonlarının ele geçirildiğinden şüphelenenler için kaynaklar bulunmaktadır.

WebDetetive nasıl bulunur ve kaldırılır

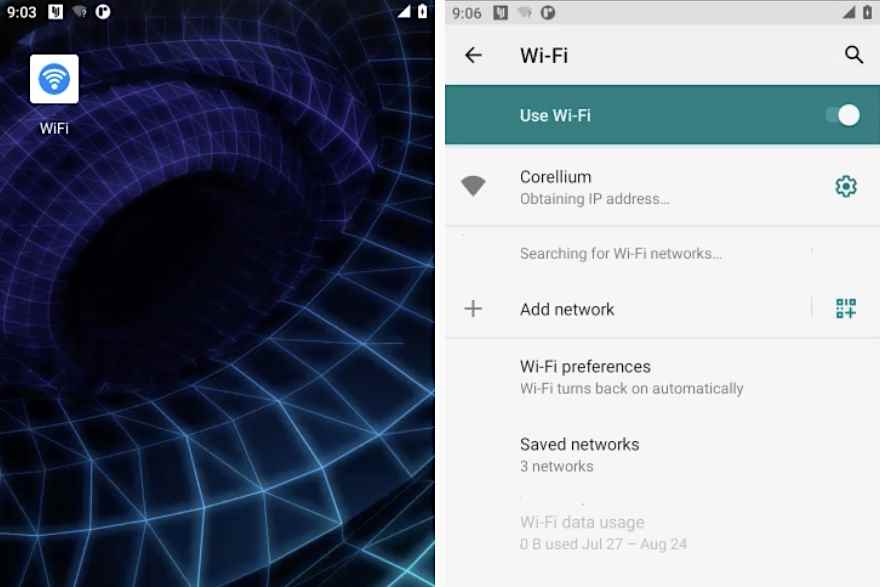

Çoğu telefon izleme uygulamasının aksine, WebDetetive ve OwnSpy, uygulamalarını bir Android ana ekranında gizlemez, bunun yerine kendilerini bir Android sistemi sunan Wi-Fi uygulaması olarak gizler.

WebDetetive’in tespit edilmesi nispeten kolaydır. Uygulama “WiFi” olarak adlandırılıyor ve beyaz bir arka plan üzerinde mavi bir daire içinde beyaz bir kablosuz simgesi bulunuyor.

Sistem Wi-Fi uygulaması olarak sunulan “WiFi” uygulamasını gösteren ekran görüntüsü. Ancak bu uygulama kılık değiştirmiş bir casus yazılımdır. Resim Kredisi: TechCrunch

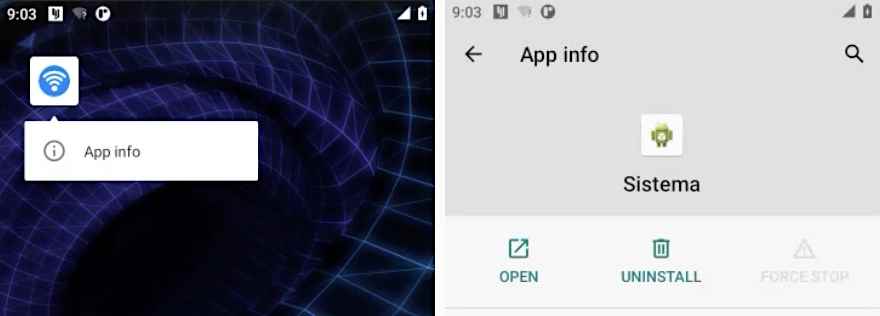

Dokunup basılı tuttuğunuzda ve uygulama bilgileri görüntülendiğinde uygulamaya aslında “Sistema” adı verilir.

Bu “WiFi” uygulama simgesi, dokunulduğunda aslında bir Android sistem uygulaması gibi görünmek üzere tasarlanmış “Sistema” adlı bir uygulama olarak görünecektir, ancak aslında WebDetetive casus yazılımıdır. Resim Kredisi: TechCrunch

Güvenli olması durumunda, Android casus yazılımını telefonunuzdan kaldırmanıza yardımcı olabilecek genel bir kılavuzumuz var. Bunu sağlamalısın Google Play Koruma açık çünkü bu cihaz içi güvenlik özelliği kötü amaçlı Android uygulamalarına karşı koruma sağlayabilir. Durumunu Google Play’deki ayarlar menüsünden kontrol edebilirsiniz.

Siz veya tanıdığınız birinin yardıma ihtiyacı varsa, Ulusal Aile İçi Şiddet Yardım Hattı (1-800-799-7233), aile içi şiddet ve şiddet mağdurlarına 7/24 ücretsiz, gizli destek sağlar. Acil bir durumdaysanız 911’i arayın. Stalkerware’e Karşı Koalisyon Telefonunuzun casus yazılım tarafından ele geçirildiğini düşünüyorsanız da kaynaklara sahiptir.