Hızlı tempolu siber güvenlik ortamında, ürün güvenliği merkez sahneye çıkıyor. DevSecOps devreye girerek güvenlik uygulamalarını sorunsuz bir şekilde DevOps ile birleştirerek ekiplerin zorlukların üstesinden gelmelerini sağlar. DevSecOps’a dalalım ve işbirliğinin ekibinize siber kötü adamlarla savaşmak için nasıl avantaj sağlayabileceğini keşfedelim.

Uygulama güvenliği ve ürün güvenliği

Ne yazık ki, uygulama güvenlik ekipleri genellikle geliştirme sürecine geç müdahale eder. Tüketilen veya üretilen verilerin bütünlüğünü ve gizliliğini sağlayarak, açığa çıkan yazılımların güvenlik düzeyini korurlar. Veri akışlarının güvenliğini sağlamaya, ortamları güvenlik duvarlarıyla izole etmeye ve güçlü kullanıcı kimlik doğrulaması ve erişim kontrolü uygulamaya odaklanırlar.

Ürün güvenlik ekipleri, uygulamaların içsel güvenilirliğini garanti etmeyi amaçlar. Araçlar ve kaynaklar önererek bunları geliştiricilerin ve operasyonların kullanımına sunarlar. DevSecOps yaklaşımında her ekip, oluşturduğu uygulamaların güvenliğinden sorumludur. Bu ekipler, güvenli kodlama uygulamaları uygular, statik ve dinamik testler gerçekleştirir ve uygulamaların istismara karşı dayanıklı olmasını, hassas verilerin güvende kalmasını ve uygulamaların yükleri ve saldırıları kaldırabilmesini sağlar.

Ürün güvenliğini güçlendirin

Ürün ekiplerine müdahale eden SecOps loncası, genellikle hem teknolojik hem de finansal nedenlerle projeler arasında tutarlılık sağlayan işlevler arası bir role sahiptir. DevOps ekiplerini seçilen güvenlik araçlarını kullanmaya ve doğru uygulamayı sağlamaya teşvik ederler. Bu adım, güvenlik kaynaklarını rasyonelleştirir ve daha fazla işbirliği, her DevOps ekibinin diğerlerinin çalışmalarından ve deneyimlerinden faydalanmasına olanak tanır.

İşbirlikçi araçlarla ürün güvenliğini güçlendirmenin basit bir yolu olabilir:

1 — Hafifletmeyi planlayın

Bir güvenlik olayı veya güvenlik açığı durumunda, olası hasarın belirlendiğini ve kontrol edildiğini bilmek SecOps için zorunludur. Bu nedenle, profil oluşturma bilgileri ve kullanıcılara yazılımı korumalı hale getirme yolları sunmak, yapabilecekleri en iyi şeyler arasında yer alır. Sınırlı ayrıcalıklara sahip konteynerler kullanmakla başlayabilir, ancak bir güvenlik profili tasarlamak bunu bir adım öteye götürebilir. AppArmor profili veya Seccomp filtreleri sağlamak, uygulama tehlikeye girse bile hem saldırganın potansiyelinin hem de saldırı yüzeyinin son derece kısıtlı ve bilinen kalmasını sağlar. Olay müdahale ve adli tıp ekipleri bunun için minnettar olacaktır.

2 — Anormal davranışı tanımlayın

Geliştiriciler, uygulama geliştirme sırasında, genellikle günlüklerdeki hata mesajları biçimindeki hata sinyallerini belirleyebilir. DevOps ekipleri, hata mesajlarını kategorilere ayırarak ve bunları Github’daki veya başka herhangi bir ortak çalışma platformundaki paylaşılan yapı depolarındaki anormal davranışlarla ilişkilendirerek belirli hata oluşumlarının anormal veya rahatsız edici davranışa işaret edip etmediğini belirleyebilir. Yapılandırılmış günlük kaydı kullanmak, daha sonraki analizlerini de çok daha kolay hale getirir.

3 — Karşılaştırın, sayın ve ilişkilendirin

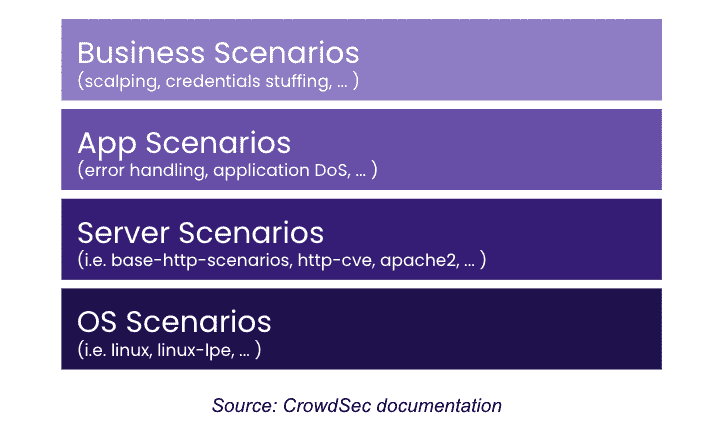

Bu göstergeler karşılaştırılmalı, sayılmalı ve ilişkilendirilmelidir. Birden fazla başarısız kimlik doğrulama girişimi veya yanlış veri veya belge biçimleri gönderme girişimleri, beklenmeyen davranışların güvenilir işaretleridir. Bu görev için SIEM gibi merkezi bir araca güvenmek, bazı DevOps ilkeleriyle çelişebilir. Bunun yerine, uygulama kararları, gerektiğinde uygulamanın hızına göre uyarlanarak hızlı ve yerel olarak alınmalıdır. CI/CD sürecine minimum entegrasyonla doğrudan geliştirici tarafından sağlanan verilerden davranışsal senaryoların oluşturulmasını sağlayan çok sayıda açıklama dili vardır.

4 — Harekete geçin

Sapkın davranış tespit edildikten sonra, uygulamayı korumak için önlemler alınmalıdır. Eylemler, bir uygulamanın işleme yeteneklerine zarar verebilecek bir akışı yavaşlatmayı, bir saldırganın erişimini iptal etmeyi veya IP’lerini yasaklamayı içerebilir. SOAR’a sahip olanlar bunu güvenlik olaylarına hızlı bir şekilde yanıt vermek için kullanabilirken, diğerleri gibi araçları kullanarak merkezi olmayan karar vermeyi tercih edebilir. kalabalık güvenlik web ön uçları, kimlik doğrulama sunucuları veya güvenlik duvarları ile arayüz oluşturmak için.

5 — Güvenlik sinyallerini paylaşın

SecOps genellikle birden çok DevOps ekibiyle çalıştığından, anormal davranışı tanıyan ve dereceli yanıtlar sunan araçlar yardımcı olur. Güvenlik sinyallerini paylaşmak, her DevOps ekibinin diğerlerinin deneyimlerinden faydalanmasını sağlar. Anormal davranışı karakterize etmek için her bir kod kitaplığıyla bir senaryo ilişkilendirerek, başka bir ekip bu kitaplığı her kullandığında zamandan tasarruf edilir. Yerel havuzlarda depolanan senaryolara herkes erişebilir ve bunları bütünleştiren her uygulama için bir güvenlik çerçevesi oluşturulmasına olanak tanır. Sonuç olarak, uygulamaların güvenliğini sağlamak büyük ölçüde daha önce tüm DevSecOps ekipleri tarafından edinilen deneyime dayanır.

6 — Daha fazla paylaşın

İşbirlikçi araçlar, örneğin MITRE ATT&CK gibi çerçeveleri kullanarak saldırı sinyallerinin paylaşılmasını sağlar. Bir uygulamada saldırgan davranış nedeniyle yasaklanan agresif bir kaynak, tüm şirket uygulamalarında yasaklanabilir. Örneğin, her CrowdSec Güvenlik Motoru sinyalleri yerel veya küresel ölçekte paylaşabilir, böylece saldırganların IP’leri tanınır ve anında engellenir, böylece güvenlik altyapıları üzerindeki yük hafifletilirken uygulamalar ve veriler korunur.

Birlikte daha güçlü

DevSecOps ekipleri, uygulamalarının güvenliğini sağlamak için birleşerek birinci sınıf güvenilirlik ve veri güvenliği için işbirliğini teşvik eder. Kolektif deneyimden yararlanan araçları benimsemek, sayıları giderek artan siber suçlulara karşı korumayı yükseltir. Kuruluşlar, saldırı sinyallerini paylaşarak ve kitle kaynaklı istihbarattan yararlanarak, siber tehditlere karşı mücadele ederek uyum içinde daha güçlü durur. Nihayetinde, siber saldırılara karşı durdurulamaz bir güç olduğumuzu kanıtlayan her şey ekip çalışmasıyla ilgili.

Makalede belirtilen ortak çalışma aracını ziyaret ederek demo yapabilirsiniz. https://booking.crowdsec.net/book-a-demo

Not: Bu makale CrowdSec’te Jerome Clauzade tarafından yazılmıştır.