Google Analytics, Meta Pixel, HotJar ve JQuery gibi üçüncü taraf uygulamaları, işletmelerin web sitesi performanslarını ve hizmetlerini küresel bir kitle için optimize etmeleri için kritik araçlar haline geldi. Ancak önemleri arttıkça, yönetilmeyen üçüncü taraf uygulamaları ve açık kaynak araçlarını içeren siber olay tehdidi de artıyor. Çevrim içi işletmeler, sürekli değişen üçüncü taraf tehdit ortamı üzerinde tam görünürlük ve kontrol sağlamak için giderek daha fazla mücadele ediyor.

Bu makale, modern web sitelerini üçüncü taraf komut dosyalarından korumanın zorluklarını ve bu komut dosyaları üzerinde görünürlük eksikliğinden kaynaklanan güvenlik risklerini incelemektedir.

Standart Güvenlik Kontrollerine Görünmez

Üçüncü taraf komut dosyaları, web sitesi sahibinin kontrolü altında olmayan harici kaynaklardan yüklendiği için Web Uygulaması Güvenlik Duvarları (WAF’ler) gibi standart güvenlik kontrolleri tarafından genellikle görünmez. Bir web sitesi üçüncü taraf bir komut dosyası yüklediğinde, web sitesinin kendi koduyla birlikte kullanıcının tarayıcısında yürütülür. Bu, gelen trafiği incelemek ve filtrelemek için genellikle bir web sitesinin önüne yerleştirilen bir WAF’nin, üçüncü taraf bir komut dosyasından kaynaklanan kötü amaçlı etkinliği tespit edip engelleyemeyebileceği anlamına gelir.

Ayrıca, üçüncü taraf komut dosyaları genellikle şaşırtma teknikleri gerçek amaçlarını gizlemek veya güvenlik kontrolleri tarafından tespit edilmekten kaçınmak. Bu, güvenlik kontrollerinin olası tehditleri belirlemesini ve azaltmasını daha da zorlaştırabilir. Bu nedenle, web sitesi sahiplerinin üçüncü taraf komut dosyalarının davranışını izlemek ve kontrol etmek için ek adımlar atması önemlidir.

Görünürlük Eksikliğinden Kaynaklanan Güvenlik Riskleri

Üçüncü taraf web uygulamalarınız ve açık kaynak araçlarınız üzerinde görünürlük eksikliği, bir kuruluş için aşağıdakiler de dahil olmak üzere çeşitli güvenlik riskleri oluşturabilir:

- Veri ihlalleri: Üçüncü taraf uygulamaları genellikle hassas verilere erişime sahiptir ve bu uygulamalar üzerinde görünürlük eksikliği, veri ihlallerini veya hassas bilgilere yetkisiz erişimi tespit etmeyi ve önlemeyi zorlaştırabilir.

- Kötü amaçlı yazılım ve virüsler: Üçüncü taraf uygulamaları, kuruluşunuzun sistemlerine kötü amaçlı yazılım veya virüsler sokabilir, bu da diğer sistemlere bulaşabilir ve veri kaybına veya sistemin kapalı kalma süresine neden olabilir.

- Uyumluluk ihlalleri: Düzgün bir şekilde incelenmemiş veya yasal gerekliliklere uymayan üçüncü taraf uygulamaları, bir kuruluşu para cezaları ve davalar gibi yasal ve finansal risklere maruz bırakabilir.

- Ağ güvenlik açıkları: Bir kuruluşun sistemleriyle entegre olan üçüncü taraf uygulamaları, siber suçlular tarafından yararlanılabilecek ağ güvenlik açıkları oluşturabilir.

- Zayıf güvenlik uygulamaları: Bazı üçüncü taraf uygulamalarında, güvenlik olayları ve veri ihlali riskini artırabilecek güçlü güvenlik denetimleri bulunmayabilir.

Bu riskleri azaltmak için, bir kuruluş tarafından kullanılan üçüncü taraf uygulamaları tam olarak anlamak ve sürekli güvenlik değerlendirmeleri, izleme ve düzeltme eki uygulama gibi güçlü güvenlik kontrolleri ve süreçleri uygulamak çok önemlidir. Ek olarak, kuruluşun güvenlik ve uyumluluk gereksinimlerini karşıladıklarından emin olmak için üçüncü taraf uygulamalarının seçilmesi, incelenmesi ve yönetilmesine yönelik net politikalar ve prosedürlere sahip olmak önemlidir.

Harici/Kurulu İzleme Çözümleri

Üçüncü taraf komut dosyalarının etkili bir şekilde izlenmesi, harici veya kurulu izleme çözümleri gerektirir. Birçok işletme, bilinen tehditlere ve güvenlik açıklarına karşı korunmak için web sitelerine güvenlik komut dosyaları yükler. Ancak, bu betikler, göz atma kısıtlamalarıyla sınırlandıklarından, iFrame’ler gibi birçok üçüncü taraf bileşenine ve içerdikleri betiklere erişemezler. Bu katıştırılmış izleme yaklaşımı, web bileşenlerinin güvenliğini artırmak için tasarlanmış olsa da, bu iFrame’ler izleyicileri, pikselleri ve birden çok yönetilmeyen üçüncü taraf komut dizisini içerdiğinden, tam güvenlik sağlamak için yüklü JavaScript’e sınırlamalar getirir.

Üçüncü taraf komut dosyaları üzerinde görünürlük eksikliği, tüm izleyicileri haritalama, veri sızıntısını tespit etme ve üçüncü taraf uygulama ve komut dizilerinin çalışan bir envanterini oluşturma yeteneklerini sınırladığından, işletmeler için önemli bir zorluktur. JS çerçeveleri için CVE’yi algılama, Meta ve TikTok gibi pikselleri izleme ve yanlış etiket yapılandırması gibi kritik etkinlikler, bu bileşenler erişilemez hale getirildiğinden sınırlıdır. Bu sınırlama, işletmeleri aşağıdaki risklere maruz bırakır: veri toplamabu da gelir kaybına, itibarın zedelenmesine ve yasal para cezalarına neden olabilir.

Harici İzleme ile Elde Edilen Gelişmiş Görünürlük

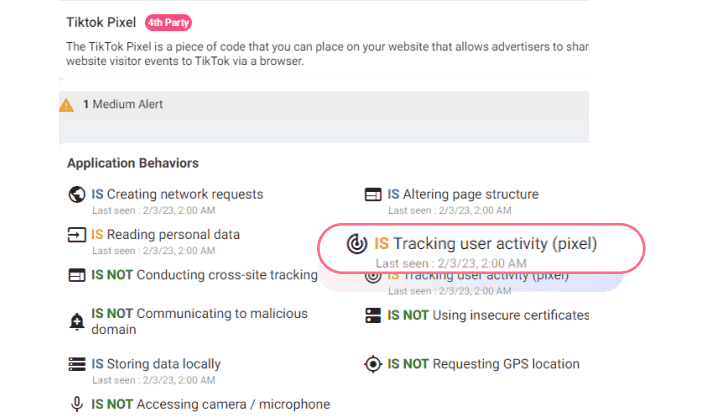

Gömülü web sitesi izleme çözümleri, görünürlük eksikliğinden muzdariptir. Bu nedenle, harici bir izleme çözümü bu zorluğu çözmenin yanıtı olabilir. Kısa bir süre önce, harici bir izleme çözümü olan Reflectiz, büyük bir finansal hizmetler şirketinin şunlarla ilgili şüpheli faaliyetleri tespit etmesine yardımcı oldu: TikTok pikseli. Şirket, güvenliğini izlemek için web sitesinde Reflectiz’i kullandı ve çözüm, pikselle ilgili yetkisiz etkinlik tespit etti: TikTok piksel komut dosyası, oturum açma formlarından birindeki hassas girdi verilerine erişiyordu. TikTok pikselini güncellemişti ve yeni sürüm web sitesinde kullanıcıları “boyuyor”, kişisel bilgilere erişiyor ve bilgileri sunucularına aktarıyordu. Reflectiz araştırma ekibi, pikselin onaylanmayan etkinliğini hemen sonlandırmak için net hafifletme adımları sağladı.

Bu durum, resmin tamamını görmeyen ve iFrame’ler gibi üçüncü taraf web sitesi bileşenlerini etkili bir şekilde izleyemeyen kurulu izleme çözümlerinin aksine, web sitenizi dışarıdan izlemenin modern saldırı yüzeyi üzerinde size nasıl gelişmiş görünürlük sağladığının açık bir örneğidir. , etiketler ve pikseller.

|

| Hileli Tiktok piksel algılamasının ekran görüntüsü |

Üçüncü taraf komut dosyalarına karşı sıkı güvenlik sağlayın

Peki, web sitelerinizi üçüncü taraf komut dosyalarıyla ilişkili risklerden korumak için ne yapabilirsiniz? İşte bazı ipuçları:

- Düzenli güvenlik denetimleri gerçekleştirin: Güvenlik açıklarını belirlemek ve bunları derhal gidermek için web sitenizi ve üçüncü taraf hizmetlerinizi düzenli olarak denetleyin.

- Harici web sitesi izleme çözümlerini kullanın: Şüpheli etkinliği tespit edebilen ve bunu ele almak için net hafifletme adımları sağlayabilen web sitesi izleme çözümlerini uygulayın.

- Güvenli barındırma kullanın: Düzenli yedekleme, izleme ve güvenlik güncellemeleri sağlayan güvenli bir barındırma sağlayıcısı seçin.

- Çalışanlarınızı eğitin: Çalışanlarınızı olası tehditleri tanımaları için eğitin ve onları güvenli çevrimiçi uygulamalar konusunda eğitin.

- İki faktörlü kimlik doğrulama kullanın: Yönetici paneli ve ödeme sayfası gibi web sitenizin tüm hassas alanları için iki faktörlü kimlik doğrulamayı zorunlu kılın.

- İçerik güvenliği politikalarını kullanın: Web sitenize yüklenebilecek içerik türlerini kısıtlayan içerik güvenliği politikaları uygulayın.

- Yazılımı güncel tutun: Bilinen güvenlik açıklarının yamalandığından emin olmak için üçüncü taraf hizmetleri de dahil olmak üzere web sitenizin yazılımını düzenli olarak güncelleyin.

Sonuç olarak, üçüncü taraf komut dosyalarına artan güven, kullanıcılarının güvenliğini ve gizliliğini korumak isteyen çevrimiçi işletmelere yeni zorluklar getirdi. Bu betiklerin görünür olmaması, veri ihlalleri, siber saldırılar ve uyumluluk ihlalleri olasılığını artırır. Bu riskleri azaltmak için, işletmelerin, kuruluşları tarafından kullanılan üçüncü taraf uygulamalarını anlamaları ve güçlü güvenlik kontrolleri ve süreçleri uygulamaları gerekir. Harici web sitesi izleme çözümleri, örneğin Yansıtmakçevrimiçi görünürlüğü önemli ölçüde artırabilir ve üçüncü taraf komut dosyalarıyla ilgili şüpheli etkinlikleri ele almak için net azaltma adımları sağlayabilir.