Meksika ve İspanya’nın İspanyolca konuşan ülkelerindeki kuruluşlar, hedef kitleyi teslim etmek için tasarlanmış yeni bir kampanyanın hedefindeler. Grandoreiro bankacılık truva atı

“Bu kampanyada, tehdit aktörleri, kurbanları ‘Grandoreiro’yu indirmeye ve yürütmeye teşvik etmek için Mexico City Başsavcılığı’ndan ve Kamu Bakanlığı’ndan hükümet yetkililerini taklit ediyor. en az 2016’dan beri aktiftir ve özellikle Latin Amerika’daki kullanıcıları hedef alır.” söz konusu bir raporda.

Haziran 2022’de başlayan devam eden saldırıların, Meksika’daki çoklu enfeksiyon zincirleri ve İspanya’daki kimyasal üretim endüstrileri aracılığıyla otomotiv, sivil ve endüstriyel inşaat, lojistik ve makine sektörlerini hedef aldığı gözlemlendi.

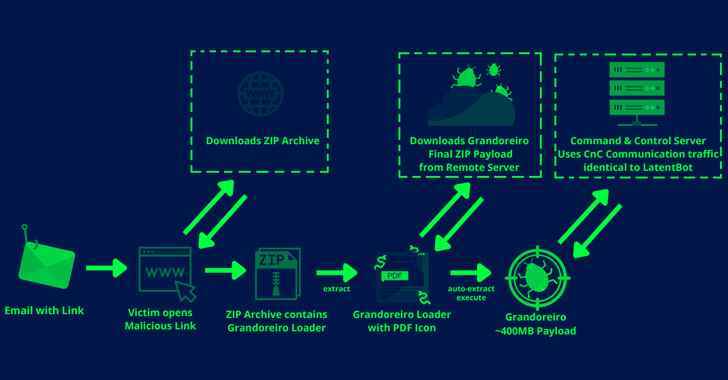

Saldırı zincirleri, potansiyel kurbanları, yürütmeyi tetiklemek için bir PDF belgesi gibi görünen bir yükleyicinin çıkarıldığı bir ZIP arşivini alan gömülü bir bağlantıya tıklamaları için kandırmak için İspanyolca yazılmış hedef odaklı kimlik avı e-postalarından yararlanmayı gerektirir.

Kimlik avı mesajları, enfeksiyonları etkinleştirmek için ödeme geri ödemeleri, dava bildirimleri, ipotek kredilerinin iptali ve mevduat kuponları etrafında dönen temaları belirgin bir şekilde birleştirir.

“Bu [loader] ile daha fazla iletişim kuran bir Uzak HFS sunucusundan son 400 MB ‘Grandoreiro’ yükünü indirmek, çıkarmak ve yürütmekten sorumludur. [command-and-control] Trafik kullanan sunucu birebir aynı ile Gizli Bot“Zscaler araştırmacısı Niraj Shivtarkar dedi.

Hepsi bu değil. Yükleyici ayrıca sistem bilgilerini toplamak, kurulu antivirüs çözümlerinin, kripto para cüzdanlarının, bankacılık ve posta uygulamalarının bir listesini almak ve bilgileri uzak bir sunucuya sızdırmak için tasarlanmıştır.

Vahşi doğada en az altı yıldır gözlemlenen Grandoreiro, tuş vuruşlarını kaydetmesine, keyfi komutları yürütmesine, fare ve klavye hareketlerini taklit etmesine, belirli web sitelerine erişimi kısıtlamasına, kendini otomatik olarak güncellemesine ve oluşturmasına olanak tanıyan bir dizi işlevselliğe sahip modüler bir arka kapıdır. Windows Kayıt Defteri değişikliği yoluyla kalıcılık.

Dahası, kötü amaçlı yazılım Delphi’de yazılmıştır ve ikili boyutu 200 MB şişirmek için ikili doldurma, sanal alandan kaçınma için CAPTCHA uygulaması ve bir etki alanı oluşturma algoritması aracılığıyla oluşturulan alt etki alanlarını kullanan C2 iletişimi gibi teknikleri kullanır (DGA).

bu CAPTCHA tekniğiözellikle, güvenliği ihlal edilmiş makinede kötü amaçlı yazılımı yürütmek için sorgulama-yanıt testinin manuel olarak tamamlanmasını gerektirir, yani implant, CAPTCHA kurban tarafından çözülene kadar ve çözülene kadar çalıştırılmaz.

Bulgular, Grandoreiro’nun sürekli olarak yeni anti-analiz özelliklerine sahip, saldırganlara tam uzaktan erişim yetenekleri sağlayan ve çalışanlara ve kuruluşlarına önemli tehditler oluşturan sofistike bir kötü amaçlı yazılıma dönüştüğünü gösteriyor.

Gelişme, İspanyol kolluk kuvvetlerinin Temmuz 2021’de Mekotio ve Grandoreiro’yu işletmekle bağlantılı olarak bir suç ağına ait 16 kişiyi tutuklamasından bir yıldan biraz fazla bir süre sonra geldi.