Üçüncü taraf uygulamaların üretkenliği artırabileceği, uzaktan ve hibrit çalışmayı mümkün kılabileceği ve bir şirketin iş süreçlerini oluşturma ve ölçeklendirmede genel olarak çok önemli olduğu bir sır değil.

E-postanın ilk günlerinde bir eke tıklamak gibi zararsız bir süreçti, insanlar ihtiyaç duydukları bir uygulamayı Google çalışma alanlarına veya M365 ortamlarına vb. bağlarken iki kez düşünmezler. CRM’de bir kişiyi güncellemek, bağlı platformlarda birkaç başka otomatik eylem ve bildirime neden olabilir.

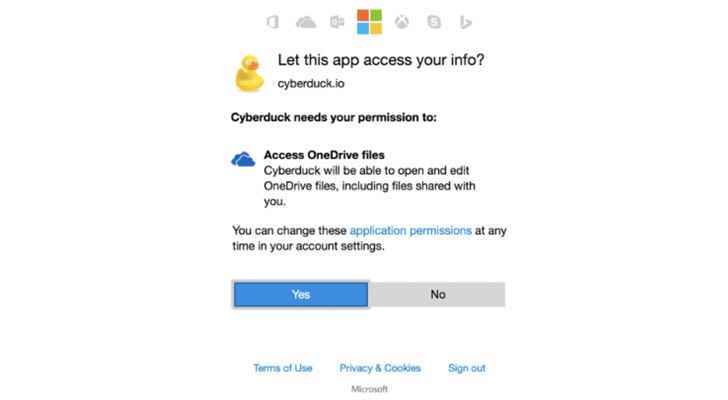

Aşağıdaki resimde görüldüğü gibi, OAuth mekanizması uygulamaları birbirine bağlamayı inanılmaz derecede kolaylaştırır ve birçoğu olası sonuçların ne olabileceğini düşünmez. SaaS platformları için bu uygulamalar ve diğer eklentiler izin erişimi istediğinde, genellikle ikinci bir düşünce olmadan verilir ve kötü aktörlerin bir şirketin verilerine erişmesi için daha fazla fırsat sunar. Bu, şirketleri tedarik zinciri erişim saldırıları, API devralmaları ve kötü niyetli üçüncü taraf uygulamaları için risk altına sokar.

|

| Oauth mekanizması izin isteği |

Yerel makineler ve yürütülebilir dosyalar söz konusu olduğunda, kuruluşlar zaten güvenlik ekiplerinin sorunlu programları ve dosyaları engellemesini sağlayan yerleşik denetime sahiptir. SaaS uygulamaları söz konusu olduğunda da aynı olması gerekiyor.

SaaS yığınınız için nasıl görünürlük kazanacağınızı öğrenin

3. Parti Uygulamalar Nasıl Erişim Sağlar?

OAuth 2.0, kimlik doğrulama ve yetkilendirmeyi büyük ölçüde basitleştirir ve ayrıntılı erişim hakları delegasyonu sunar. Kapsamlar şeklinde temsil edilen bir uygulama, belirli izinler için kullanıcının yetkilendirmesini ister. Bir uygulama, bir veya daha fazla kapsam talep edebilir. Kullanıcı, kapsamların onaylanmasıyla, bu uygulamalara kendi ortamlarında perde arkasında mantık yürütmek için kod yürütme izinleri verir. Bu uygulamalar zararsız veya yürütülebilir bir dosya kadar tehdit edici olabilir.

Üçüncü Taraf Uygulama Erişim Riskini Azaltmak için En İyi Uygulamalar

Bir şirketin SaaS yığınını güvence altına almak için güvenlik ekibinin SaaS ekosisteminde olan her şeyi tanımlayabilmesi ve izleyebilmesi gerekir. İşte bir güvenlik ekibinin çalışanlarla paylaşabilecekleri ve üçüncü taraf uygulama erişim riskini azaltmak için kendilerinin üstesinden gelebilecekleri.

1 – Organizasyondaki çalışanları eğitin

Siber güvenlikteki ilk adım her zaman farkındalığı artırmaya geri döner. Çalışanlar, bu OAuth mekanizmalarının sunduğu risk ve tehlikelerin daha fazla farkına vardığında, bunları kullanmakta daha tereddütlü olacaklardır. Kuruluşlar, çalışanları üçüncü taraf uygulamalar için istek göndermeye zorlayan bir politika da oluşturmalıdır.

2 – İş açısından kritik tüm uygulamalar için 3. taraf erişimine ilişkin görünürlük elde edin

Güvenlik ekipleri, iş açısından kritik her uygulamada görünürlük kazanmalı ve iş açısından kritik SaaS uygulamalarıyla entegre edilmiş tüm farklı üçüncü taraf uygulamalarını tüm ilkelerde gözden geçirmelidir. Tehdit yüzeyini küçültmenin ilk adımlarından biri, tüm ortamı anlamaktır.

3 – Bağlı üçüncü taraf uygulamalar tarafından talep edilen izinleri ve erişim düzeylerini eşleyin

Güvenlik ekibi, hangi üçüncü taraf uygulamalarının bağlı olduğunu öğrendikten sonra, her bir üçüncü taraf uygulamasına verilen izinleri ve erişim türünü eşlemelidir. Oradan, daha yüksek kapsam düzeyine bağlı olarak hangi üçüncü taraf uygulamasının daha yüksek risk oluşturduğunu görebilecekler. Okuyabilen bir uygulama ile yazabilen bir uygulama arasında ayrım yapabilmek, güvenlik ekibinin önce hangisinin ele alınması gerektiğine öncelik vermesine yardımcı olacaktır.

Ayrıca, güvenlik ekibi bu izinleri hangi kullanıcıların verdiğini haritalamalıdır. Örneğin, yüksek ayrıcalıklı bir kullanıcı, çalışma alanında hassas belgelere sahip olan ve üçüncü taraf bir uygulamaya erişim izni veren biri, şirket için yüksek risk oluşturabilir ve derhal düzeltilmesi gerekir.

4 – 3. taraf uygulama erişimini işlemek için otomatik yaklaşımı edinin

SaaS Güvenlik Duruş Yönetimi çözümleri, 3. taraf uygulamaların keşfini otomatikleştirebilir. Adaptive Shield gibi doğru SSPM çözümü, kuruluşun SSPM entegre uygulamalarına erişimi olan tüm 3. taraf uygulamalarını haritalayan yerleşik bir mantığa sahiptir. Bu görünürlük ve gözetim, bir şirketin 100 veya 600 uygulaması olsun, güvenlik ekiplerini, şirketlerinin SaaS yığınını kolayca kontrol altında tutabilir, izleyebilir ve güvence altına alabilir.

Daha Büyük SaaS Güvenlik Resmi

Bir şirketin SaaS yığınını güvence altına almak için güvenlik ekibinin SaaS ekosisteminde olan her şeyi tanımlayabilmesi ve izleyebilmesi gerekir. 3. taraf uygulama erişimi, SaaS Güvenlik Duruş Yönetimi resminin yalnızca bir bileşenidir.

Mevcut siber güvenlik çözümlerinin çoğu, bilinen uygulamaları ve platformları arasındaki iletişimi bir yana, bir şirketin SaaS yığınını izlemek için hala yeterli koruma veya uygun bir yol sunmuyor, şirketleri savunmasız bırakıyor ve hangi tarafların hassas kurumsal veya kişisel veri.

Kuruluşların, kullanıcılar tarafından erişim verilen tüm 3. taraf uygulamalar da dahil olmak üzere her uygulamanın tüm yapılandırmalarını ve kullanıcı izinlerini görebilmesi gerekir. Bu şekilde güvenlik ekipleri, SaaS yığınının kontrolünü elinde tutabilir, sorunları giderebilir, çok fazla ayrıcalık kullanan tüm uygulamaları engelleyebilir ve risklerini azaltabilir.

SaaS uygulama yığınınızın güvenliğini nasıl sağlayacağınızı öğrenin