ESET siber güvenlik araştırmacıları, kimlik bilgilerini çalmak ve zor kazanılan paranızı çalmak için 467 uygulamayı hedefleyen 2021’in Android Banking Trojan ERMAC’ının yeni bir sürümünü keşfetti.

Kötü amaçlı yazılım sahte web siteleri aracılığıyla yayılıyor. Örneğin, Polonyalı kullanıcıları hedef almak için Avrupa’da ünlü bir yemek dağıtım platformu olan Bolt Food’un sitesinin sahte bir versiyonu oluşturuldu.

Bir kullanıcı tuzağa düştüğünde ve dolandırıcılık amaçlı bir uygulamayı indirdiğinde, harici depolama alanından okumasına izin vermek ve metin mesajlarını okumasına izin vermek gibi 43’e kadar izin ister ve ayrıca kullanıcıdan Erişilebilirlik Hizmetini açmasını ister. Bu verildiğinde, bindirme etkinliğini etkinleştirerek ve izinler vererek hizmetleri kötüye kullanmaya başlar.

Kötü amaçlı yazılım daha sonra kurbanın Android cihazında yüklü olan uygulamaların bir listesini Komuta ve Kontrol sunucusuna gönderir. Ardından, meşru uygulamaları gizlice üst üste bindirdiği ve hassas verilere ve tehlikeli yetkilendirmelere erişim kazandığı bir yanıt alır. Hindistan’ın kripto uygulaması Unocoin bu şekilde hedeflenen uygulamalar arasındaydı.

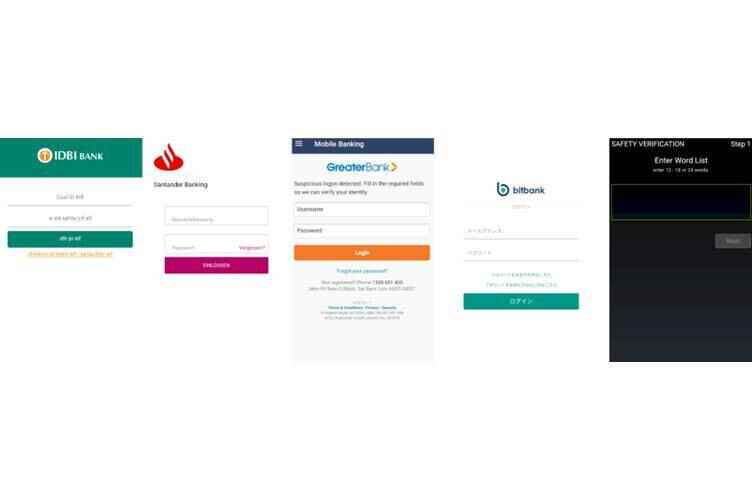

Kötü amaçlı yazılım daha sonra cihazda bir HTML kimlik avı sayfası depolar ve kurban hedeflenen orijinal uygulamayı kullandığında, kimlik bilgilerini çalmak için kimlik avı sayfası görüntülenir ve bunlar daha sonra Komuta ve Kontrol sunucusuna geri gönderilir.

Bilgisayar korsanı daha sonra toplanan bilgileri kullanıcının hesabından kripto para birimi çalmak için kullanır.

ERMAC 2.0 ile hedeflenen bankacılık uygulamaları

Cyble, ERMAC’ın Cerberus adlı iyi bilinen bir kötü amaçlı yazılıma dayandığını belirtiyor ve ERMAC 2.0’ın arkasındaki kişilerin gelişmiş yeteneklere sahip yeni sürümler yapmaya devam edeceği konusunda uyarıyor.