Geçen ay Kosta Rika idari sistemlerine saldırı düzenleyen kötü şöhretli Conti fidye yazılımı çetesi, ülkenin yeni hükümetini “devirmekle” tehdit etti.

Grubun resmi internet sitesinde, “Siber saldırı yoluyla hükümeti devirmeye kararlıyız, size zaten tüm gücü ve gücü gösterdik” dedi. “Hükümetinizde içeriden birileri var. Diğer sistemlerinize erişim sağlamak için de çalışıyoruz, bize ödeme yapmaktan başka seçeneğiniz yok.”

Baskıyı artırmaya yönelik bir başka girişimde, Rusça konuşan siber suç örgütü, sistemlerinin kilidini açmak için bir şifre çözme anahtarı karşılığında fidye talebini 20 milyon dolara çıkardı.

Hafta sonu karanlık web portalında yayınlanan başka bir mesaj, bir hafta içinde şifre çözme anahtarlarını sileceğini belirten bir uyarı yayınladı; bu, Kosta Rika’nın fidye yazılımı tarafından şifrelenen dosyalara erişimi kurtarmasını imkansız hale getirecek bir hareket.

Mesajda, “Kosta Rika’nın her sakinine sesleniyorum, hükümetinize gidin ve mevcut hükümetiniz durumu istikrara kavuşturamazsa bize mümkün olan en kısa sürede ödeme yapmaları için mitingler düzenleyin? Belki de bunu değiştirmeye değer mi?”

Yıkıcı saldırı, gerçekleşti 19 Nisan’da yeni hükümetin olağanüstü hal ilan etmesine neden olurken, grup şifrelemeden önce virüslü sistemlerden çalınan çok sayıda veriyi sızdırdı.

Conti, izinsiz girişi, Mandiant’ın kategorize edilmemiş tehdit gruplarına atadığı takma tehdit istihbarat firması taklit eden “UNC1756” adlı bağlı bir aktöre bağladı.

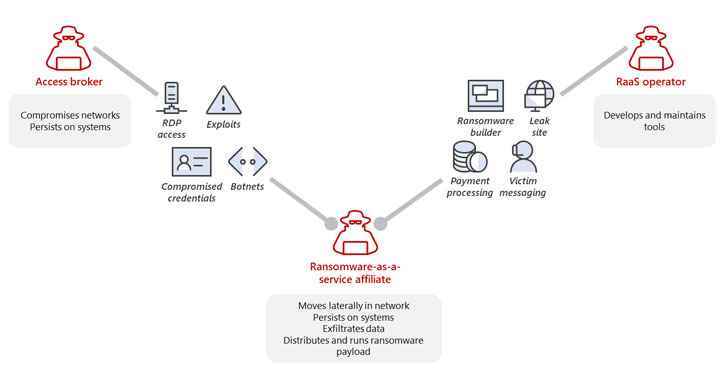

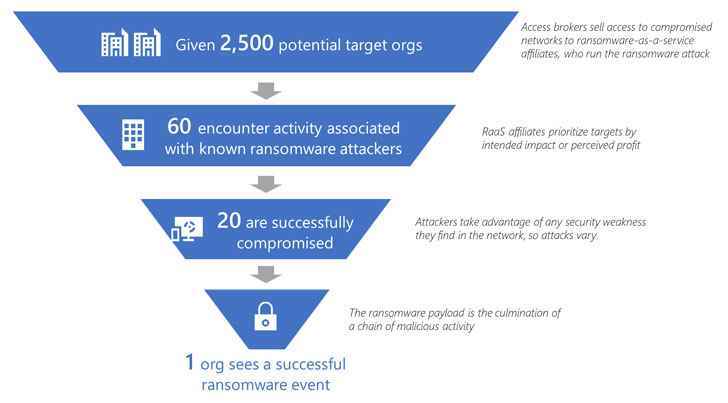

Bağlı kuruluşlar, bir hizmet olarak fidye yazılımı olarak adlandırılan şeyin bir parçası olarak kurumsal ağlara izinsiz girişleri düzenlemek için halihazırda geliştirilmiş fidye yazılımı araçlarına erişim kiralayan bilgisayar korsanlığı gruplarıdır (RaaS) gig ekonomisi ve ardından kazancı operatörlerle paylaştırın.

Gold Ulrick (aka Grim Spider veya UNC1878) olarak bilinen bir tehdit aktörüyle bağlantılı olan Conti, ülkedeki Rusya’ya verdiği halk desteğinin ardından bu yılın başlarında büyük bir veri sızıntısına maruz kalmasına rağmen dünya çapındaki varlıkları hedef almaya devam etti. Ukrayna’ya karşı devam eden savaş.

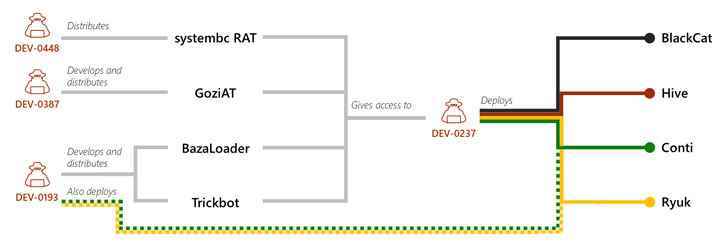

DEV-0193 kümesi altındaki siber suçlu grubunu izleyen Microsoft’un güvenlik bölümü, Conti’yi “bugün etkin olan en üretken fidye yazılımlarıyla ilişkili siber suç faaliyet grubu” olarak adlandırdı.

Microsoft Threat Intelligence Center (MSTIC) “DEV-0193’ün eylemleri ve siber suçlu gig ekonomisini kullanması, genellikle yeni üyeler ve projeler ekledikleri ve izinsiz girişlerinin çeşitli kısımlarını gerçekleştirmek için yüklenicileri kullandıkları anlamına geliyor.” dedim.

“Diğer kötü amaçlı yazılım operasyonları, yasal işlemler de dahil olmak üzere çeşitli nedenlerle kapatıldığından, DEV-0193 bu gruplardan geliştiricileri işe aldı. En dikkate değer olanı, geliştiricilerin Emotet, Qakbot ve IcedID’den satın alınması ve onları DEV-0193 şemsiyesine getirmesidir. “

Bitmek bilmeyen saldırılar aynı zamanda ABD Dışişleri Bakanlığı’nın siber suç kartelinin bir parçası olan kilit kişilerin belirlenmesine yol açan her türlü bilgi için 10 milyon dolara kadar ödül ilan etmesine de yol açtı.