Tehdit aktörleri, en az Kasım 2021’den bu yana sekiz Malezya bankasının müşterilerini hedeflemek için görünüşte zararsız alışveriş uygulamaları kisvesi altında kötü amaçlı uygulamalar dağıtıyor.

Slovak siber güvenlik firması ESET, The Hacker News ile paylaşılan bir raporda, saldırıların kullanıcıları uygulamaları indirmeleri için kandırmak için sahte ancak meşru görünen web siteleri kurmayı içerdiğini söyledi.

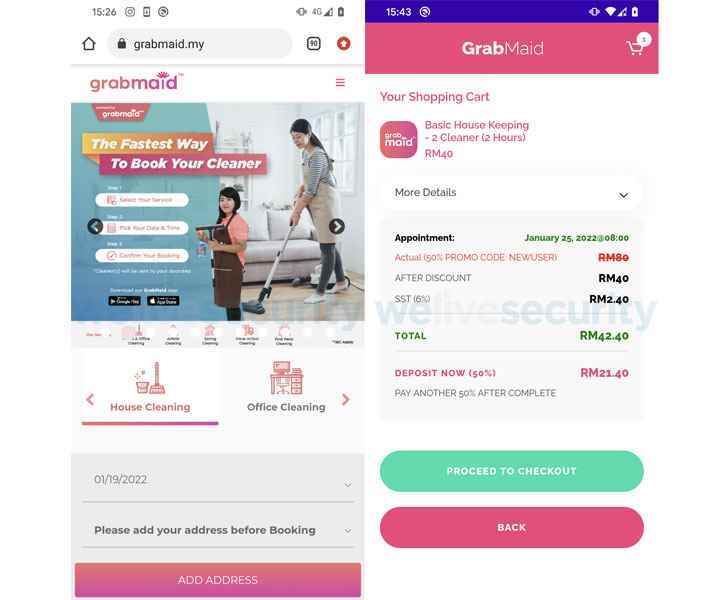

Taklit web siteleri, Maid4u, Grabmaid, Maria’s Cleaning, Maid4u, YourMaid, Maideasy ve MaidACall gibi temizlik hizmetlerini ve tümü Malezya’daki kullanıcıları hedefleyen PetsMore adlı bir evcil hayvan dükkanını taklit etti.

ESET, “Tehdit aktörleri, bu sahte e-mağaza uygulamalarını bankacılık kimlik bilgilerini avlamak için kullanıyor.” dedim. “Uygulamalar ayrıca, banka tarafından gönderilen 2FA kodlarını içermeleri durumunda kurban tarafından alınan tüm SMS mesajlarını kötü amaçlı yazılım operatörlerine iletir.”

Hedeflenen bankalar arasında Maybank, Affin Bank, Public Bank Berhad, CIMB bank, BSN, RHB, Bank Islam Malaysia ve Hong Leong Bank yer alıyor.

Facebook reklamları aracılığıyla dağıtılan web siteleri, ziyaretçileri, saldırganların Google Play Store’da bulunan Android uygulamaları olduğunu iddia ettiği şeyleri indirmeye teşvik ediyor, ancak gerçekte onları kontrolleri altındaki sahte sunuculara yönlendiriyor.

Burada, saldırının, potansiyel kurbanların başarılı olması için cihazlarında varsayılan olmayan “Bilinmeyen uygulamaları yükle” seçeneğini etkinleştirmesi ön koşuluna bağlı olduğunu belirtmekte fayda var. Ayrıca, kötüye kullanılan hizmetlerden beşinin Google Play’de bir uygulaması bile yok.

Uygulamalar başlatıldığında, kullanıcılardan hesaplarında oturum açmalarını ister ve sahte siparişler vermelerine olanak tanır, ardından banka hesaplarından bir para transferi dahil ederek ödeme işlemini tamamlamak için hangi seçenekler sunulur.

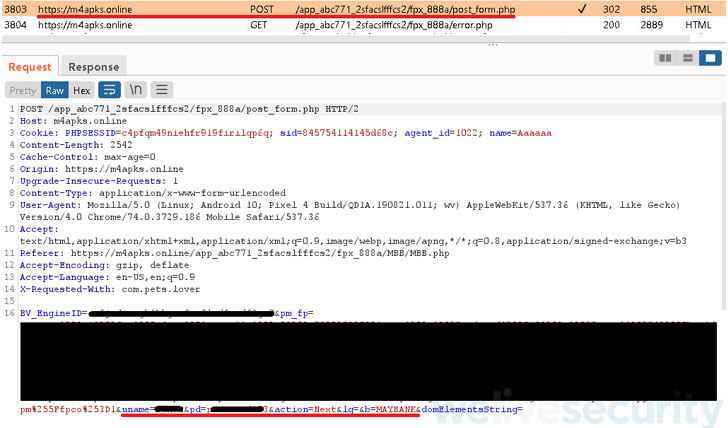

“Doğrudan transfer seçeneğini seçtikten sonra mağdurlara sunuluyor. [with] ESET kötü amaçlı yazılım araştırmacısı Lukáš Štefanko, sahte bir FPX ödeme sayfası ve sağlanan sekiz Malezya bankası arasından bankalarını seçmelerini ve ardından kimlik bilgilerini girmelerini istedi” dedi.

Kampanyanın nihai amacı, girilen kullanıcı kimliği veya şifrenin geçersiz olduğuna dair bir hata mesajı görüntülerken, kullanıcılar tarafından girilen bankacılık bilgilerini çalmak ve saldırgan kontrollü sunucuya sızdırmaktır.

Ayrıca, sahte uygulamalar, banka hesaplarının iki faktörlü kimlik doğrulama ile güvence altına alınması durumunda, kullanıcılar tarafından alınan tüm SMS mesajlarına erişmek ve uzak sunucuya iletmek üzere tasarlanmıştır.

Štefanko, “Kampanya şimdilik yalnızca Malezya’yı hedef alırken, daha sonra diğer ülkelere ve bankalara da yayılabilir.” Dedi. “Şu anda saldırganlar bankacılık kimlik bilgilerinin peşindeler, ancak gelecekte kredi kartı bilgilerinin çalınmasını da sağlayabilirler.”