Siber güvenlik firmaları ESET ve Broadcom’un Symantec Rus kuvvetleri resmen bir saldırı başlattığında, Ukrayna’daki yüzlerce makineye yönelik yeni saldırılarda kullanılan yeni bir veri silici kötü amaçlı yazılım keşfettiklerini söylediler. tam ölçekli askeri operasyon ülkeye karşı.

Slovak şirketi silecek adını verdi “Hermetik Silecek” (diğer adıyla KillDisk.NCV), 28 Aralık 2021’de derlenen kötü amaçlı yazılım örneklerinden biriyle, saldırılara yönelik hazırlıkların yaklaşık iki aydır sürdüğünü ima ediyor.

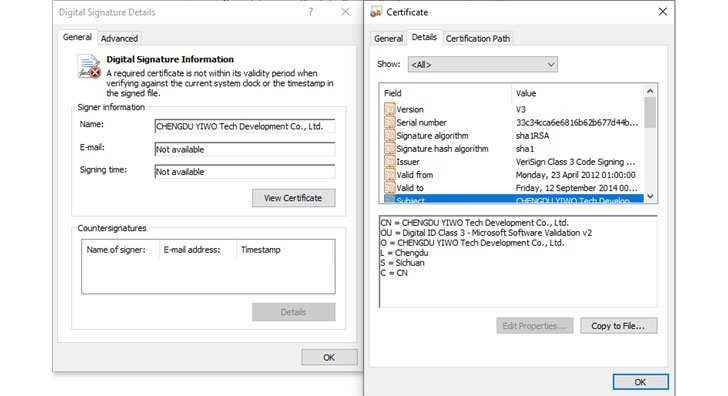

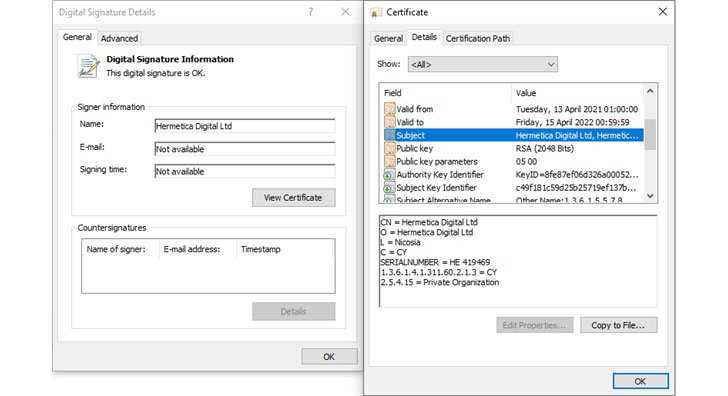

ESET bir dizi tweet’te “Silecek ikili dosyası, Hermetica Digital Ltd’ye verilen bir kod imzalama sertifikası kullanılarak imzalandı” dedi. “Silecek, verileri bozmak için EaseUS Partition Master yazılımındaki yasal sürücüleri kötüye kullanıyor. Son adım olarak silecek yeniden başlatılıyor. [the] bilgisayar.”

İzinsiz girişlerden en az biri, kötü amaçlı yazılımın doğrudan Windows etki alanı denetleyicisinden dağıtılmasını içeriyordu ve bu da saldırganların hedef ağın kontrolünü ele geçirdiğini gösteriyordu.

Veri silme saldırılarının ölçeği ve etkisi ile enfeksiyonların arkasındaki tehdit aktörünün kimliği henüz bilinmiyor. Ancak bu gelişme, Ocak ortasındaki WhisperGate operasyonundan sonra Ukrayna bilgisayar sistemlerine yıkıcı bir kötü amaçlı yazılımın bu yıl ikinci kez yerleştirildiğini gösteriyor.

Silecek saldırıları da bir üçüncü “büyük” dalga Çarşamba günü birkaç Ukrayna hükümetini ve bankacılık kurumunu vuran ve Dışişleri Bakanlığı, Bakanlar Kurulu ve ülkenin parlamentosu Rada için çevrimiçi portalları devre dışı bırakan dağıtılmış hizmet reddi (DDoS) saldırıları.

Geçen hafta, Ukrayna’nın en büyük bankalarından PrivatBank ve Oschadbank’ın yanı sıra Ukrayna Savunma Bakanlığı ve Silahlı Kuvvetlerin web siteleri kesintiye uğradı. sonuç bir DDoS saldırısı bilinmeyen aktörlerden, Birleşik Krallık ve Biz hükümetlerin parmaklarını Rus Ana İstihbarat Müdürlüğü’ne (GRU) işaret etmesi, bir iddia Kremlin yalanladı.

DDoS saldırılarını kullanan kampanyalar, hedefleri erişilemez kılmak amacıyla onları bunaltmayı amaçlayan önemsiz trafik torrentleri sunar. CERT-UA tarafından 15 Şubat olaylarının müteakip analizi kurmak güvenliği ihlal edilmiş MikroTik yönlendiriciler ve diğer IoT cihazlarından yararlanarak Mirai ve Mēris gibi botnetler kullanılarak gerçekleştirildiklerini söyledi.

Dahası, Ukrayna’nın devlet kurumlarına ait bilgi sistemlerinin birçok ülkede başarısız bir şekilde hedef alındığı söyleniyor. 121 siber saldırı Ocak 2022’de yalnız.

Hepsi bu değil. Dark web’deki siber suçlular, Ukrayna vatandaşları ve RaidForums ve Özgür Sivil pazarlarındaki kritik alt yapılar hakkında bilgi içeren veritabanları ve ağ erişimlerinin reklamını yaparak “yüksek kar elde etme umuduyla” devam eden siyasi gerilimlerden yararlanmaya çalışıyorlar. rapor Accenture tarafından bu hafta başlarında yayınlandı.

Yıl başından bu yana sürekli olarak yıkıcı kötü niyetli siber eylemlerin saldırısı, Ukrayna kolluk kuvvetlerinin saldırıları endişe yayma, devletin vatandaşlarını savunma yeteneğine olan güveni baltalama ve birliğini istikrarsızlaştırma çabası olarak tanımlamasına da yol açtı.

Ukrayna Güvenlik Servisi (SSU), “Ukrayna sistematik olarak panik ekmek, sahte bilgi yayma ve gerçek durumu çarpıtma girişimleriyle karşı karşıya” dedi. dedim 14 Şubat’ta. “Bütün bunların birleşimi, başka bir büyük hibrit savaş dalgasından başka bir şey değil.”