Bir kuruluş, bir Microsoft Exchange Sunucusunu hedeflemek için Squirrelwaffle kötü amaçlı yazılımını ProxyLogon ve Proxy Shell’e yönelik istismarlarla birlikte kullanan bir saldırı kampanyasının neredeyse kurbanı oluyordu. sofos Araştırmacılar saldırıyı araştırdı ve adı açıklanmayan kurban organizasyonun peşine düşen kötü niyetli aktörlerin yöntemlerini bozdu.

Komik ismine rağmen Squirrelwaffle, spam kampanyaları aracılığıyla yayılan tehlikeli bir kötü amaçlı yazılım türüdür. Saldırganlar bir e-posta dizisini ele geçirdi ve mesajlara masum gibi görünen ekler ile yanıt verdi. Bunun yerine, makroların bir sistemin kontrolünü saldırganlara vermesini sağlayan belgelerdi.

Ele geçirilen bir iş parçacığı oldukça inandırıcı olabilir. Örneğin, bir mesajın daha fazla bilgi paylaşmak için önceden var olan bir diziye döngüye alınmış birinden geldiğini iddia edebilir. Sophos tarafından araştırılan kampanyanın bir parçası olarak, saldırganlar, bir iş parçacığının başladığı alana benzeyen, yazım hatası yapılmış bir alan kullandılar. Bu manevra, iş parçacığını daha az güvenli olan başka bir alana kaydırdı.

Bu özel saldırıda, tehdit aktörleri meşru görünmek için birkaç e-posta adresini kopyaladı.

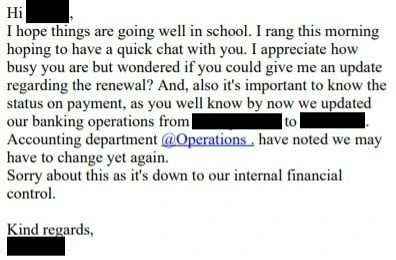

Saldırganların ilk mesajında, “Bu çok anlaşılır, güncellemelerinizi bekleyeceğim. Finans departmanı bu e-postada bilgilendirilmiş ve en kısa zamanda güncellenmiş banka ayrıntılarını sağlayacak” dedi.

Daha sonraki bir e-posta, kurbana ödeme yapması için baskı yaptı.

Kaynak: Sofos

Kaynak: Sofos

Saldırı neredeyse başarılı oldu. Sophos’a göre, adı açıklanmayan kuruluş saldırganlara para aktardı, ancak ödeme bir finans kurumu tarafından işaretlendi ve durduruldu.

Bir Microsoft Exchange Sunucusuna yama uygulamak önemli olsa da, bir organizasyonun güvenliğini sağlamak için daha fazlasına ihtiyaç vardır.

Sophos araştırmacısı Matthew Everts, “Bu, tek başına yama uygulamasının koruma için her zaman yeterli olmadığının iyi bir hatırlatıcısı” dedi. ZDNet. “Örneğin, güvenlik açığı bulunan Exchange sunucuları söz konusu olduğunda, saldırganların erişimi sürdürmek için bir web kabuğunu geride bırakmadıklarını da kontrol etmeniz gerekir. Ve konu e-posta ileti dizisini ele geçirme, eğitim, çalışanlara nelere dikkat edilmesi gerektiği ve bunun nasıl rapor edileceği, tespit için kritik öneme sahiptir.”

Yakın zamanda araştırılan saldırı, önceki Squirrelwaffle saldırılarının bir evrimiydi. Bu durumda, tehdit aktörleri kampanyaya yazım hatası unsurunu ekledi ve bu da savunmayı zorlaştırdı.