Finansal olarak motive edilmiş bir kötü amaçlı yazılım kampanyası, dublajlı bir bankacılık truva atı sunmak için 800’den fazla WordPress web sitesini tehlikeye attı Chaes Banco do Brasil, Loja Integrada, Mercado Bitcoin, Mercado Livre ve Mercado Pago’nun Brezilyalı müşterilerini hedefliyor.

İlk belgeleyen siber mevsim Kasım 2020’de, bilgi çalan kötü amaçlı yazılım, oturum açma kimlik bilgileri, kredi kartı numaraları ve diğer finansal bilgiler dahil olmak üzere hassas tüketici bilgilerini toplamak için tasarlanmış gelişmiş bir enfeksiyon zinciri aracılığıyla teslim edilir.

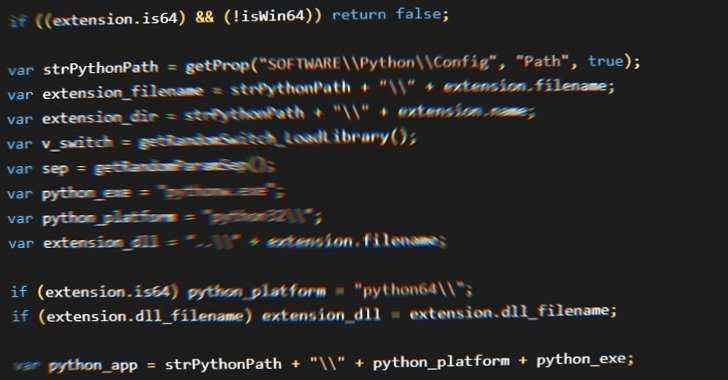

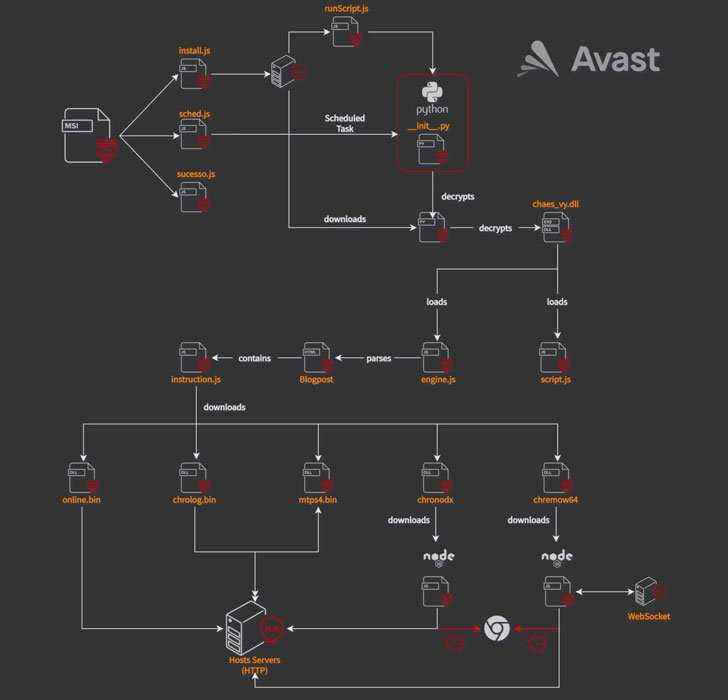

Avast araştırmacıları Anh Ho ve Igor Morgenstern, “Chaes, JScript, Python ve NodeJS gibi komut dosyası oluşturma çerçevelerini, Delphi’de yazılmış ikili dosyaları ve kötü amaçlı Google Chrome uzantılarını kullanan çok aşamalı teslimat ile karakterize edilir.” söz konusu. “Chaes’in nihai hedefi, Chrome’da depolanan kimlik bilgilerini çalmak ve Brezilya’daki popüler bankacılık web sitelerinin girişlerini ele geçirmektir.”

Saldırı dizisi, kullanıcılar virüslü web sitelerinden birini ziyaret ettiğinde ve üzerinde bir açılır pencere görüntülendiğinde tetiklenir ve onları sahte bir Java Runtime uygulaması yüklemeye çağırır. Kullanıcı talimatları uygularsa, hileli yükleyici, birkaç modülün dağıtımıyla sonuçlanan karmaşık bir kötü amaçlı yazılım teslim rutini başlatır.

Aracı yüklerden bazıları yalnızca şifrelenmekle kalmaz, aynı zamanda bir Blogger blogspot alanının HTML sayfasında yorumlanmış kod olarak gizlenir (“awsvirtual[.]blogspot.com”). Son aşamada, bir JavaScript dropper beş adede kadar Chrome uzantısı indirir ve yükler —

- İnternet üzerinden – Kurbanın parmak izini almak ve sistem bilgilerini bir komuta ve kontrol (C2) sunucusuna iletmek için kullanılan bir Delphi modülü

- Mtps4 (MultiTela Pascal) – Asıl amacı C2 sunucusuna bağlanmak ve yanıt beklemek olan Delphi tabanlı bir arka kapı Pascal Komut Dosyası yürütmek

- Chrolog (ChromeLog) – Delphi ile yazılmış bir Google Chrome şifre hırsızı

- Chronodx (Krom Düğümü) – Kurban tarafından Chrome tarayıcısının başlatıldığını algıladıktan sonra, onu hemen kapatan ve bankacılık bilgilerini çalan kötü amaçlı bir modül içeren kendi Chrome örneğini yeniden açan bir JavaScript truva atı

- Chremow’lar (Chrome WebSocket) – Mercado Livre ve Mercado Pago kullanıcılarının giriş bilgilerini yağmalamak amacıyla Chrome’da tuşa basma ve fare tıklamalarını kaydeden bir JavaScript bankacılık truva atı

Saldırıların devam ettiğini belirten Avast, kötü amaçlı yazılımın yayılmasını engellemek için bulgularını Brezilya CERT ile paylaştığını söyledi. Bununla birlikte, Chaes ile ilgili eserler, virüslü bazı web sitelerinde kalmaya devam ediyor.

Araştırmacılar, “Chaes, kötü niyetli yükleyicilere hizmet etmek için CMS WordPress içeren birçok web sitesinden yararlanıyor” dedi. “Google Chrome uzantıları, kullanıcıların Chrome’da depolanan kimlik bilgilerini çalabilir ve popüler bankacılık web sitelerinden kullanıcıların bankacılık bilgilerini toplayabilir.”