Araştırmacılar, geçen ay ortaya çıkan Log4j “Log4Shell” güvenlik açığını yansıtan bir şekilde uzaktan kod yürütülmesine neden olabilecek H2 veritabanı konsollarını etkileyen bir güvenlik açığını açıkladılar.

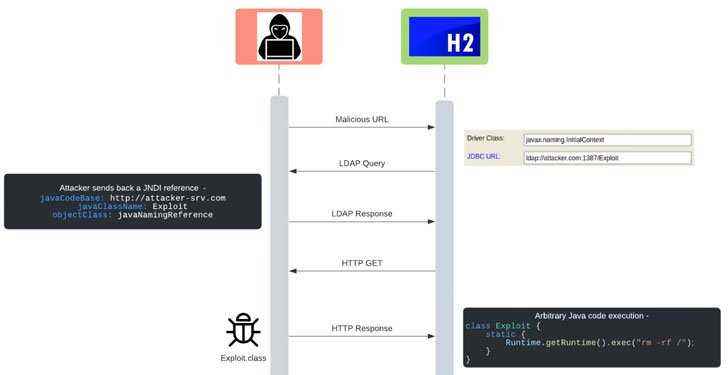

Sorun, şu şekilde izlendi: CVE-2021-42392JFrog araştırmacıları Andrey Polkovnychenko ve Shachar Menashe, “Log4Shell güvenlik açığının aynı temel nedenini, yani JNDI uzaktan sınıf yüklemesini kullanan Log4j dışındaki bir bileşen üzerinde Log4Shell’den bu yana yayınlanan ilk kritik sorundur” söz konusu.

H2 Java ile yazılmış, uygulamalar içine yerleştirilebilen veya bir istemci-sunucu modunda çalıştırılabilen açık kaynaklı bir ilişkisel veritabanı yönetim sistemidir. Göre Maven Deposu, H2 veritabanı motoru 6.807 yapı tarafından kullanılır.

Java Adlandırma ve Dizin Arabirimi’nin kısaltması olan JNDI, ihtiyaç duyabileceği belirli bir kaynağı bulmak için API’yi LDAP ile birlikte kullanabilen Java uygulamaları için adlandırma ve dizin işlevi sağlayan bir API’yi ifade eder.

Log4Shell söz konusu olduğunda, bu özellik ağın hem içinde hem de dışında sunuculara çalışma zamanı aramaları sağlar ve bu da, kimliği doğrulanmamış uzaktan kod yürütülmesine izin vermek için silahlandırılabilir ve giriş olarak kötü amaçlı bir JNDI araması hazırlayarak sunucuya kötü amaçlı yazılım yerleştirebilir. Log4j kitaplığının savunmasız sürümlerini günlüğe kaydetmek için kullanan herhangi bir Java uygulaması.

JFrog güvenlik araştırması kıdemli direktörü Menashe, “Aralık başında ortaya çıkarılan Log4Shell güvenlik açığına benzer şekilde, JNDI aramalarına yayılan saldırgan kontrollü URL’ler, kimliği doğrulanmamış uzaktan kod yürütülmesine izin vererek, saldırganlara başka bir kişinin veya kuruluşun sistemlerinin işleyişi üzerinde tek kontrol verebilir.” , açıkladı.

Hata, 1.1.100 ila 2.0.204 arasındaki H2 veritabanı sürümlerini etkiler ve 2.0.206 sürümünde ele alınmıştır. sevk edildi 5 Ocak 2022’de.

Menashe, “H2 veritabanı, Spring Boot, Play Framework ve JHipster dahil olmak üzere birçok üçüncü taraf çerçeve tarafından kullanılıyor” diye ekledi. “Bu güvenlik açığı Log4Shell kadar yaygın olmasa da, uygun şekilde ele alınmadığı takdirde geliştiriciler ve üretim sistemleri üzerinde hala dramatik bir etkisi olabilir.”

.

siber-2