Étiquette : les nouvelles des hackers

Comment les échecs de l’authentification multifacteur entraînent une augmentation de 500 % des pertes dues aux ransomwares

Le paysage des menaces de cybersécurité a été témoin d’une augmentation spectaculaire et alarmante du paiement moyen des rançons, une augmentation de plus de 500 %. Sophos, un leader mondial…

Des pirates informatiques chinois exploitent les vulnérabilités zero-day des commutateurs Cisco pour diffuser des logiciels malveillants

02 juillet 2024RédactionCyberespionnage / Vulnérabilité Un groupe de cyberespionnage lié à la Chine, appelé Velvet Ant, a été observé en train d’exploiter une faille zero-day dans le logiciel Cisco NX-OS…

L’approche « Payer ou consentir » de Meta fait l’objet d’un examen minutieux des règles de concurrence de l’UE

02 juillet 2024RédactionRégulation numérique / Actualités technologiques La décision de Meta de proposer un abonnement sans publicité dans l’Union européenne (UE) a connu un nouveau revers après que les régulateurs…

Une nouvelle vulnérabilité OpenSSH pourrait conduire à une RCE en tant que root sur les systèmes Linux

01 juillet 2024RédactionLinux / Vulnérabilité Les responsables d’OpenSSH ont publié des mises à jour de sécurité pour contenir une faille de sécurité critique qui pourrait entraîner l’exécution de code à…

Sécurité des secrets de bout en bout : élaborer un plan pour sécuriser les identités de vos machines

Au cœur de chaque application se trouvent des secrets. Des informations d’identification qui permettent la communication entre l’homme et la machine et entre les machines. Les identités des machines sont…

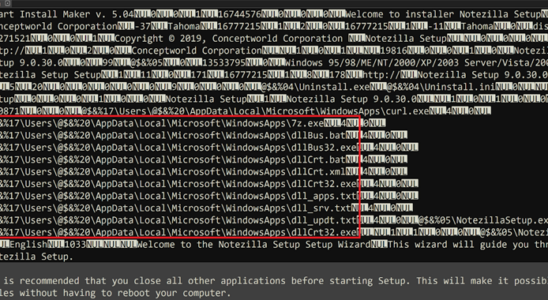

Les produits d’une société indienne de logiciels piratés pour propager des logiciels malveillants voleurs de données

01 juillet 2024RédactionAttaque de la chaîne d’approvisionnement / Renseignement sur les menaces Les installateurs de trois produits logiciels différents développés par une société indienne nommée Conceptworld ont été des chevaux…

Combattre l’évolution de la chaîne de destruction SaaS : comment garder une longueur d’avance sur les acteurs de la menace

La chaîne de destruction moderne échappe aux entreprises car elles ne protègent pas l’infrastructure des activités modernes : SaaS. Le SaaS continue de dominer l’adoption des logicielset représente la plus…

Kimsuky utilise l’extension Chrome TRANSLATEXT pour voler des données sensibles

28 juin 2024RédactionCyberespionnage / Cyberattaque L’acteur malveillant lié à la Corée du Nord, connu sous le nom de Kimsuky, a été associé à l’utilisation d’une nouvelle extension malveillante de Google…

GitLab publie un correctif pour une vulnérabilité critique du pipeline CI/CD et 13 autres

28 juin 2024RédactionSécurité logicielle / DevOps GitLab a publié Mises à jour de sécurité pour corriger 14 failles de sécurité, dont une vulnérabilité critique qui pourrait être exploitée pour exécuter…

8220 Gang exploite les failles du serveur Oracle WebLogic pour l’extraction de crypto-monnaie

28 juin 2024RédactionLogiciels malveillants / Cryptomonnaies Les chercheurs en sécurité ont fait la lumière sur l’opération d’extraction de cryptomonnaie menée par le 8220 Groupe en exploitant les failles de sécurité…