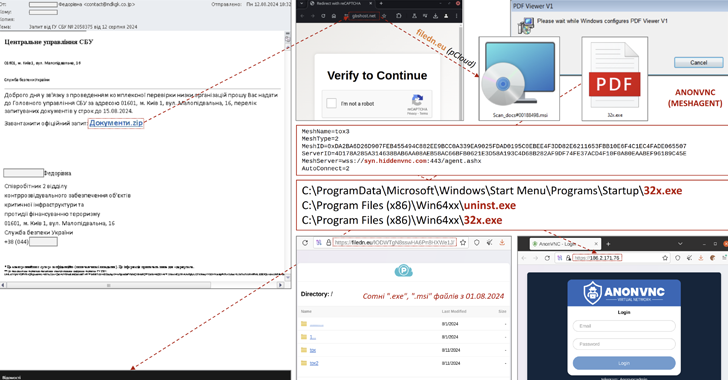

L’équipe d’intervention d’urgence informatique d’Ukraine (CERT-UA) a averti d’une nouvelle campagne de phishing qui se fait passer pour le Service de sécurité ukrainien pour diffuser des logiciels malveillants capables d’accéder au bureau à distance.

L’agence suit cette activité sous le nom UAC-0198. On estime que plus de 100 ordinateurs ont été infectés depuis juillet 2024, y compris ceux liés aux organismes gouvernementaux du pays.

Les chaînes d’attaque impliquent la distribution massive d’e-mails pour délivrer un fichier d’archive ZIP contenant un fichier d’installation MSI, dont l’ouverture conduit au déploiement d’un malware appelé ANONVNC.

ANONVNC, qui est basé sur un outil de gestion à distance open source appelé Agent de maillagepermet un accès furtif et non autorisé aux hôtes infectés.

Le développement intervient alors que CERT-UA attribué le groupe de pirates UAC-0102 aux attaques de phishing propageant des pièces jointes HTML qui imitent la page de connexion de UKR.NET pour voler les informations d’identification des utilisateurs.

Au cours des dernières semaines, l’agence a également mis en garde contre une augmentation des campagnes de diffusion du malware PicassoLoader dans le but final de déployer Cobalt Strike Beacon sur des systèmes compromis. Les attaques ont été liées à un acteur malveillant identifié comme UAC-0057.

« Il est raisonnable de supposer que les objets d’intérêt de l’UAC-0057 pourraient être à la fois des spécialistes des bureaux de projet et leurs « contractants » parmi les employés des gouvernements locaux concernés de l’Ukraine », a déclaré le CERT-UA. dit.