Les installateurs de trois produits logiciels différents développés par une société indienne nommée Conceptworld ont été des chevaux de Troie pour distribuer des logiciels malveillants volant des informations.

Les installateurs correspondent à Notezilla, RecentX et Copywhiz, selon la société de cybersécurité Rapid7, qui a découvert la compromission de la chaîne d’approvisionnement le 18 juin 2024. Le problème a depuis été résolu par Conceptworld le 24 juin dans les 12 heures suivant la divulgation responsable.

“Les installateurs ont été des chevaux de Troie pour exécuter des logiciels malveillants voleurs d’informations capables de télécharger et d’exécuter des charges utiles supplémentaires”, a déclaré la société. ditajoutant que les versions malveillantes avaient une taille de fichier plus grande que leurs homologues légitimes.

Plus précisément, le malware est équipé pour voler les identifiants du navigateur et les informations du portefeuille de cryptomonnaie, enregistrer le contenu du presse-papiers et les frappes au clavier, et télécharger et exécuter des charges utiles supplémentaires sur les hôtes Windows infectés. Il met également en place la persistance à l’aide d’une tâche planifiée pour exécuter la charge utile principale toutes les trois heures.

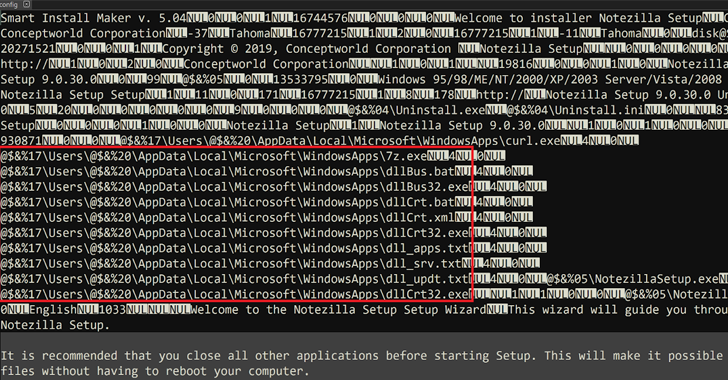

Il n’est actuellement pas clair comment le domaine officiel “conceptworld[.]com” a été violé pour mettre en place les programmes d’installation contrefaits. Cependant, une fois installé, l’utilisateur est invité à poursuivre le processus d’installation associé au logiciel réel, alors qu’il est également conçu pour supprimer et exécuter un binaire “dllCrt32.exe” responsable de l’exécution. un script batch “dllCrt.bat.”

Outre l’établissement de la persistance sur la machine, elle est configurée pour exécuter un autre fichier (« dllBus32.exe »), qui, à son tour, établit des connexions avec un serveur de commande et de contrôle (C2) et intègre des fonctionnalités permettant de voler des données sensibles ainsi que de récupérer et d’exécuter davantage de charges utiles.

Cela inclut la collecte d’informations d’identification et d’autres informations provenant de Google Chrome, Mozilla Firefox et de plusieurs portefeuilles de crypto-monnaie (par exemple, Atomic, Coinomi, Electrum, Exodus et Guarda). Il est également capable de collecter des fichiers correspondant à un ensemble spécifique d’extensions (.txt, .doc, .png et .jpg), d’enregistrer les frappes au clavier et de récupérer le contenu du presse-papiers.

“Les programmes d’installation malveillants observés dans ce cas ne sont pas signés et ont une taille de fichier incompatible avec les copies du programme d’installation légitime”, a déclaré Rapid7.

Il est recommandé aux utilisateurs qui ont téléchargé un programme d’installation pour Notezilla, recentX ou Copywhiz en juin 2024 d’examiner leurs systèmes à la recherche de signes de compromission et de prendre les mesures appropriées, telles que la création d’une nouvelle image de ceux concernés, pour annuler les modifications néfastes.