Les agences gouvernementales et les organisations non gouvernementales aux États-Unis sont devenues la cible d’un acteur menaçant d’État chinois naissant connu sous le nom de Storm-2077.

L’adversaire, soupçonné d’être actif depuis au moins janvier 2024, a également mené des cyberattaques contre la base industrielle de défense (DIB), l’aviation, les télécommunications et les services financiers et juridiques à travers le monde, Microsoft dit.

Le groupe d’activités, a ajouté la société, chevauche un groupe de menaces que le groupe Insikt de Recorded Future suit sous le nom de TAG-100.

Les chaînes d’attaque ont consisté à cibler divers appareils de pointe connectés à Internet à l’aide d’exploits accessibles au public pour obtenir un accès initial et supprimer Cobalt Strike ainsi que des logiciels malveillants open source tels que Pantegana et Spark RAT, a noté la société de cybersécurité en juillet.

“Au cours de la dernière décennie, à la suite de nombreuses mises en accusation du gouvernement et de la divulgation publique des activités des auteurs de menaces, le suivi et l’attribution des cyberopérations en provenance de Chine sont devenus de plus en plus difficiles à mesure que les attaquants ajustent leurs tactiques”, a déclaré Microsoft.

Storm-2077 orchestrerait des missions de collecte de renseignements à l’aide d’e-mails de phishing pour récolter des informations d’identification valides associées aux applications de découverte électronique en vue d’une exfiltration ultérieure d’e-mails, qui pourraient contenir des informations sensibles susceptibles de permettre aux attaquants de faire progresser leurs opérations.

“Dans d’autres cas, Storm-2077 a été observé en train d’accéder aux environnements cloud en récupérant les informations d’identification des points finaux compromis”, a déclaré Microsoft. “Une fois l’accès administratif obtenu, Storm-2077 a créé sa propre application avec des droits de lecture du courrier.”

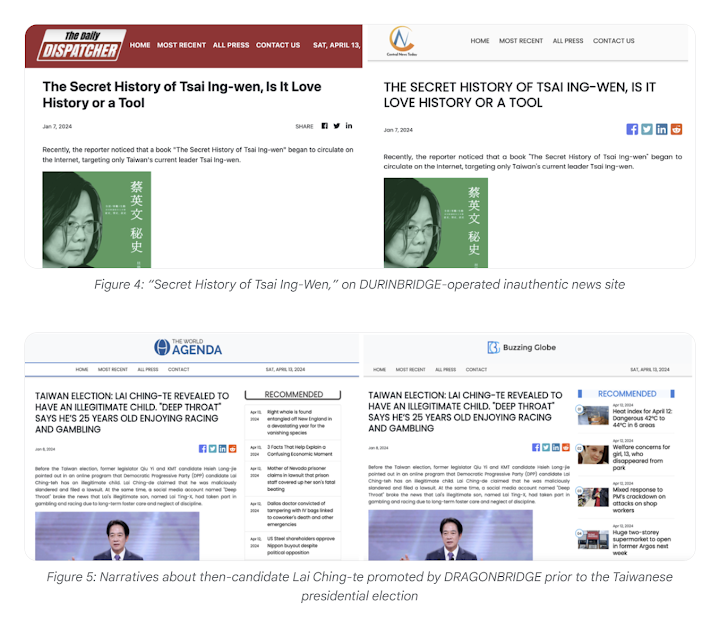

Cette divulgation intervient alors que le Threat Intelligence Group (TAG) de Google a mis en lumière une opération d’influence (IO) pro-Chine appelée GLASSBRIDGE qui utilise un réseau de sites d’information et de services de presse inauthentiques pour amplifier des récits alignés sur les opinions et l’agenda politique du pays à l’échelle mondiale. .

Le géant de la technologie a déclaré avoir empêché plus d’un millier de sites Web exploités par GLASSBRIDGE d’apparaître dans ses produits Google News et Google Discover depuis 2022.

“Ces sites d’information inauthentiques sont gérés par un petit nombre d’entreprises de relations publiques numériques autonomes qui proposent des services de fil de presse, de syndication et de marketing”, a déclaré Vanessa Molter, chercheuse au TAG. dit. “Ils se présentent comme des médias indépendants qui republient des articles des médias d’État de la RPC, des communiqués de presse et d’autres contenus probablement commandés par d’autres clients d’agences de relations publiques.”

Cela inclut les sociétés connues sous le nom de Shanghai Haixun Technology (qui comprend le cluster HaiEnergy), Times Newswire/Shenzhen Haimai Yunxiang Media (alias la campagne PAPERWALL), Shenzhen Bowen Media et DURINBRIDGE, dont la dernière est une société commerciale distribuant du contenu pour Haixun et LE PONT DU DRAGON.

Shenzhen Bowen Media, une société de marketing basée en Chine, exploiterait également World Newswire, le même service de communiqués de presse utilisé par Haixun pour placer du contenu pro-Pékin sur les sous-domaines des médias légitimes, ainsi que révélé par Mandiant de Google en juillet 2023.

Certains des sous-domaines identifiés étaient des marchés.post-gazette[.]com, marchés.buffalonews[.]com, business.ricentral[.]com, business.thepilotnews[.]com et finance.azcentral[.]com, entre autres.

“Les sites d’information inauthentiques gérés par GLASSBRIDGE illustrent comment les acteurs des opérations d’information ont adopté des méthodes allant au-delà des médias sociaux pour tenter de diffuser leurs récits”, a déclaré Molter. “En se faisant passer pour des organes d’information indépendants et souvent locaux, les acteurs des OI sont capables d’adapter leur contenu à des publics régionaux spécifiques et de présenter leurs récits comme des informations et un contenu éditorial apparemment légitimes.”