Les autorités chargées de l’application de la loi ont annoncé le démantèlement d’un réseau criminel international qui utilisait une plateforme de phishing pour déverrouiller des téléphones portables volés ou perdus.

La plateforme de phishing-as-a-service (PhaaS), appelée iServer, aurait fait plus de 483 000 victimes dans le monde, avec en tête le Chili (77 000), la Colombie (70 000), l’Équateur (42 000), le Pérou (41 500), l’Espagne (30 000) et l’Argentine (29 000).

« Les victimes sont principalement des ressortissants hispanophones de pays européens, nord-américains et sud-américains », a indiqué Europol. dit dans un communiqué de presse.

L’action, baptisée Opération Kaerb, a impliqué la participation des forces de l’ordre et des agences judiciaires d’Espagne, d’Argentine, du Chili, de Colombie, d’Équateur et du Pérou.

Conformément à la exercice conjoint survenu entre le 10 et le 17 septembre, un ressortissant argentin chargé de développer et de gérer le service PhaaS depuis 2018 a été arrêté.

Au total, l’opération a permis 17 arrestations, 28 perquisitions et la saisie de 921 objets, dont des téléphones portables, des appareils électroniques, des véhicules et des armes. Jusqu’à 1,2 million de téléphones portables auraient été débloqués à ce jour.

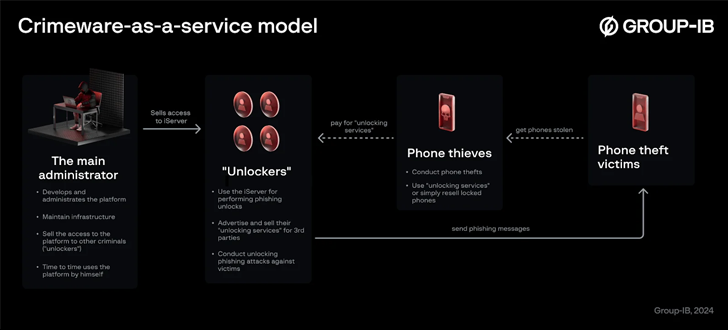

« Bien qu’iServer soit essentiellement une plate-forme de phishing automatisée, son objectif spécifique de collecte d’informations d’identification pour déverrouiller les téléphones volés le distingue des offres classiques de phishing en tant que service », a déclaré Group-IB. dit.

iServer, selon la société basée à Singapour, proposait une interface Web permettant aux criminels peu qualifiés, connus sous le nom de « déverrouilleurs », de siphonner les mots de passe des appareils et les informations d’identification des utilisateurs à partir de plates-formes mobiles basées sur le cloud, leur permettant ainsi de contourner le mode perdu et de déverrouiller les appareils.

L’administrateur du syndicat du crime a annoncé l’accès à ces déverrouilleurs, qui, à leur tour, ont utilisé iServer non seulement pour effectuer des déverrouillages par phishing, mais également pour vendre leurs offres à d’autres tiers, tels que des voleurs de téléphones.

Les débloceurs de téléphones sont également responsables de l’envoi de faux messages aux victimes de vol de téléphone dans le but de recueillir des données permettant d’accéder à ces appareils. Ils y parviennent en envoyant des SMS qui incitent les destinataires à localiser leur téléphone perdu en cliquant sur un lien.

Cela déclenche une chaîne de redirection qui conduit finalement la victime vers une page de destination l’invitant à saisir ses informations d’identification, le code d’accès de l’appareil et les codes d’authentification à deux facteurs (2FA), qui sont ensuite utilisés de manière abusive pour obtenir un accès illicite à l’appareil, désactiver le mode perdu et dissocier l’appareil du compte du propriétaire.

« iServer automatise la création et la diffusion de pages de phishing qui imitent les plateformes mobiles populaires basées sur le cloud, avec plusieurs implémentations uniques qui améliorent son efficacité en tant qu’outil de cybercriminalité », a déclaré Group-IB.

Une plateforme fantôme détruite dans le cadre d’une action mondiale

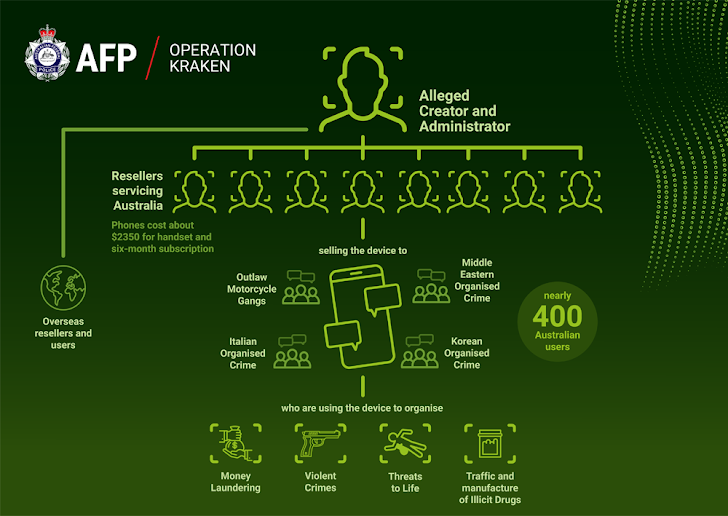

Cette évolution intervient alors qu’Europol et la police fédérale australienne (AFP) ont révélé le démantèlement d’un réseau de communications cryptées appelé Ghost (« www.ghostchat[.]filet« ) qui a facilité le crime grave et organisé à travers le monde.

La plateforme, qui était incluse dans un smartphone Android personnalisé pour environ 1 590 dollars pour un abonnement de six mois, était utilisée pour mener un large éventail d’activités illégales, telles que le trafic, le blanchiment d’argent et même des actes de violence extrême. Elle n’est que le dernier ajout à une liste de services similaires comme Phantom Secure, EncroChat, Sky ECC et Exclu qui ont été fermés pour des raisons similaires.

« La solution utilisait trois normes de cryptage et offrait la possibilité d’envoyer un message suivi d’un code spécifique qui entraînerait l’autodestruction de tous les messages sur le téléphone cible », a déclaré Europol. dit« Cela a permis aux réseaux criminels de communiquer en toute sécurité, d’échapper à la détection, de contrer les mesures médico-légales et de coordonner leurs opérations illégales au-delà des frontières. »

Plusieurs milliers de personnes auraient utilisé la plateforme, avec environ 1 000 messages échangés via le service chaque jour avant sa perturbation.

Au cours de l’enquête qui a débuté en mars 2022, 51 suspects ont été arrêtés : 38 en Australie, 11 en Irlande, un au Canada et un en Italie appartenant au groupe mafieux italien Sacra Corona Unita.

En tête de liste se trouve un homme de 32 ans originaire de Sydney, en Nouvelle-Galles du Sud, qui a été accusé d’avoir créé et administré Ghost dans le cadre de l’opération Kraken, ainsi que plusieurs autres personnes accusées d’avoir utilisé la plateforme pour le trafic de cocaïne et de cannabis, de distribution de drogue et de fabrication d’un faux complot terroriste.

On pense que l’administrateur, Jay Je Yoon Jung, lancé Il y a neuf ans, il a été impliqué dans une entreprise criminelle qui lui a rapporté des millions de dollars de profits illégaux. Il a été appréhendé à son domicile de Narwee. L’opération a également permis de démanteler un laboratoire de drogue en Australie, ainsi que de confisquer des armes, de la drogue et un million d’euros en liquide.

L’AFP dit il a infiltré l’infrastructure de la plateforme pour lancer une attaque de la chaîne d’approvisionnement en logiciels en modifiant le processus de mise à jour du logiciel pour accéder au contenu stocké sur 376 téléphones actifs situés en Australie.

« Le paysage des communications cryptées est devenu de plus en plus fragmenté en raison des récentes actions des forces de l’ordre ciblant les plateformes utilisées par les réseaux criminels », a noté Europol.

« En réponse à cela, les acteurs criminels se tournent désormais vers une variété d’outils de communication moins connus ou personnalisés qui offrent divers degrés de sécurité et d’anonymat. Ce faisant, ils recherchent de nouvelles solutions techniques et utilisent également des applications de communication populaires pour diversifier leurs méthodes. »

L’agence chargée de l’application de la loi, en plus de souligner la nécessité d’accéder aux communications entre suspects pour lutter contre les crimes graves, a appelé les entreprises privées à veiller à ce que leurs plateformes ne deviennent pas des refuges pour les mauvais acteurs et à fournir des moyens d’accès légal aux données « sous contrôle judiciaire et dans le plein respect des droits fondamentaux ».

L’Allemagne démantèle 47 plateformes d’échange de crypto-monnaies

Ces actions coïncident également avec la saisie par l’Allemagne de 47 services d’échange de cryptomonnaies hébergés dans le pays qui ont permis des activités illégales de blanchiment d’argent pour des cybercriminels, notamment des groupes de ransomware, des revendeurs du darknet et des opérateurs de botnet. L’opération a été baptisée Échange final.

Les services ont été accusés de ne pas avoir mis en œuvre les programmes de connaissance du client (KYC) ou de lutte contre le blanchiment d’argent et d’avoir intentionnellement masqué la source des fonds obtenus de manière criminelle, permettant ainsi à la cybercriminalité de prospérer. Aucune arrestation n’a été annoncée publiquement.

« Les services d’échange ont permis des transactions de troc sans passer par un processus d’enregistrement et sans vérification de preuve d’identité », a déclaré l’Office fédéral de police criminelle (alias Bundeskriminalamt). dit« L’offre visait à échanger rapidement, facilement et anonymement des crypto-monnaies contre d’autres crypto-monnaies ou devises numériques afin de dissimuler leur origine. »

Le ministère américain de la Justice accuse deux personnes d’une escroquerie aux cryptomonnaies de 230 millions de dollars

Pour couronner les efforts des forces de l’ordre pour lutter contre la cybercriminalité, le ministère américain de la Justice (DoJ) a déclaré que deux suspects ont été arrêtés et accusés de complot visant à voler et blanchir plus de 230 millions de dollars en cryptomonnaie auprès d’une victime anonyme à Washington DC.

Malone Lam, 20 ans, et Jeandiel Serrano, 21 ans, ainsi que d’autres co-conspirateurs auraient commis des vols de cryptomonnaies au moins depuis août 2024 en accédant aux comptes des victimes, qui ont ensuite été blanchis via divers échanges et services de mixage.

Les bénéfices mal acquis ont ensuite été utilisés pour financer un style de vie extravagant, comme des voyages internationaux, des boîtes de nuit, des voitures de luxe, des montres, des bijoux, des sacs à main de créateurs et des maisons de location à Los Angeles et à Miami.

« Ils ont blanchi les produits, notamment en déplaçant les fonds via divers mélangeurs et échanges à l’aide de « chaînes de pelage », de portefeuilles de transfert et de réseaux privés virtuels (VPN) pour masquer leur véritable identité », a déclaré le ministère de la Justice. dit.