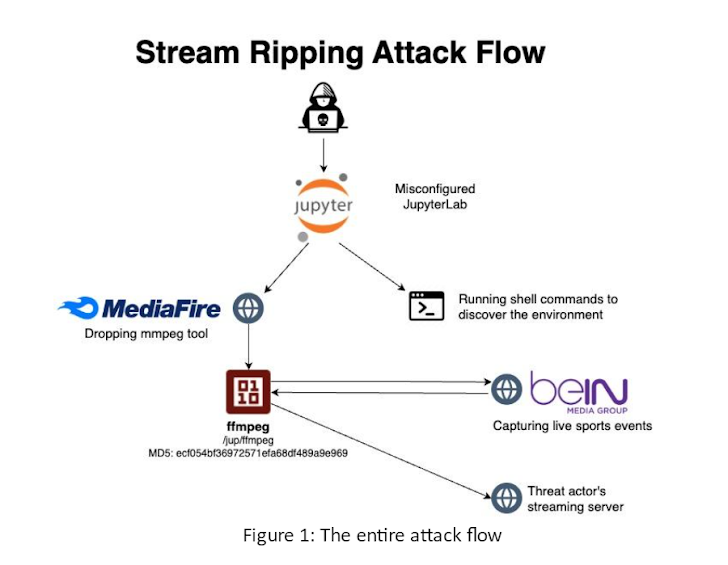

Des acteurs malveillants exploitent JupyterLab et Jupyter Notebooks mal configurés pour procéder à l’extraction de flux et permettre le piratage sportif à l’aide d’outils de capture de streaming en direct.

Les attaques impliquent le détournement de notebooks Jupyter non authentifiés pour établir un accès initial et effectuer une série d’actions conçues pour faciliter la diffusion illégale en direct d’événements sportifs, a déclaré Aqua dans un communiqué. rapport partagé avec The Hacker News.

La campagne secrète de piratage au sein d’environnements interactifs largement utilisés pour les applications de science des données a été découverte par la société de sécurité cloud à la suite d’une attaque contre ses pots de miel.

« Tout d’abord, l’attaquant a mis à jour le serveur, puis a téléchargé l’outil FFmpeg« , Assaf Morag, directeur du renseignement sur les menaces chez la société de sécurité cloud Aqua. « Cette action à elle seule ne constitue pas un indicateur suffisamment puissant pour que les outils de sécurité signalent une activité malveillante. »

« Ensuite, l’attaquant a exécuté FFmpeg pour capturer les flux en direct d’événements sportifs et les a redirigés vers son serveur. »

En un mot, l’objectif final de la campagne est de télécharger FFmpeg depuis MediaFire et de l’utiliser pour enregistrer les flux d’événements sportifs en direct du réseau qatari beIN Sports et dupliquer la diffusion sur leur serveur illégal via ustream.[.]TV.

On ne sait pas clairement qui est à l’origine de cette campagne, même si certains éléments indiquent qu’ils pourraient être d’origine arabophone en raison de l’une des adresses IP utilisées (41.200.191[.]23).

« Cependant, il est essentiel de garder à l’esprit que les attaquants ont accédé à un serveur destiné à l’analyse des données, ce qui pourrait avoir de graves conséquences sur les opérations de n’importe quelle organisation », a déclaré Morag.

« Les risques potentiels incluent le déni de service, la manipulation de données, le vol de données, la corruption des processus d’IA et de ML, le mouvement latéral vers des environnements plus critiques et, dans le pire des cas, des dommages financiers et de réputation importants. »