Les travailleurs nord-coréens des technologies de l’information (IT) qui obtiennent un emploi sous de fausses identités dans des entreprises occidentales volent non seulement de la propriété intellectuelle, mais intensifient également leurs efforts en exigeant des rançons afin de ne pas la divulguer, marquant un nouveau tournant dans leurs attaques motivées par des raisons financières.

« Dans certains cas, des travailleurs frauduleux ont exigé le paiement d’une rançon à leurs anciens employeurs après avoir obtenu un accès privilégié, une tactique non observée dans les programmes précédents », a déclaré la Secureworks Counter Threat Unit (CTU). dit dans une analyse publiée cette semaine. « Dans un cas, un entrepreneur a exfiltré des données exclusives presque immédiatement après avoir commencé à travailler à la mi-2024. »

Cette activité, a ajouté la société de cybersécurité, partage des similitudes avec un groupe de menaces qu’elle suit sous le nom de Nickel Tapestry, également connu sous les noms de Famous Chollima et UNC5267.

Le stratagème frauduleux des informaticiens, orchestré dans le but de promouvoir les intérêts stratégiques et financiers de la Corée du Nord, fait référence à une opération de menace interne qui implique l’infiltration d’entreprises en Occident afin de générer des revenus illicites pour le pays frappé par les sanctions.

Ces travailleurs nord-coréens sont généralement envoyés dans des pays comme la Chine et la Russie, d’où ils se présentent comme des travailleurs indépendants à la recherche d’opportunités d’emploi potentielles. Comme autre option, il a également été constaté qu’ils volaient l’identité de personnes légitimes résidant aux États-Unis pour atteindre les mêmes objectifs.

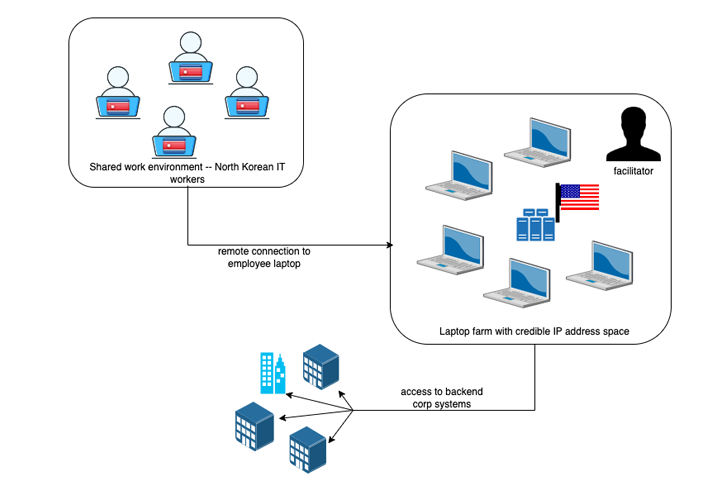

Ils sont également connus pour demander des modifications aux adresses de livraison des ordinateurs portables fournis par l’entreprise, les redirigeant souvent vers des intermédiaires dans des fermes d’ordinateurs portables, qui sont rémunérés pour leurs efforts par des facilitateurs basés à l’étranger et sont chargés d’installer des logiciels de bureau à distance permettant aux Nord-Coréens de acteurs pour se connecter aux ordinateurs.

De plus, plusieurs entrepreneurs pourraient finir par être embauchés par la même entreprise ou, alternativement, une personne pourrait assumer plusieurs personnalités.

Secureworks a déclaré avoir également observé des cas dans lesquels de faux sous-traitants ont demandé l’autorisation d’utiliser leurs propres ordinateurs portables personnels et ont même amené les organisations à annuler entièrement l’envoi de l’ordinateur portable parce qu’elles avaient modifié l’adresse de livraison pendant le transport.

« Ce comportement s’aligne sur la stratégie de Nickel Tapestry consistant à tenter d’éviter les ordinateurs portables d’entreprise, éliminant potentiellement le besoin d’un facilitateur dans le pays et limitant l’accès aux preuves médico-légales », a-t-il déclaré. « Cette tactique permet aux entrepreneurs d’utiliser leurs ordinateurs portables personnels pour accéder à distance au réseau de l’organisation. »

Signe que les acteurs de la menace évoluent et font passer leurs activités à un niveau supérieur, des preuves ont été révélées démontrant comment un entrepreneur dont l’emploi a été licencié par une entreprise anonyme pour mauvaise performance a eu recours à l’envoi d’e-mails d’extorsion comprenant des pièces jointes ZIP contenant la preuve du vol. données.

« Ce changement modifie considérablement le profil de risque associé à l’embauche par inadvertance d’informaticiens nord-coréens », a déclaré Rafe Pilling, directeur du renseignement sur les menaces chez Secureworks CTU, dans un communiqué. « Ils ne recherchent plus seulement un salaire régulier, ils recherchent des sommes plus élevées, plus rapidement, par le biais du vol de données et de l’extorsion, au sein des défenses de l’entreprise. »

Pour faire face à cette menace, les organisations ont été invitées à être vigilantes pendant le processus de recrutement, notamment en effectuant des contrôles d’identité approfondis, en réalisant des entretiens en personne ou par vidéo, et en étant à l’affût des tentatives de réacheminement du matériel informatique d’entreprise envoyé aux sous-traitants déclarés. l’adresse du domicile, l’acheminement des chèques de paie vers des services de transfert d’argent et l’accès au réseau de l’entreprise avec des outils d’accès à distance non autorisés.

« Cette escalade et les comportements répertoriés dans l’alerte du FBI démontrent la nature calculée de ces stratagèmes », a déclaré la CTU de Secureworks, soulignant le comportement financier suspect des travailleurs et leurs tentatives d’éviter d’activer la vidéo pendant les appels.

« L’émergence de demandes de rançon marque un changement notable par rapport aux précédents projets Nickel Tapestry. Cependant, l’activité observée avant l’extorsion s’aligne sur les projets précédents impliquant des travailleurs nord-coréens. »