Les entreprises du monde entier ont été touchées par des perturbations généralisées de leurs postes de travail Windows résultant d’une mise à jour défectueuse publiée par la société de cybersécurité CrowdStrike.

« CrowdStrike travaille activement avec les clients touchés par un défaut détecté dans une seule mise à jour de contenu pour les hôtes Windows », a déclaré le PDG de la société, George Kurtz. dit dans un déclaration« Les hôtes Mac et Linux ne sont pas concernés. Il ne s’agit pas d’un incident de sécurité ni d’une cyberattaque. »

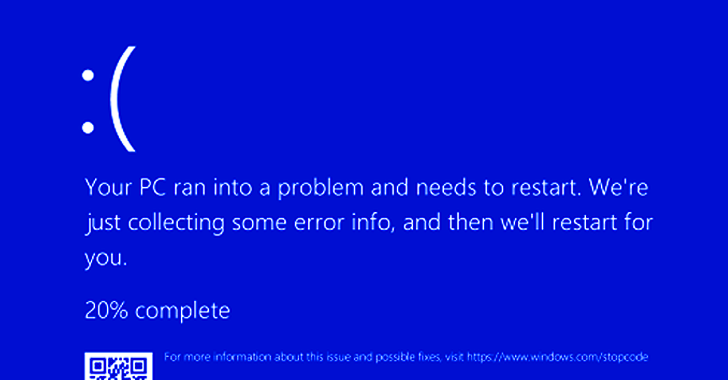

L’entreprise, qui reconnu « rapports de [Blue Screens of Death] sur les hôtes Windows », a ajouté qu’il avait identifié le problème et qu’un correctif avait été déployé pour son produit Falcon Sensor, exhortant les clients à se référer au portail d’assistance pour les dernières mises à jour.

Pour les systèmes qui ont déjà été touchés par le problème, les instructions d’atténuation sont répertoriées ci-dessous :

- Démarrez Windows en mode sans échec ou dans l’environnement de récupération Windows

- Accédez au répertoire C:WindowsSystem32driversCrowdStrike

- Recherchez le fichier nommé « C-00000291*.sys » et supprimez-le

- Redémarrez l’ordinateur ou le serveur normalement

Il convient de noter que la panne a également eu un impact sur Google Cloud Compute Engine, provoquant le blocage des machines virtuelles Windows utilisant csagent.sys de CrowdStrike et leur entrée dans un état de redémarrage inattendu.

« Après avoir reçu automatiquement un patch défectueux de CrowdStrike, les machines virtuelles Windows se bloquent et ne peuvent plus redémarrer », a-t-il déclaré. dit« Les machines virtuelles Windows actuellement opérationnelles ne devraient plus être affectées. »

Microsoft Azure a également publié une mise à jour similaire, indiquant qu’elle « a reçu des rapports de récupération réussie de certains clients tentant plusieurs opérations de redémarrage de machines virtuelles sur les machines virtuelles affectées » et que « plusieurs redémarrages (jusqu’à 15 ont été signalés) peuvent être nécessaires ».

Amazon Web Services (AWS), pour sa part, dit elle a pris des mesures pour atténuer le problème pour autant d’instances Windows, d’espaces de travail Windows et d’applications Appstream que possible, recommandant aux clients toujours affectés par le problème de « prendre des mesures pour rétablir la connectivité ».

Kevin Beaumont, chercheur en sécurité dit « J’ai obtenu le pilote CrowdStrike qu’ils ont envoyé via la mise à jour automatique. Je ne sais pas comment cela s’est produit, mais le fichier n’est pas un pilote correctement formaté et provoque le blocage de Windows à chaque fois. »

« CrowdStrike est le produit EDR de premier ordre, et il est présent sur tous les appareils, des points de vente aux distributeurs automatiques de billets, etc. Il s’agira probablement du plus grand incident « cybernétique » jamais enregistré au monde en termes d’impact. »

Les compagnies aériennes, les institutions financières, les chaînes d’alimentation et de vente au détail, les hôpitaux, les hôtels, les organismes de presse, les réseaux ferroviaires et les entreprises de télécommunications sont parmi le beaucoup entreprises Les actions de CrowdStrike ont chuté de 15 % lors des échanges avant bourse aux États-Unis.

« L’événement actuel semble – même en juillet – être l’un des problèmes cybernétiques les plus importants de 2024 », a déclaré Omer Grossman, directeur des systèmes d’information (CIO) de CyberArk, dans un communiqué partagé avec The Hacker News. « Les dommages causés aux processus commerciaux au niveau mondial sont dramatiques. Le problème est dû à une mise à jour logicielle du produit EDR de CrowdStrike. »

« Il s’agit d’un produit qui fonctionne avec des privilèges élevés et qui protège les terminaux. Un dysfonctionnement de ce produit peut, comme nous le voyons dans l’incident actuel, provoquer le blocage du système d’exploitation. »

La récupération devrait prendre plusieurs jours car le problème doit être résolu manuellement, point de terminaison par point de terminaison, en les démarrant en mode sans échec et en supprimant le pilote bogué, a souligné Grossman, ajoutant que la cause profonde du dysfonctionnement sera du « plus grand intérêt ».

Jake Moore, conseiller en sécurité mondiale chez ESET, une société slovaque de cybersécurité, a déclaré à The Hacker News que l’incident mettait en évidence la nécessité de mettre en place plusieurs « mesures de sécurité intégrées » et de diversifier l’infrastructure informatique.

« Les mises à niveau et la maintenance des systèmes et des réseaux peuvent involontairement inclure de petites erreurs, qui peuvent avoir des conséquences de grande envergure, comme celles vécues aujourd’hui par les clients de CrowdStrike », a déclaré Moore.

« Un autre aspect de cet incident concerne la « diversité » dans l’utilisation des infrastructures informatiques à grande échelle. Cela s’applique aux systèmes critiques comme les systèmes d’exploitation (OS), les produits de cybersécurité et d’autres applications déployées à l’échelle mondiale. Lorsque la diversité est faible, un seul incident technique, sans parler d’un problème de sécurité, peut entraîner des pannes à l’échelle mondiale avec des répercussions ultérieures. »

Cette évolution intervient alors que Microsoft se remet d’une panne distincte qui a causé des problèmes avec les applications et services Microsoft 365, notamment Defender, Intune, OneNote, OneDrive Entreprise, SharePoint Online, Windows 365, Viva Engage et Purview.

« Un changement de configuration dans une partie de nos charges de travail back-end Azure a provoqué une interruption entre les ressources de stockage et de calcul, ce qui a entraîné des pannes de connectivité affectant les services Microsoft 365 en aval dépendant de ces connexions », a déclaré le géant de la technologie. dit.

Omkhar Arasaratnam, directeur général d’OpenSSF, a déclaré que les pannes de Microsoft-CrowdStrike soulignent la fragilité des chaînes d’approvisionnement monoculturelles et ont souligné l’importance de la diversité dans les piles technologiques pour une plus grande résilience et sécurité.

« Les chaînes d’approvisionnement monoculturelles (système d’exploitation unique, EDR unique) sont intrinsèquement fragiles et sujettes aux défaillances systémiques, comme nous l’avons vu », a souligné Arasaratnam. « Une bonne ingénierie système nous indique que les changements dans ces systèmes doivent être déployés progressivement, en observant l’impact par petites tranches plutôt que d’un seul coup. Les écosystèmes plus diversifiés peuvent tolérer des changements rapides car ils sont résilients aux problèmes systémiques. »