Se ha revelado una vulnerabilidad de seguridad crítica en la implementación de Autorización Abierta (OAuth) del marco de desarrollo de aplicaciones Expo.io.

La deficiencia, asignó el identificador CVE CVE-2023-28131, tiene una clasificación de gravedad de 9,6 en el sistema de puntuación CVSS. Empresa de seguridad API Salt Labs dicho el problema brindó servicios utilizando el marco susceptible a la fuga de credenciales, que luego podría usarse para secuestrar cuentas y desviar datos confidenciales.

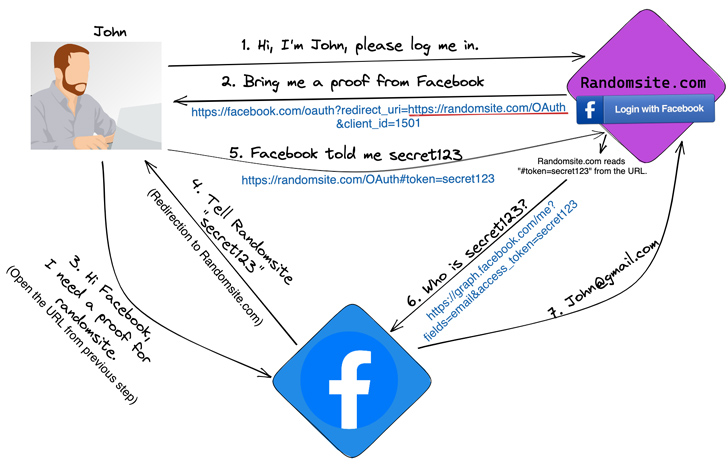

Bajo ciertas circunstancias, un actor de amenazas podría haber aprovechado la falla para realizar acciones arbitrarias en nombre de un usuario comprometido en varias plataformas como Facebook, Google o Twitter.

Expo, similar a Electron, es una plataforma de código abierto para desarrollar aplicaciones nativas universales que se ejecutan en Android, iOS y la web.

Vale la pena señalar que para que el ataque tenga éxito, los sitios y las aplicaciones que usan Expo deben haber configurado la configuración del proxy AuthSession para el inicio de sesión único (SSO) usando un proveedor externo como Google y Facebook.

Dicho de otra manera, la vulnerabilidad podría aprovecharse para enviar el token secreto asociado con un proveedor de inicio de sesión (por ejemplo, Facebook) a un dominio controlado por un actor y usarlo para tomar el control de la cuenta de la víctima.

Esto, a su vez, se logra engañando al usuario objetivo para que haga clic en un enlace especialmente diseñado que podría enviarse a través de vectores tradicionales de ingeniería social como correo electrónico, mensajes SMS o un sitio web dudoso.

Expo, en un aviso, dijo que implementó una revisión dentro de las horas posteriores a la divulgación responsable el 18 de febrero de 2023. También se recomienda que los usuarios emigrar desde el uso de proxies API de AuthSession hasta el registro directo de esquemas de URL de enlace profundo con proveedores de autenticación de terceros para habilitar las funciones de SSO.

“La vulnerabilidad habría permitido a un atacante potencial engañar a un usuario para que visite un enlace malicioso, inicie sesión en un proveedor de autenticación de terceros y, sin darse cuenta, revele sus credenciales de autenticación de terceros”, dijo James Ide de Expo. dicho.

“Esto se debió a que auth.expo.io solía almacenar la información de una aplicación URL de devolución de llamada antes de que el usuario confirmara explícitamente que confía en la URL de devolución de llamada”.

Zero Trust + Deception: ¡Aprende a ser más astuto que los atacantes!

Descubra cómo Deception puede detectar amenazas avanzadas, detener el movimiento lateral y mejorar su estrategia Zero Trust. ¡Únase a nuestro seminario web perspicaz!

La divulgación sigue a la descubrimiento de problemas similares de OAuth en Booking.com (y su sitio hermano Kayak.com) que podrían haberse aprovechado para tomar el control de la cuenta de un usuario, obtener una visibilidad completa de sus datos personales o de tarjetas de pago y realizar acciones en nombre de la víctima.

Los hallazgos también se producen semanas después de que la empresa suiza de ciberseguridad Sonar detallado un recorrido de ruta y una falla de inyección SQL en el sistema de gestión de contenido empresarial Pimcore (CVE-2023-28438) que un adversario puede abusar para ejecutar código PHP arbitrario en el servidor con los permisos del servidor web.

Sonar, allá por marzo de 2023, también reveló una vulnerabilidad de secuencias de comandos entre sitios no autenticada y almacenada que afecta a las versiones de LibreNMS 22.10.0 y anteriores que podría explotarse para obtener la ejecución remota de código cuando el Protocolo simple de administración de red (SNMP) está habilitado.