Etiket: como hackear

La botnet Ngioweb impulsa la red proxy residencial NSOCKS que explota dispositivos IoT

El malware conocido como Ngioweb se ha utilizado para impulsar un notorio servicio de proxy residencial llamado NSOCKS, así como por otros servicios como VN5Socks y Shopsocks5, revelan nuevos hallazgos…

Cuentas privilegiadas, amenazas ocultas: por qué la seguridad del acceso privilegiado debe ser una máxima prioridad

19 de noviembre de 2024Las noticias de los piratas informáticosAmenaza interna/Seguridad de credenciales Las cuentas privilegiadas son puertas de entrada bien conocidas para posibles amenazas a la seguridad. Sin embargo,…

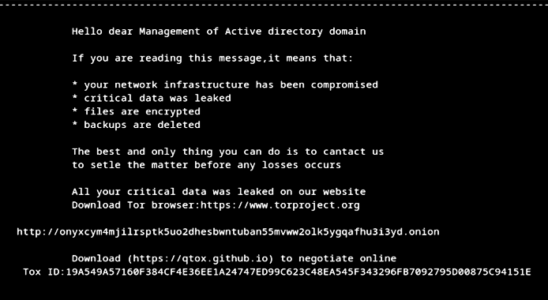

La nueva variante de ransomware ‘Helldown’ amplía los ataques a sistemas VMware y Linux

Los investigadores de ciberseguridad han arrojado luz sobre una variante de Linux de una cepa de ransomware relativamente nueva llamada Helldown, lo que sugiere que los actores de amenazas están…

Hackers chinos explotan T-Mobile y otras empresas de telecomunicaciones estadounidenses en una campaña de espionaje más amplia

El gigante estadounidense de las telecomunicaciones T-Mobile ha confirmado que también se encontraba entre las empresas que fueron atacadas por actores de amenazas chinos para obtener acceso a información valiosa.…

Sitios de descuentos falsos aprovechan el Black Friday para secuestrar información de los compradores

Una nueva campaña de phishing está dirigida a compradores de comercio electrónico en Europa y Estados Unidos con páginas falsas que imitan marcas legítimas con el objetivo de robar su…

La nueva función de correo electrónico protegido de Gmail permite a los usuarios crear alias para la privacidad del correo electrónico

18 de noviembre de 2024Ravie LakshmananPrivacidad/Seguridad del correo electrónico Google parece estar preparando una nueva función llamada Correo electrónico blindado que permite a los usuarios crear alias de correo electrónico…

El problema de los permisos y las identidades no humanas: por qué corregir las credenciales lleva más tiempo de lo que cree

Según una investigación de GitGuardian y CyberArk, El 79 % de los responsables de la toma de decisiones de TI informaron haber experimentado una filtración de secretos.frente al 75% del…

Nuevo malware sigiloso BabbleLoader detectado entregando ladrones WhiteSnake y Meduza

18 de noviembre de 2024Ravie LakshmananInteligencia sobre amenazas/ransomware Los investigadores de ciberseguridad han arrojado luz sobre un nuevo cargador de malware sigiloso llamado BabbleLoader que se ha observado en la…

Más allá del cumplimiento: la ventaja de realizar pruebas de penetración en red durante todo el año

18 de noviembre de 2024Las noticias de los piratas informáticosPruebas de penetración / Seguridad de red Los líderes de TI conocen el procedimiento: los reguladores y las aseguradoras cibernéticas exigen…

El problema de los permisos y las identidades no humanas: por qué corregir las credenciales lleva más tiempo de lo que cree

Según una investigación de GitGuardian y CyberArk, El 79 % de los responsables de la toma de decisiones de TI informaron haber experimentado una filtración de secretos.frente al 75% del…