Etiqueta: como hackear

Meta elimina 63.000 cuentas de Instagram vinculadas a estafas de sextorsión en Nigeria

25 de julio de 2024Sala de prensaCiberdelincuencia / Seguridad en línea Meta Platforms dijo el miércoles que tomó medidas para eliminar alrededor de 63.000 cuentas de Instagram en Nigeria que…

Los piratas informáticos norcoreanos pasan del ciberespionaje a los ataques de ransomware

25 de julio de 2024Sala de prensaMalware / Ciberespionaje Un actor de amenazas vinculado a Corea del Norte conocido por sus operaciones de espionaje cibernético se ha expandido gradualmente a…

Seminario web: Cómo proteger el espacio de trabajo moderno: lo que las empresas DEBEN saber sobre la seguridad de los navegadores empresariales

25 de julio de 2024Las noticias de los hackersSeguridad del navegador / Seguridad empresarial El navegador es el centro neurálgico del espacio de trabajo moderno. Sin embargo, irónicamente, el navegador…

Un fallo crítico del motor Docker permite a los atacantes eludir los complementos de autorización

25 de julio de 2024Sala de prensaSeguridad de contenedores/vulnerabilidad Docker advierte sobre una falla crítica que afecta a ciertas versiones de Docker Engine y que podría permitir a un atacante…

CISA añade fallos de Twilio, Authy e IE a la lista de vulnerabilidades explotadas

24 de julio de 2024Sala de prensaVulnerabilidad / Seguridad del software La Agencia de Seguridad de Infraestructura y Ciberseguridad de Estados Unidos (CISA) ha añadido dos fallos de seguridad a…

CrowdStrike explica el incidente del viernes que provocó el bloqueo de millones de dispositivos Windows

24 de julio de 2024Sala de prensaActualización de software/interrupción de TI La empresa de ciberseguridad CrowdStrike culpó el miércoles a un problema en su sistema de validación por causar que…

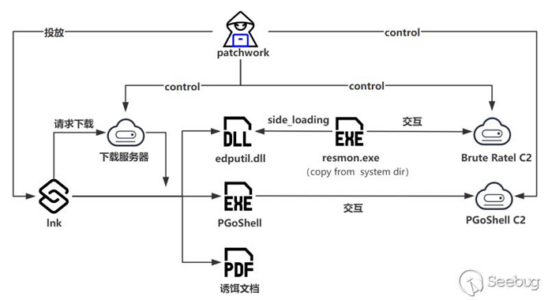

Los piratas informáticos de Patchwork atacan Bután con la herramienta avanzada Brute Ratel C4

24 de julio de 2024Sala de prensaEspionaje cibernético / Inteligencia sobre amenazas El actor de amenazas conocido como Patchwork ha sido vinculado a un ciberataque dirigido a entidades con vínculos…

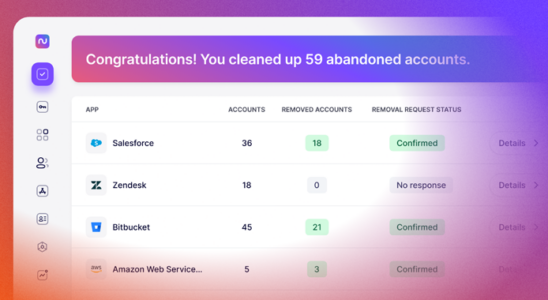

Cómo reducir el gasto y el riesgo de SaaS sin afectar la productividad

24 de julio de 2024Las noticias de los hackersGestión de SaaS / Gobernanza de TI Hay un factor fundamental detrás de la explosión moderna de la adopción de SaaS: la…

Falla en la aplicación Telegram es explotada para propagar malware oculto en videos

Una falla de seguridad de día cero en la aplicación móvil de Telegram para Android llamada EvilVideo hizo posible que los atacantes crearan archivos maliciosos disfrazados de videos de apariencia…

Cómo un centro de confianza resuelve su problema de cuestionario de seguridad

Los cuestionarios de seguridad no sólo son un inconveniente: son un problema recurrente para los equipos de seguridad y ventas. Son una pérdida de tiempo para las organizaciones, ya que…