Etiqueta: como hackear

Mentes sospechosas: amenazas internas en el mundo SaaS

6 de agosto de 2024Las noticias de los hackersSeguridad SaaS / Detección de amenazas A todo el mundo le encantan los giros argumentales con agentes dobles en las películas de…

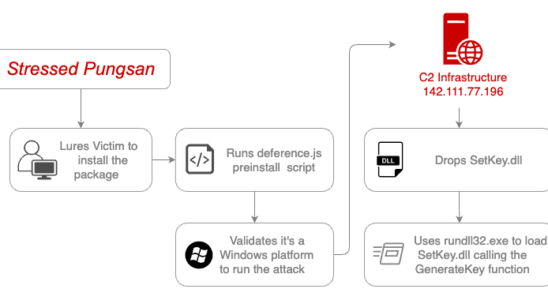

Los piratas informáticos norcoreanos Moonstone Sleet envían paquetes JS maliciosos al registro npm

6 de agosto de 2024Ravie LakshmananMalware / Seguridad de Windows El actor de amenazas vinculado a Corea del Norte conocido como Aguanieve de piedra lunar ha seguido enviando paquetes npm…

El nuevo software espía para Android LianSpy evita la detección mediante Yandex Cloud

6 de agosto de 2024Ravie LakshmananAndroid / Malware Los usuarios de Rusia han sido el objetivo de un software espía de Android no documentado previamente llamado LianSpy desde al menos…

Google corrige una nueva vulnerabilidad del kernel de Android explotada en la red

6 de agosto de 2024Ravie LakshmananSeguridad móvil / Vulnerabilidad Google ha solucionado una falla de seguridad de alta gravedad que afecta al kernel de Android y que ha sido explotada…

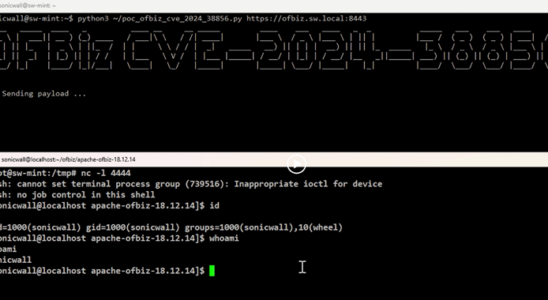

Nueva falla de día cero en Apache OFBiz ERP permite la ejecución remota de código

6 de agosto de 2024Ravie LakshmananSeguridad empresarial / Vulnerabilidad Se ha revelado una nueva vulnerabilidad de ejecución remota de código de preautenticación de día cero en el sistema de planificación…

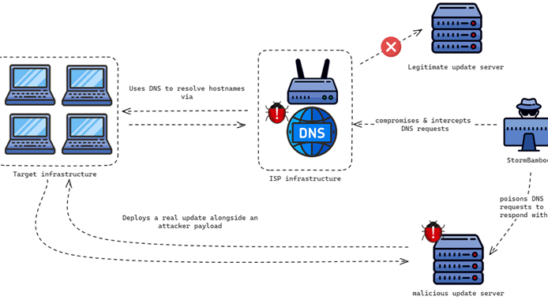

Hackers vinculados a China comprometen a ISP para implementar actualizaciones de software maliciosas

5 de agosto de 2024Ravie LakshmananSeguridad del navegador / Seguridad de Windows El actor de amenazas vinculado a China conocido como Panda evasivo comprometió a un proveedor de servicios de…

Mejorar la preparación para la respuesta ante incidentes con Wazuh

La respuesta a incidentes es un enfoque estructurado para gestionar y abordar las violaciones de seguridad o los ciberataques. Los equipos de seguridad deben superar desafíos como la detección oportuna,…

Organizaciones kazajas, blanco de ciberataques del tipo «Bloody Wolf»

5 de agosto de 2024Ravie LakshmananSeguridad de red / Inteligencia de amenazas Las organizaciones en Kazajstán son el objetivo de un grupo de actividades de amenazas denominado Lobo sangriento que…

Investigadores descubren fallas en Windows Smart App Control y SmartScreen

5 de agosto de 2024Ravie LakshmananInteligencia de amenazas/vulnerabilidad Investigadores de ciberseguridad han descubierto debilidades de diseño en Windows Smart App Control y SmartScreen de Microsoft que podrían permitir a los…

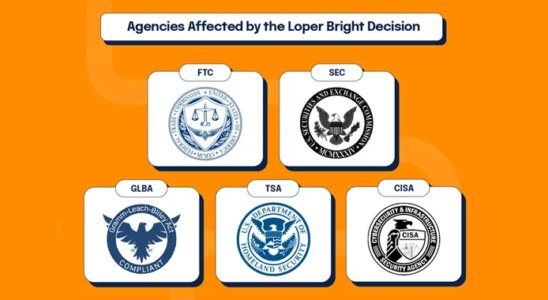

La decisión Loper Bright: cómo afecta a la legislación sobre ciberseguridad

5 de agosto de 2024Las noticias de los hackersDerecho de Ciberseguridad / Privacidad de Datos La decisión de Loper Bright ha tenido resultados impactantes: la Corte Suprema ha revocado cuarenta…