Los recientes ataques cibernéticos a la cadena de suministro están provocando que las regulaciones de seguridad cibernética en el sector financiero endurezcan los requisitos de cumplimiento, y se espera que otras industrias sigan sus pasos. Muchas empresas todavía no cuentan con métodos eficientes para gestionar las tareas de cumplimiento y seguridad de SaaS urgentes. Herramientas gratuitas de evaluación de riesgos SaaS son una manera fácil y práctica de brindar visibilidad y control inicial a la expansión de SaaS y Shadow AI. Estas herramientas ahora ofrecen actualizaciones incrementalesayudando a los profesionales de la seguridad a cumplir con el presupuesto o el nivel de madurez de su empresa.

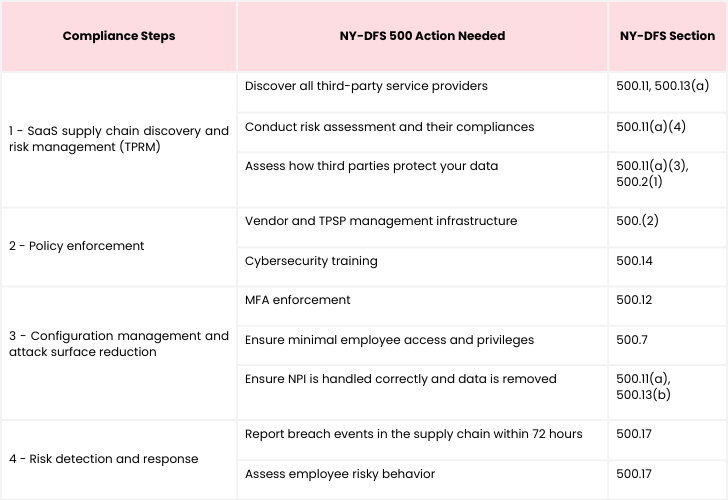

Presión regulatoria, proliferación de SaaS e IA, y aumento del riesgo de infracciones o fugas de datos a través de aplicaciones de terceros, hacen de la seguridad SaaS una de las áreas más interesantes para que los profesionales aprendan y adopten. Las nuevas regulaciones requerirán una sólida gestión del ciclo de vida de riesgos de SaaS de terceros que comience con el descubrimiento de servicios SaaS y la gestión de riesgos de terceros (TPRM) y termine con el requisito de los CISO de informar incidentes en su cadena de suministro dentro de las 72 horas. Regulaciones cibernéticas financieras como NY-DFS y DORA se basan en principios similares de reducción de riesgos a pesar de utilizar terminologías diferentes.

Lecciones que aprender de los requisitos de seguridad de SaaS financiero

Los profesionales de seguridad que comprenden los requisitos de cumplimiento cibernético del sector financiero están mejor equipados para gestionar su riesgo de SaaS y manejar otros marcos de cumplimiento. Se espera que estos principios subyacentes, categorizados en términos generales en cuatro pasos, se repliquen en múltiples industrias. Proporcionan una plantilla excelente para utilizar SaaS de forma segura, que debe aprenderse como una de las mejores prácticas de seguridad.

|

| *Asignación de los requisitos de NY-DFS a cuatro pasos de seguridad de SaaS |

1. Descubrimiento de terceros y gestión de riesgos (TPRM)

El viaje de seguridad de SaaS comienza con la identificación y el mapeo todo Servicios de terceros utilizados por la organización. Estos servicios deben evaluarse por su importancia para las operaciones y su impacto en la información no pública (NPI), y deben compararse con una puntuación de reputación del proveedor (una evaluación de riesgos de afuera hacia adentro). Si bien muchas empresas se centran únicamente en “aplicaciones autorizadas” examinadas durante el proceso de compra, este enfoque no sigue el ritmo de la rápida adopción de SaaS y de cómo se utiliza en las organizaciones. Una política de seguridad integral también debería cubrir la “TI en la sombra”, que se refiere a las aplicaciones no autorizadas adoptadas por empleados individuales, así como las pruebas gratuitas utilizadas en diferentes equipos. Ambos tipos de aplicaciones suelen exponer NPI y proporcionar acceso de puerta trasera a los activos más confidenciales de la empresa.

2. Establecer y hacer cumplir políticas de riesgo

Después de evaluar el riesgo, los equipos de seguridad deben establecer políticas claras con respecto a los proveedores de SaaS aprobados y no aprobados y los tipos de datos que se pueden compartir con estos servicios alojados en la nube. La educación optimizada de los usuarios es fundamental para garantizar que todos comprendan estas políticas. También se requiere una aplicación continua, que tiene una importancia particular en entornos SaaS. El empleado medio utiliza 29 aplicaciones diferentes, con cambios frecuentes. Muchas empresas todavía dependen de revisiones periódicas y procesos manuales que pueden pasar por alto la aplicación de la TI en la sombra y las aplicaciones agregadas incluso minutos después de una auditoría SaaS. Es importante tener en cuenta que los CISO siguen siendo responsables de cualquier incidente de seguridad relacionado con estas aplicaciones SaaS incorporadas tardíamente o utilizadas por los empleados.

3. Reducción de la superficie de ataque

A continuación, la atención se centra en la gestión de la superficie de ataque y en la reducción del número de proveedores aprobados. Las soluciones SaaS Security Posture Management (SSPM) son poderosas para este paso complejo pero crítico. Esto incluye reforzar las configuraciones iniciales de las aplicaciones SaaS, con énfasis regulatorio en la autenticación multifactor (MFA), la incorporación y la gestión de derechos de acceso para identidades humanas y no humanas a través de revisiones de acceso de usuarios. Los equipos avanzados también monitorean los tokens no utilizados y las aplicaciones demasiado permisivas, y administran el intercambio de información. Estos aspectos son críticos para la seguridad de SaaS, pero solo están cubiertos parcialmente por las regulaciones.

4. Detección y respuesta a incidentes

A pesar de todas las medidas de reducción de riesgos, terceros aún pueden sufrir infracciones. La investigación realizada por Wing reveló que casi las 500 empresas analizadas utilizaron al menos una aplicación vulnerada el año pasado. Los reguladores financieros exigen que los CISO informen rápidamente los incidentes en la cadena de suministro (dentro de las 72 horas según NY-DFS y antes del siguiente día hábil según DORA). La interpretación de estos requisitos aún debe probarse, lo que hace que muchos CISO dependan de las buenas prácticas de sus proveedores al informar sobre eventos. Con un mercado que comprende 350.000 aplicaciones SaaS diferentes y los desafíos de la TI en la sombra, se necesitan servicios de soporte sólidos para una rápida recuperación de eventos y cumplimiento.

Seguridad SaaS para todos

Las organizaciones varían en sus niveles de madurez de seguridad de SaaS, apetito por el riesgo e inversiones en mano de obra y herramientas de seguridad. Wing Security ofrece una herramienta básica gratuita para descubrir y evaluar el riesgo de las aplicaciones SaaS más utilizadas de una organización. Recientemente actualizaron su Nivel Básico de nivel básico para automatizar tareas que requieren mucha mano de obra y son críticas para los equipos de seguridad. Este nuevo nivel incluye descubrimiento profundo de TI, establecimiento y aplicación de políticas, y educación fluida de la fuerza laboral sobre los proveedores de SaaS. A partir de $3500 al año para organizaciones más pequeñas, el nivel básico ofrece un punto de entrada rentable a la seguridad SaaS, con más actualizaciones disponibles para mejorar más casos de uso de protección y reducir los costos de las tareas regulatorias.

Para muchas empresas que aún no utilizan soluciones de seguridad SaaS completas, los modelos de niveles escalables brindan una manera fácil de descubrir riesgos y mostrar rápidamente el retorno de la inversión. Las organizaciones más avanzadas querrán niveles Pro o Enterprise completos para abordar y gestionar de manera eficiente los cuatro pasos de cumplimiento típicos detallados anteriormente.