El vinculado a Rusia APT29 (también conocido como Cozy Bear) ha sido atribuido a una campaña de espionaje cibernético en curso dirigida a ministerios de relaciones exteriores y entidades diplomáticas ubicadas en los estados miembros de la OTAN, la Unión Europea y África.

Según el Servicio de Contrainteligencia Militar de Polonia y el equipo CERT Polska, la actividad observada comparte superposiciones tácticas con un grupo rastreado por Microsoft como Nobelium, conocido por su ataque de alto perfil contra SolarWinds en 2020.

Las operaciones de Nobelium se han atribuido al Servicio de Inteligencia Exterior de Rusia (RVS), una organización que tiene la tarea de proteger a “los individuos, la sociedad y el estado de las amenazas extranjeras”.

Dicho esto, la campaña representa una evolución de las tácticas del grupo de piratería respaldado por el Kremlin, lo que indica intentos persistentes de mejorar su armamento cibernético para infiltrarse en los sistemas de las víctimas para la recopilación de inteligencia.

“Se utilizaron nuevas herramientas al mismo tiempo e independientemente unas de otras, o reemplazando aquellas cuya efectividad había disminuido, lo que permitió al actor mantener un ritmo operativo continuo y alto”, dijeron las agencias. dicho.

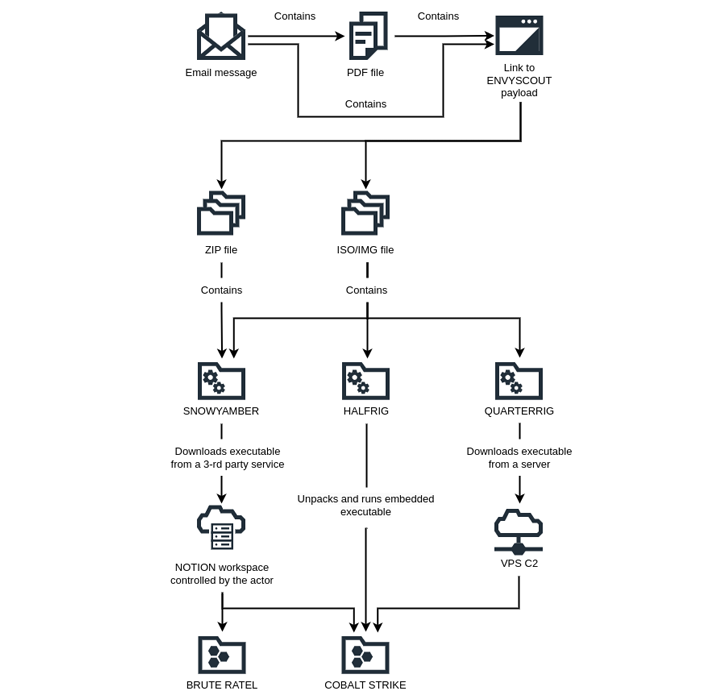

Los ataques comienzan con correos electrónicos de phishing dirigidos que se hacen pasar por embajadas europeas con el objetivo de atraer a los diplomáticos objetivo para que abran archivos adjuntos con malware bajo la apariencia de una invitación o una reunión.

Incrustado en el archivo PDF adjunto hay una URL con una trampa explosiva que conduce a la implementación de un gotero HTML llamado EnvyScout (también conocido como ROOTSAW), que luego se usa como un conducto para entregar tres cepas previamente desconocidas SNOWYAMBER, HALFRIG y QUARTERRIG.

Domina el arte de la recolección de inteligencia de la Dark Web

Aprenda el arte de extraer inteligencia de amenazas de la web oscura. ¡Únase a este seminario web dirigido por expertos!

SNOWYAMBER, también conocido como GraphicalNeutrino por Recorded Future, aprovecha el servicio de toma de notas de Notion para comando y control (C2) y descarga cargas adicionales como Brute Ratel.

QUARTERRIG también funciona como un descargador capaz de recuperar un ejecutable de un servidor controlado por un actor. HALFRIG, por otro lado, actúa como un cargador para lanzar el kit de herramientas de post-explotación de Cobalt Strike que contiene.

Vale la pena señalar que la divulgación encaja con los hallazgos recientes de BlackBerry, que detallaron una campaña de Nobelium dirigida a los países de la Unión Europea, con un énfasis específico en las agencias que “ayudan a los ciudadanos ucranianos que huyen del país y brindan ayuda al gobierno de Ucrania”.