Investigadores de ciberseguridad han descubierto una novedosa campaña de phishing que aprovecha Google Drawings y enlaces acortados generados a través de WhatsApp para evadir la detección y engañar a los usuarios para que hagan clic en enlaces falsos diseñados para robar información confidencial.

“Los atacantes eligieron un grupo de los sitios web más conocidos en informática para crear la amenaza, incluidos Google y WhatsApp para alojar los elementos de ataque, y un imitador de Amazon para recopilar la información de la víctima”, dijo el investigador de Menlo Security, Ashwin Vamshi. dicho“Este ataque es un gran ejemplo de cómo vivir fuera de sitios de confianza (Lotes) amenaza.”

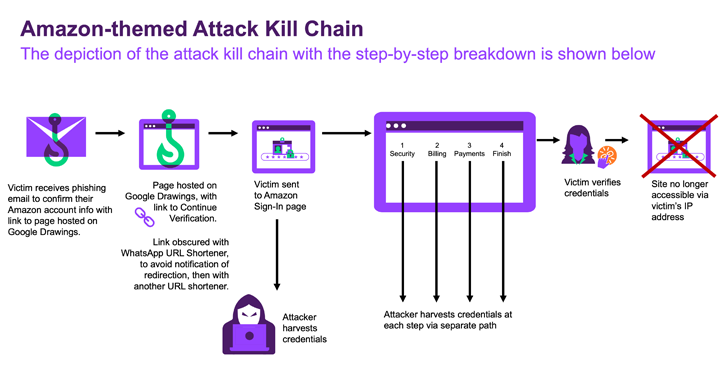

El punto de partida del ataque es un correo electrónico de phishing que dirige a los destinatarios a un gráfico que parece ser un enlace de verificación de cuenta de Amazon. Este gráfico, a su vez, está alojado en Google Drawings, en un aparente intento de evadir la detección.

Abusar de servicios legítimos tiene beneficios obvios para los atacantes, ya que no sólo son una solución de bajo coste, sino que, lo que es más importante, ofrecen una forma clandestina de comunicación dentro de las redes, ya que es poco probable que sean bloqueados por productos de seguridad o firewalls.

“Otra cosa que hace que Google Drawings sea atractivo al principio del ataque es que permite a los usuarios (en este caso, el atacante) incluir enlaces en sus gráficos”, dijo Vamshi. “Esos enlaces pueden pasar fácilmente desapercibidos para los usuarios, sobre todo si sienten una sensación de urgencia en torno a una amenaza potencial para su cuenta de Amazon”.

Los usuarios que terminan haciendo clic en el enlace de verificación son llevados a una página de inicio de sesión de Amazon similar, con la URL creada sucesivamente utilizando dos acortadores de URL diferentes: WhatsApp (“l.wl[.]co”) seguido de qrco[.]de — como una capa adicional de ofuscación y engaño a los escáneres de URL de seguridad.

La página falsa está diseñada para recopilar credenciales, información personal y datos de tarjetas de crédito, después de lo cual las víctimas son redirigidas a la página de inicio de sesión de Amazon suplantada. Como paso adicional, la página web se vuelve inaccesible desde la misma dirección IP una vez que se han validado las credenciales.

La revelación se produce cuando los investigadores han identificado una laguna en los mecanismos antiphishing de Microsoft 365 que podría utilizarse para aumentar el riesgo de que los usuarios abran correos electrónicos de phishing.

El método implica el uso de trucos CSS para ocultar el “First Contact Safety Tip”, que alerta a los usuarios cuando reciben correos electrónicos de una dirección desconocida. Microsoft, que ha reconocido el problema, aún no ha publicado una solución.

“El consejo de seguridad para el primer contacto se antepone al cuerpo de un correo electrónico HTML, lo que significa que es posible alterar la forma en que se muestra mediante el uso de etiquetas de estilo CSS”, afirma el estudio de ciberseguridad austriaco Certitude. dicho“Podemos llevar esto un paso más allá y falsificar los íconos que Microsoft Outlook agrega a los correos electrónicos que están cifrados y/o firmados”.