Un actor de amenazas previamente desconocido ha sido atribuido a una serie de ataques dirigidos contra Azerbaiyán e Israel con el objetivo de robar datos confidenciales.

La campaña de ataques, detectada por NSFOCUS el 1 de julio de 2024, utilizó correos electrónicos de phishing selectivo para identificar a diplomáticos azerbaiyanos e israelíes. La actividad se está rastreando bajo el nombre Actor240524.

“Actor240524 posee la capacidad de robar secretos y modificar datos de archivos, utilizando una variedad de contramedidas para evitar la sobreexposición de tácticas y técnicas de ataque”, dijo la empresa de ciberseguridad. dicho en un análisis publicado la semana pasada.

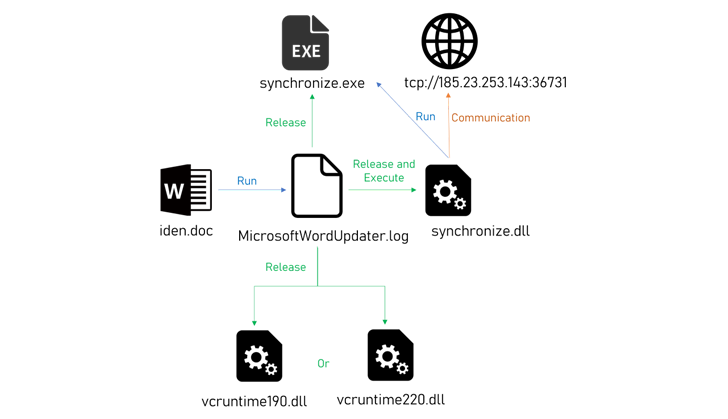

Las cadenas de ataque comienzan con el uso de correos electrónicos de phishing que contienen documentos de Microsoft Word que, al abrirse, instan a los destinatarios a “Habilitar contenido” y ejecutar una macro maliciosa responsable de ejecutar un payloader intermedio cuyo nombre en código es ABCloader (“MicrosoftWordUpdater.log”).

En el siguiente paso, ABCloader actúa como un conducto para descifrar y cargar un malware DLL llamado ABCsync (“synchronize.dll”), que luego establece contacto con un servidor remoto (“185.23.253[.]143”) para recibir y ejecutar comandos.

“Su función principal es determinar el entorno de ejecución, descifrar el programa y cargar la DLL subsiguiente (ABCsync)”, dijo NSFOCUS. “Luego realiza varias técnicas anti-sandbox y anti-análisis para la detección del entorno”.

Algunas de las funciones destacadas de ABCsync son ejecutar shells remotos, ejecutar comandos utilizando cmd.exe y extraer información del sistema y otros datos.

Se ha observado que tanto ABCloader como ABCsync emplean técnicas como el cifrado de cadenas para ocultar rutas de archivos importantes, nombres de archivos, claves, mensajes de error y direcciones de comando y control (C2). También realizan varias comprobaciones para determinar si los procesos se están depurando o ejecutando en una máquina virtual o en un entorno aislado mediante la validación de la resolución de la pantalla.

Otro paso crucial que toma Actor240524 es que inspecciona si el número de procesos que se ejecutan en el sistema comprometido es menor a 200 y, de ser así, sale del proceso malicioso.

ABCloader también está diseñado para iniciar un cargador similar llamado “synchronize.exe” y un archivo DLL llamado “vcruntime190.dll” o “vcruntime220.dll”, que son capaces de configurar la persistencia en el host.

“Azerbaiyán e Israel son países aliados con estrechos intercambios económicos y políticos”, dijo NSFOCUS. “La operación de Actor240524 esta vez probablemente apunta a la relación de cooperación entre los dos países, apuntando a ataques de phishing contra el personal diplomático de ambos países”.