Muchos negocios probablemente tardarán días o incluso semanas en recuperarse por completo de la interrupción informática sin precedentes del viernes, advirtieron los expertos en TI, después de que una actualización de software defectuosa de la compañía en la que confiaban para proteger sus sistemas causara una interrupción global masiva.

CrowdStrike, uno de los proveedores de seguridad más grandes del mundo, culpó a una actualización de su software Falcon por un error que dañó innumerables computadoras y servidores con Windows, dejando aviones en tierra, posponiendo citas en hospitales y sacando del aire a emisoras de todo el mundo.

Las interrupciones fueron aún más impactantes dada la sólida reputación de CrowdStrike como la primera línea de defensa de muchas empresas contra ataques cibernéticos, dijeron los analistas.

“Esta es la primera vez que un agente de seguridad ampliamente implementado, que está diseñado para proteger máquinas, realmente provoca que fallen”, dijo Neil MacDonald, analista de la consultora de TI Gartner.

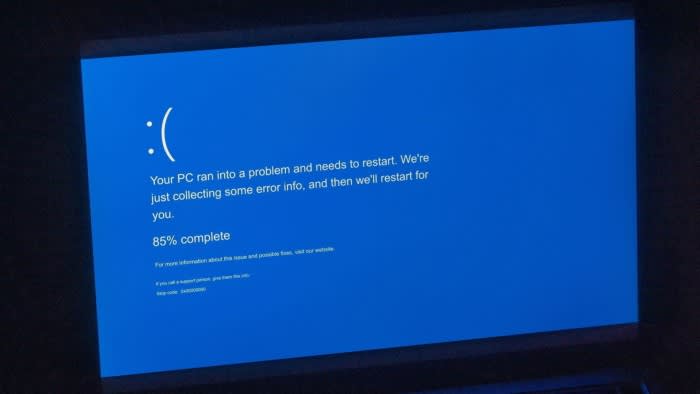

El único remedio para los usuarios de Windows afectados por el error de “pantalla azul de la muerte” implica reiniciar la computadora y eliminar manualmente la actualización fallida del archivo de CrowdStrike, lo que requiere acceso manual a cada dispositivo.

Eso significa que podría tomar días o semanas aplicarlo en empresas con miles de máquinas Windows o con escasez de trabajadores de TI para administrar el cambio, dicen los expertos.

“Parece que millones de computadoras tendrán que ser reparadas a mano”, dijo Mikko Hyppönen, director de investigación de WithSecure, una empresa de seguridad cibernética.

“Las máquinas más críticas, como la computadora portátil del director ejecutivo, ya están reparadas, pero para el ciudadano medio del sector financiero, pasará un tiempo hasta que alguien venga a reparar su computadora portátil”.

Lo que agrava el impacto de su error es la gran escala y el alto perfil de muchos de los usuarios de CrowdStrike.

La empresa con sede en Austin, Texas, dijo que tenía más de 29.000 clientes comerciales a fines de 2023 y afirmó en material de marketing que su software es utilizado por más de la mitad de las empresas Fortune 500.

“A pesar de [CrowdStrike] “Al ser una empresa bastante grande, la idea de que cerraría el mundo es extraordinaria”, dijo Marshall Lux, profesor visitante de la Escuela de Negocios McDonough de la Universidad de Georgetown.

El efecto dominó global ilustra “la interconectividad de todas estas cosas” y el “riesgo de concentración en este mercado”, añadió Lux.

Los proveedores de software “han llegado a ser tan grandes y están tan interconectados” que sus fallas pueden dañar el sistema económico global, escribió la analista de Citi Fatima Boolani en una nota a los clientes. Esto podría generar un mayor escrutinio político y regulatorio.

Gartner estima que la participación de CrowdStrike en los ingresos del mercado global de seguridad de endpoints empresariales (que implica el escaneo de PC, teléfonos y otros dispositivos en busca de ciberataques) es más del doble que la de sus tres rivales más cercanos: Trellix, Trend Micro y Sophos. Sólo Microsoft es más grande.

En la última conferencia telefónica sobre ganancias de CrowdStrike en junio, el director ejecutivo George Kurtz dijo que había “una crisis generalizada de confianza entre los equipos de seguridad y TI dentro de la base de clientes de seguridad de Microsoft” luego de una serie de incidentes cibernéticos de alto perfil que afectaron al gigante de la gran tecnología.

CrowdStrike, fundada en 2011, dijo que vio un aumento en la demanda después de que Microsoft dijera a principios de este año que sus sistemas habían sido violados por piratas informáticos patrocinados por el estado.

En mayo lanzó un producto diseñado para funcionar junto con la herramienta de protección antivirus Defender de Microsoft.

El viernes, cuando Kurtz se disculpó con los clientes de CrowdStrike, enfatizó que el incidente “no fue un ciberataque” e insistió en que los clientes de CrowdStrike “permanecen completamente protegidos”.

Pero los investigadores de seguridad advirtieron que los estafadores podrían aprovechar el caos para hacerse pasar por agentes de Microsoft o CrowdStrike para realizar estafas de phishing.

“Vemos que esto sucede con cada incidente cibernético importante que aparece en las noticias”, dijo Vasileios Karagiannopoulos, profesor asociado de delitos cibernéticos y seguridad cibernética en la Universidad de Portsmouth.

La empresa de ciberseguridad Secureworks dijo que sus investigadores habían observado varios nuevos registros de dominios con la temática de CrowdStrike pocas horas después del incidente, probablemente por parte de delincuentes que buscaban engañar a los clientes de la empresa.

Evitar el tipo de error que provocó las interrupciones del viernes fue “una cuestión de pruebas”, dijo Ian Batten, profesor de la Escuela de Ciencias Informáticas de la Universidad de Birmingham. En este caso, parecía que alguien simplemente “se equivocó en un fragmento de código”, agregó.

Empresas como CrowdStrike están bajo presión para implementar nuevas actualizaciones de seguridad lo más rápido posible para defenderse de los últimos ataques cibernéticos.

“Aquí hay que hacer un equilibrio entre la velocidad para garantizar que los sistemas estén protegidos contra nuevas amenazas y la debida diligencia para proteger la resiliencia del sistema y evitar que ocurran incidentes como este”, dijo Adam Leon Smith, miembro de la British Computer Society, un organismo profesional de TI.

El daño causado por la actualización de software defectuosa de esta semana “podría tardar días y semanas” en repararse, dijo.