Los investigadores de ciberseguridad han detallado campañas de phishing generalizadas dirigidas a pequeñas y medianas empresas (PYMES) en Polonia durante mayo de 2024 que llevaron al despliegue de varias familias de malware como Agent Tesla, Formbook y Remcos RAT.

Algunas de las otras regiones objetivo de las campañas incluyen Italia y Rumania, según la empresa de ciberseguridad ESET.

«Los atacantes utilizaron cuentas de correo electrónico y servidores de la empresa previamente comprometidos, no solo para difundir correos electrónicos maliciosos, sino también para alojar malware y recopilar datos robados», dijo el investigador de ESET Jakub Kaloč dicho en un informe publicado hoy.

Estas campañas, distribuidas en nueve oleadas, se destacan por el uso de un cargador de malware llamado DBatLoader (también conocido como ModiLoader y NatsoLoader) para entregar las cargas útiles finales.

Esto, afirmó la empresa de ciberseguridad eslovaca, marca un cambio con respecto a los ataques anteriores observados en la segunda mitad de 2023 que aprovecharon un criptoservidor como servicio (CaaS) denominado AceCryptor para propagar Remcos RAT (también conocido como Rescoms).

«Durante la segunda mitad de [2023]»Rescoms se convirtió en la familia de malware más frecuente empaquetada por AceCryptor», señaló ESET en marzo de 2024. «Más de la mitad de estos intentos ocurrieron en Polonia, seguida de Serbia, España, Bulgaria y Eslovaquia».

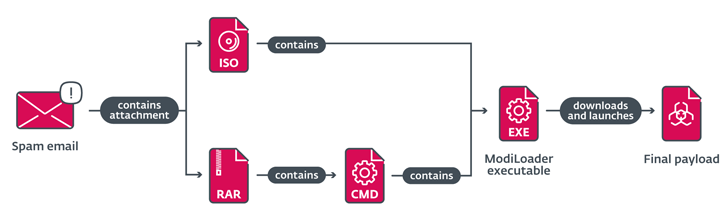

El punto de partida de los ataques fueron correos electrónicos de phishing que incorporaban archivos adjuntos RAR o ISO cargados con malware que, al abrirse, activaban un proceso de varios pasos para descargar y ejecutar el troyano.

En los casos en los que se adjuntaba un archivo ISO, esto conducía directamente a la ejecución de DBatLoader. El archivo RAR, por otro lado, contenía un script por lotes de Windows ofuscado que incluía un ejecutable ModiLoader codificado en Base64 que estaba camuflado como un PEM-lista de revocación de certificados codificada.

DBatLoader, un descargador basado en Delphi, está diseñado principalmente para descargar y ejecutar malware de la siguiente etapa desde Microsoft OneDrive o servidores comprometidos que pertenecen a empresas legítimas.

Independientemente del malware implementado, Agent Tesla, Formbook y Remcos RAT vienen con capacidades para extraer información confidencial, lo que permite a los actores de amenazas «preparar el terreno para sus próximas campañas».

Este avance surge luego de que Kaspersky revelara que las PYMES están siendo cada vez más atacadas por los cibercriminales debido a su falta de medidas de ciberseguridad sólidas, así como a sus recursos y experiencia limitados.

«Los ataques de troyanos siguen siendo la ciberamenaza más común, lo que indica que los atacantes siguen apuntando a las PYMES y prefieren el malware al software no deseado», dijo el proveedor de seguridad ruso. dicho el mes pasado.

«Los troyanos son especialmente peligrosos porque imitan a software legítimo, lo que los hace más difíciles de detectar y prevenir. Su versatilidad y capacidad para eludir las medidas de seguridad tradicionales los convierten en una herramienta común y eficaz para los ciberatacantes».