Hasta 200.000 sitios web de WordPress corren el riesgo de sufrir ataques continuos que explotan una vulnerabilidad de seguridad crítica sin parches en el complemento Ultimate Member.

La falla, rastreada como CVE-2023-3460 (puntaje CVSS: 9.8), afecta a todas las versiones del complemento Ultimate Member, incluida la última versión (2.6.6) que se lanzó el 29 de junio de 2023.

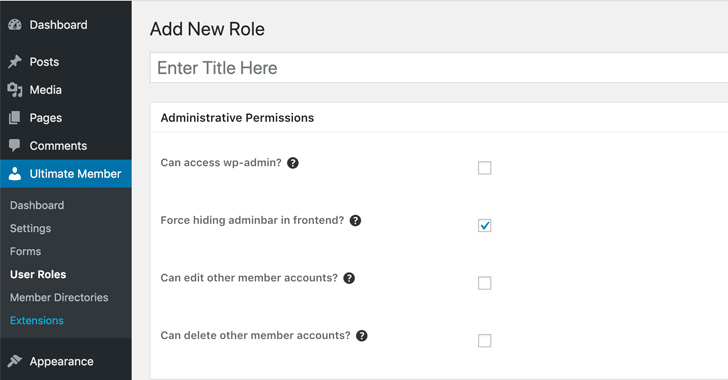

Último miembro es un complemento popular que facilita la creación de perfiles de usuario y comunidades en los sitios de WordPress. También proporciona funciones de administración de cuentas.

«Este es un problema muy serio: los atacantes no autenticados pueden explotar esta vulnerabilidad para crear nuevas cuentas de usuario con privilegios administrativos, dándoles el poder de tomar el control completo de los sitios afectados», dijo la empresa de seguridad de WordPress WPScan. dicho en una alerta.

Aunque los detalles sobre la falla se han ocultado debido al abuso activo, se deriva de una lógica de lista de bloqueo inadecuada que se implementó para alterar el valor meta del usuario wp_capabilities de un nuevo usuario al de un administrador y obtener acceso completo al sitio.

«Si bien el complemento tiene una lista predefinida de claves prohibidas, que un usuario no debería poder actualizar, existen formas triviales de eludir los filtros implementados, como utilizar varios casos, barras y codificación de caracteres en un valor de clave meta proporcionado en versiones vulnerables del complemento», la investigadora de Wordfence Chloe Chamberland dicho.

El asunto salió a la luz luego de informes surgido de cuentas de administrador no autorizadas que se agregaron a los sitios afectados, lo que provocó que los mantenedores del complemento emitieran correcciones parciales en las versiones 2.6.4, 2.6.5 y 2.6.6. Una nueva actualización es esperado para ser lanzado en los próximos días.

«Una vulnerabilidad de escalada de privilegios utilizada a través de UM Forms», dijo Ultimate Member en sus notas de lanzamiento. «Conocido en la naturaleza, esa vulnerabilidad permitió a extraños crear usuarios de WordPress de nivel administrador».

WPScan, sin embargo, señaló que los parches están incompletos y que encontró numerosos métodos para eludirlos, lo que significa que el problema aún se puede explotar activamente.

En los ataques observados, la falla se usa para registrar nuevas cuentas con los nombres apadmins, se_brutal, segs_brutal, wpadmins, wpengine_backup y wpenginer para cargar complementos y temas maliciosos a través del panel de administración del sitio.

Se recomienda a los usuarios de Ultimate Member que deshabiliten el complemento hasta que esté disponible un parche adecuado que cubra por completo el agujero de seguridad. También se recomienda auditar a todos los usuarios de nivel de administrador en los sitios web para determinar si se han agregado cuentas no autorizadas.